ตามรายงานของ The Hacker News QakBot เป็นมัลแวร์ระบบปฏิบัติการ Windows ที่มีชื่อเสียงฉาวโฉ่ซึ่งคาดว่าได้สร้างความเสียหายให้กับคอมพิวเตอร์มากกว่า 700,000 เครื่องทั่วโลก และยังเอื้อต่อการฉ้อโกงทางการเงินและแรนซัมแวร์อีกด้วย

กระทรวงยุติธรรมสหรัฐฯ (DoJ) กล่าวว่าขณะนี้มัลแวร์กำลังถูกลบออกจากคอมพิวเตอร์ของเหยื่อ เพื่อป้องกันไม่ให้เกิดอันตรายใดๆ เพิ่มเติม และทางการได้ยึดสกุลเงินดิจิทัลผิดกฎหมายมูลค่ารวมกว่า 8.6 ล้านดอลลาร์

ปฏิบัติการข้ามพรมแดนเกี่ยวข้องกับฝรั่งเศส เยอรมนี ลัตเวีย โรมาเนีย เนเธอร์แลนด์ สหราชอาณาจักร และสหรัฐอเมริกา โดยมีการสนับสนุนด้านเทคนิคจากบริษัทด้านความปลอดภัยทางไซเบอร์ Zscaler นับเป็นการปราบปรามโครงสร้างพื้นฐานบอตเน็ตที่อาชญากรทางไซเบอร์ใช้โดยสหรัฐฯ ครั้งใหญ่ที่สุด แม้ว่าจะไม่มีการประกาศการจับกุมก็ตาม

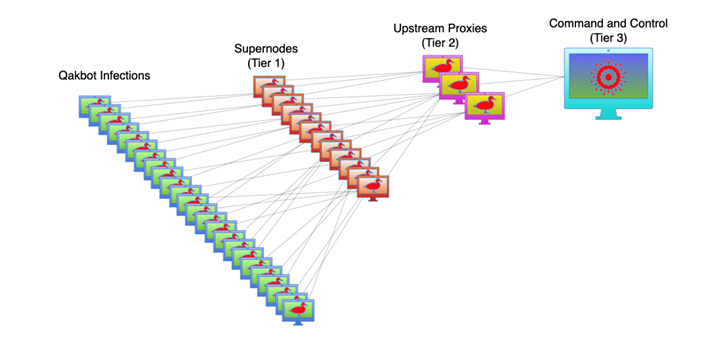

รูปแบบการควบคุมบอตเน็ตของ QakBot

QakBot หรือที่รู้จักกันในชื่อ QBot และ Pinkslipbot เริ่มดำเนินการเป็นโทรจันการธนาคารในปี 2007 ก่อนที่จะเปลี่ยนผ่านมาทำหน้าที่เป็นศูนย์กลางการแจกจ่ายมัลแวร์บนเครื่องที่ติดไวรัส รวมถึงแรนซัมแวร์ Ransomware บางตัวจาก QakBot ได้แก่ Conti, ProLock, Egregor, REvil, MegaCortex และ Black Basta เชื่อกันว่าผู้ควบคุม QakBot ได้รับเงินค่าไถ่จากเหยื่อราว 58 ล้านดอลลาร์ระหว่างเดือนตุลาคม 2021 ถึงเมษายน 2023

มัลแวร์โมดูลาร์นี้มักแพร่กระจายผ่านทางอีเมลฟิชชิ่ง โดยมาพร้อมกับความสามารถในการดำเนินการคำสั่งและรวบรวมข้อมูล QakBot ได้รับการอัปเดตอย่างต่อเนื่องตลอดเวลาที่มีอยู่ กระทรวงยุติธรรมกล่าวว่าคอมพิวเตอร์ที่ติดมัลแวร์นั้นเป็นส่วนหนึ่งของบอตเน็ต ซึ่งหมายความว่าผู้กระทำความผิดสามารถควบคุมคอมพิวเตอร์ที่ติดมัลแวร์ทั้งหมดจากระยะไกลได้ในลักษณะที่ประสานงานกัน

ตามเอกสารของศาล การปฏิบัติการดังกล่าวเข้าถึงโครงสร้างพื้นฐานของ QakBot ซึ่งสามารถเปลี่ยนเส้นทางการรับส่งข้อมูลของบอตเน็ตผ่านเซิร์ฟเวอร์ที่ควบคุมโดย FBI โดยมีเป้าหมายสูงสุดคือเพื่อปิดการใช้งานห่วงโซ่อุปทานของอาชญากร เซิร์ฟเวอร์สั่งให้คอมพิวเตอร์ที่ถูกบุกรุกดาวน์โหลดโปรแกรมถอนการติดตั้งซึ่งออกแบบมาเพื่อลบเครื่องออกจากบอตเน็ต QakBot โดยป้องกันการแพร่กระจายของส่วนประกอบมัลแวร์เพิ่มเติมได้อย่างมีประสิทธิภาพ

QakBot แสดงให้เห็นถึงความซับซ้อนที่เพิ่มมากขึ้นตามกาลเวลา และเปลี่ยนแปลงกลยุทธ์อย่างรวดเร็วเพื่อตอบสนองต่อมาตรการรักษาความปลอดภัยใหม่ๆ หลังจากที่ Microsoft ปิดใช้งานแมโครตามค่าเริ่มต้นในแอปพลิเคชัน Office ทั้งหมด มัลแวร์ก็เริ่มใช้ไฟล์ OneNote เป็นเวกเตอร์การแพร่เชื้อเมื่อต้นปีนี้

ความซับซ้อนและความสามารถในการปรับตัวยังอยู่ที่การนำไฟล์รูปแบบต่างๆ เช่น PDF, HTML และ ZIP มาใช้เป็นอาวุธในห่วงโซ่การโจมตีของ QakBot เซิร์ฟเวอร์คำสั่งและควบคุมของมัลแวร์ส่วนใหญ่ตั้งอยู่ในสหรัฐอเมริกา สหราชอาณาจักร อินเดีย แคนาดา และฝรั่งเศส ในขณะที่โครงสร้างพื้นฐานที่รองรับเชื่อกันว่าตั้งอยู่ในรัสเซีย

QakBot เช่นเดียวกับ Emotet และ IcedID ใช้ระบบเซิร์ฟเวอร์สามชั้นเพื่อควบคุมและสื่อสารกับมัลแวร์ที่ติดตั้งบนคอมพิวเตอร์ที่ติดไวรัส วัตถุประสงค์หลักของเซิร์ฟเวอร์ระดับ 1 และ 2 คือการถ่ายทอดการสื่อสารที่มีข้อมูลเข้ารหัสระหว่างเครื่องที่ติดไวรัสและเซิร์ฟเวอร์ระดับ 3 ที่ควบคุมบอตเน็ต

ณ กลางเดือนมิถุนายน พ.ศ. 2566 มีการระบุเซิร์ฟเวอร์ระดับ 1 จำนวน 853 เครื่องใน 63 ประเทศ โดยเซิร์ฟเวอร์ระดับ 2 ทำหน้าที่เป็นพร็อกซีเพื่อปกปิดเซิร์ฟเวอร์ควบคุมหลัก ข้อมูลที่รวบรวมโดย Abuse.ch แสดงให้เห็นว่าเซิร์ฟเวอร์ QakBot ทั้งหมดออฟไลน์แล้ว

ตามรายงานของ HP Wolf Security QakBot เป็นหนึ่งในกลุ่มมัลแวร์ที่มีการใช้งานมากที่สุดในไตรมาสที่ 2 ปี 2023 โดยมีห่วงโซ่การโจมตี 18 ห่วงโซ่และแคมเปญ 56 แคมเปญ แสดงให้เห็นแนวโน้มของกลุ่มอาชญากรที่พยายามแสวงหากำไรที่ผิดกฎหมายโดยเร็วจากช่องโหว่ในระบบป้องกันทางไซเบอร์

ลิงค์ที่มา

การแสดงความคิดเห็น (0)