ตามรายงานของ TechRadar ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์จาก ESET ได้ค้นพบแคมเปญใหม่ที่เรียกว่า DeceptiveDevelopment จากกลุ่มแฮกเกอร์ที่เชื่อว่ามาจากเกาหลีเหนือ กลุ่มเหล่านี้จะแอบอ้างตัวเป็นผู้สรรหาบุคลากรบนโซเชียลมีเดียเพื่อติดต่อกับโปรแกรมเมอร์อิสระ โดยเฉพาะผู้ที่ทำงานเกี่ยวกับโปรเจ็กต์ที่เกี่ยวข้องกับสกุลเงินดิจิทัล

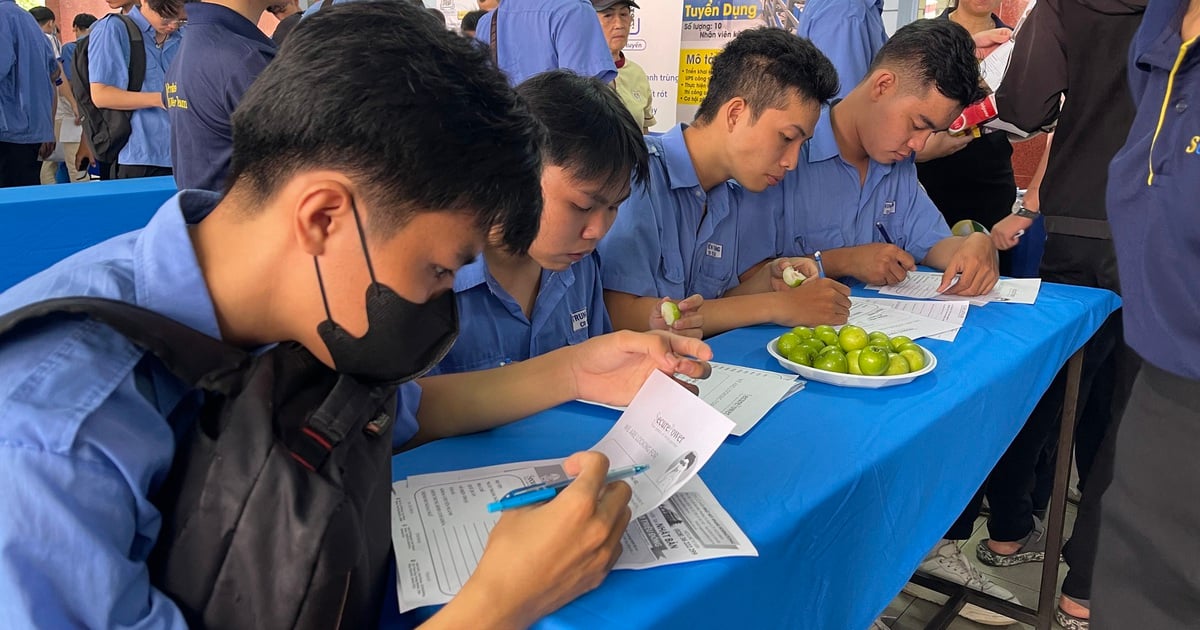

ความต้องการโปรแกรมเมอร์อิสระเพิ่มมากขึ้น แต่ก็มีความเสี่ยงด้านความปลอดภัยเช่นกันเมื่อแฮกเกอร์ใช้ประโยชน์จากแพลตฟอร์มการรับสมัครงานเพื่อแพร่กระจายมัลแวร์

เป้าหมายหลักของแคมเปญนี้คือการขโมยสกุลเงินดิจิทัล แฮกเกอร์จะคัดลอกหรือสร้างโปรไฟล์ปลอมของผู้รับสมัครงานและติดต่อโปรแกรมเมอร์ผ่านแพลตฟอร์มการรับสมัครงานเช่น LinkedIn, Upwork หรือ Freelancer.com พวกเขาจะเชิญชวนโปรแกรมเมอร์มาทดสอบทักษะการเขียนโปรแกรมเพื่อเป็นเงื่อนไขในการจ้างงาน

การทดสอบเหล่านี้มักจะเกี่ยวข้องกับโครงการสกุลเงินดิจิทัล เกมที่เปิดใช้งานบล็อคเชน หรือแพลตฟอร์มการพนันที่ใช้สกุลเงินดิจิทัล ไฟล์ทดสอบจะถูกเก็บไว้ในที่เก็บข้อมูลส่วนตัวเช่น GitHub เมื่อเหยื่อดาวน์โหลดและรันโครงการ มัลแวร์ที่เรียกว่า BeaverTail จะถูกเปิดใช้งาน

โดยปกติแฮกเกอร์จะไม่แก้ไขโค้ดต้นฉบับของโปรเจ็กต์เดิมมากนัก แต่จะแค่เพิ่มโค้ดที่เป็นอันตรายไว้ในที่ที่ตรวจจับได้ยาก เช่น ในโค้ดต้นฉบับของเซิร์ฟเวอร์ (แบ็คเอนด์) หรือซ่อนอยู่ในบรรทัดความคิดเห็น เมื่อดำเนินการ BeaverTail จะพยายามดึงข้อมูลจากเบราว์เซอร์เพื่อขโมยข้อมูลรับรองการเข้าสู่ระบบ ในขณะที่ดาวน์โหลดมัลแวร์ตัวที่สองที่เรียกว่า InvisibleFerret ซอฟต์แวร์ทำหน้าที่เป็นแบ็คดอร์ ช่วยให้ผู้โจมตีสามารถติดตั้ง AnyDesk ซึ่งเป็นเครื่องมือการจัดการระยะไกลที่สามารถดำเนินการเพิ่มเติมหลังการบุกรุกได้

แคมเปญโจมตีนี้สามารถส่งผลกระทบต่อผู้ใช้ระบบปฏิบัติการ Windows, macOS และ Linux ผู้เชี่ยวชาญได้บันทึกรายชื่อเหยื่อไว้ทั่วโลก ตั้งแต่โปรแกรมเมอร์มือใหม่ไปจนถึงมืออาชีพที่มากประสบการณ์ ปฏิบัติการ DeceptiveDevelopment มีความคล้ายคลึงกันมากกับปฏิบัติการ DreamJob ซึ่งเป็นแคมเปญก่อนหน้านี้ของแฮกเกอร์ที่ตั้งเป้าไปที่พนักงานในอุตสาหกรรมการบินและอวกาศและการป้องกันประเทศเพื่อขโมยข้อมูลที่เป็นความลับ

ที่มา: https://thanhnien.vn/lap-trinh-vien-tu-do-tro-thanh-muc-tieu-cua-tin-tac-185250221233033942.htm

![[ภาพ] ทัพทหารซ้อมเดินสวนสนามฉลองชัย 30 เม.ย. อย่างคึกคัก](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/27/64d3c82049004b5e8326e943aa33e4a8)

![[ภาพ] ภาพระยะใกล้ของการก่อสร้างเขื่อนแห่งแรกเพื่อกักเก็บน้ำบนแม่น้ำโตลิช](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/27/0b561f1808554026a87a8cb1f79c8113)

![[ภาพถ่าย] ดอกบัวบานในช่วงปลายฤดูทำให้ชาวฮานอยต้องอดทน](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/27/41b044c33c5c4f00859ad39a08d3ffa3)

การแสดงความคิดเห็น (0)