SGPO

iOS デバイスを標的とした Operation Triangulation キャンペーンの報告を受けて、カスペルスキーの専門家が攻撃に使用されたスパイウェアの詳細を明らかにしました。

|

| TriangleDBマルウェアがiOSデバイスを攻撃 |

Kaspersky は最近、iMessage 経由で iOS デバイスを標的とする新しいモバイル APT (Advanced Persistent Threat) キャンペーンについて報告しました。 6か月に及ぶ調査を経て、カスペルスキーの研究者らはエクスプロイトチェーンの徹底的な分析とスパイウェア感染に関する詳細な調査結果を公表した。

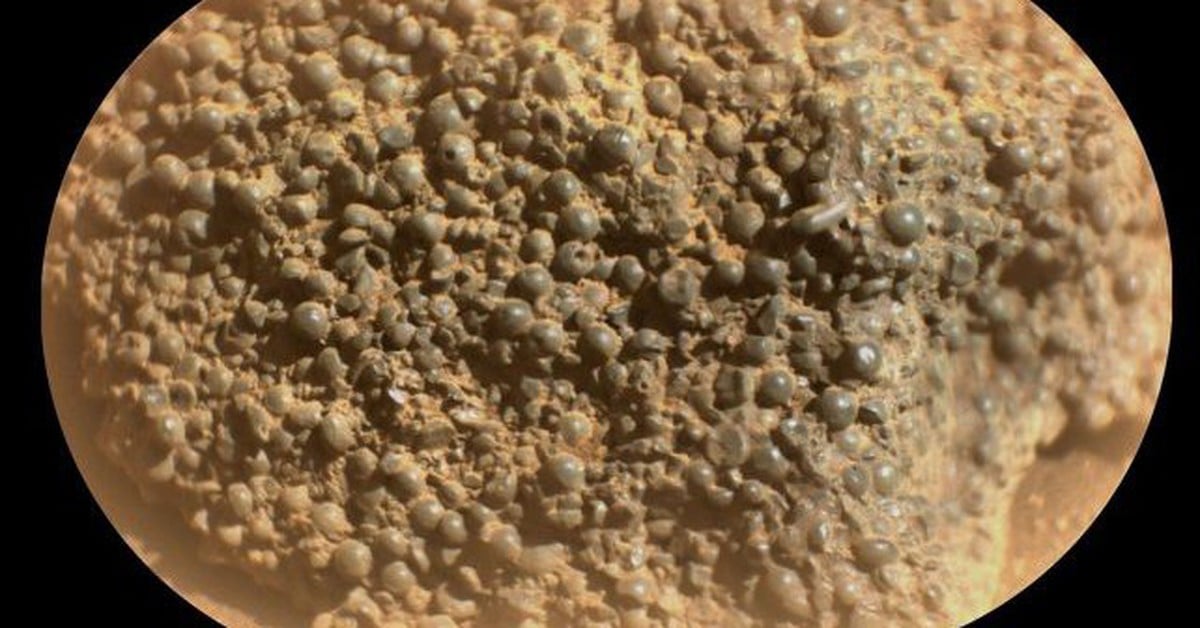

「TriangleDB」と呼ばれるこのソフトウェアは、脆弱性を悪用して iOS デバイスのルートアクセスを取得することで導入されます。一度起動されると、デバイスのメモリ内でのみ動作するため、デバイスを再起動すると感染の痕跡は消えます。そのため、被害者がデバイスを再起動した場合、攻撃者は悪意のある添付ファイルを含む別の iMessage を送信してデバイスを再感染させ、攻撃プロセス全体を再度開始する必要があります。

デバイスが再起動しない場合、攻撃者がこの期間を延長しない限り、ソフトウェアは 30 日後に自動的にアンインストールされます。高度なスパイウェアとして機能する TriangleDB は、さまざまなデータ収集および監視機能を実行します。

このソフトウェアには、さまざまな機能を備えた 24 個のコマンドが含まれています。これらのコマンドは、デバイスのファイル システムとのやり取り (ファイルの作成、変更、抽出、削除を含む)、プロセスの管理 (一覧表示と終了)、被害者の資格情報を収集するための文字列の抽出、被害者の地理的位置の監視など、さまざまな目的に使用されます。

Kaspersky の専門家は、TriangleDB を分析しているときに、CRConfig クラスに populatedWithFieldsMacOSOnly という未使用のメソッドが含まれていることを発見しました。 iOS 感染では使用されませんが、その存在は macOS デバイスをターゲットにする能力があることを示唆しています。

カスペルスキーは、標的型攻撃の被害者にならないようにするために、ユーザーが以下の対策を講じることを推奨しています。エンドポイントレベルの保護、調査、タイムリーな対応のために、Kaspersky Unified Monitoring and Analysis Platform (KUMA) などの信頼性の高いエンタープライズ セキュリティ ソリューションを使用してください。 Microsoft Windows オペレーティング システムとサードパーティ ソフトウェアをできるだけ早く定期的に更新してください。 SOC チームに最新の脅威インテリジェンス (TI) へのアクセスを提供します。 Kaspersky Threat Intelligence は、同社の TI への唯一のアクセス ソースであり、Kaspersky からの 20 年分のサイバー攻撃データと洞察を提供します。 GreAT の専門家が開発した Kaspersky のオンライン トレーニング コースを活用して、サイバー セキュリティ チームが最新の標的型脅威に対処できるようにします。多くの標的型攻撃はフィッシングやソーシャル エンジニアリングの戦術から始まるため、Kaspersky Automated Security Awareness Platform などのセキュリティ意識向上トレーニングとスキル トレーニングを社内の従業員に提供してください。

「攻撃を詳しく調査していくうちに、この洗練されたiOS感染にはいくつかの奇妙な特徴があることが分かりました。私たちは引き続きこの攻撃を分析しており、この洗練された攻撃についてさらに詳しく知るにつれて、皆さんに最新情報をお伝えしていきます。サイバーセキュリティコミュニティには、脅威をより明確に把握するために知識を共有し、協力するよう呼びかけます」と、カスペルスキーのグローバル調査分析チームのセキュリティ専門家、ゲオルギー・クチェリン氏は述べた。

[広告2]

ソース

![[写真] ファム・ミン・チン首相が米国の大学代表団を歓迎](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/31/8be7f6be90624512b385fd1690124eaa)

![[写真] トゥ・ラム書記長がベトナム駐在米国大使マーク・E・ナッパー氏を迎える](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/31/5ee45ded5fd548a685618a0b67c42970)

![[レビュー OCOP] アン・ラン・フオン ベット・イェン・キャット](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/27/c25032328e9a47be9991d5be7c0cad8c)

コメント (0)