يتم استغلال الثغرات الأمنية الجديدة في منتجات وحلول شركات التكنولوجيا الكبرى مثل مايكروسوفت دائمًا من قبل المهاجمين باعتبارها "نقطة انطلاق" للتسلل إلى أنظمة المعلومات ومهاجمتها للوكالات والمنظمات والشركات.

من قائمة التصحيحات لشهر يونيو 2024 التي تحتوي على 49 ثغرة أمنية في المعلومات في منتجات Microsoft والتي أصدرتها شركة التكنولوجيا العالمية في 11 يونيو، قام خبراء من إدارة أمن المعلومات (وزارة المعلومات والاتصالات) بتحليلها وإرسال تحذيرات إلى الوكالات والمنظمات والشركات في فيتنام.

وبناء على ذلك، جاء في التحذير الجديد الذي وجه إلى الوحدات المتخصصة في تكنولوجيا المعلومات وأمن المعلومات في الوزارات والفروع والمحليات؛ توصي إدارة أمن المعلومات، الشركات والمؤسسات المملوكة للدولة والبنوك والمؤسسات المالية على مستوى البلاد، بأن تقوم وحدات خاصة بملاحظة 7 ثغرات أمنية معلوماتية ذات تأثيرات عالية وخطيرة، موجودة في منتجات مايكروسوفت.

على وجه التحديد، تتضمن ثغرات أمن المعلومات التي تم التحذير منها حديثًا ما يلي: CVE-2024-30080 في Microsoft Message Queuing؛ CVE-2024-30103 في Microsoft Outlook؛ CVE-2024-30078 في برنامج تشغيل Wi-Fi لنظام التشغيل Windows؛ CVE-2024-30100 في Microsoft SharePoint Server؛ 3 ثغرات أمنية CVE-2024-30101 وCVE-2024-30102 وCVE2024-30104 في Microsoft Office. تسمح هذه الثغرات الأمنية السبعة للمهاجمين بتنفيذ التعليمات البرمجية عن بعد.

ولضمان أمن المعلومات لنظام المعلومات الخاص بالوحدة، والمساهمة في ضمان سلامة الفضاء الإلكتروني في فيتنام، توصي إدارة أمن المعلومات الوكالات والمنظمات والمؤسسات بفحص ومراجعة وتحديد أجهزة الكمبيوتر التي تستخدم أنظمة تشغيل Windows والتي من المحتمل أن تتأثر بثغرات أمن المعلومات المذكورة أعلاه. وفي حالة حدوث تأثير، يتعين على الوكالات والمنظمات والشركات تحديث التصحيح على الفور لتجنب خطر الهجمات الإلكترونية على النظام تحت إدارة الوحدة.

وفي الوقت نفسه، طلبت إدارة أمن المعلومات أيضًا من الوكالات والمنظمات والشركات تعزيز المراقبة وإعداد خطط الاستجابة عند اكتشاف علامات الاستغلال والهجمات الإلكترونية. وفي الوقت نفسه، يجب مراقبة قنوات التحذير الخاصة بالسلطات ومنظمات أمن المعلومات الكبرى بانتظام للكشف الفوري عن مخاطر الهجمات الإلكترونية.

سجل النظام التقني لمركز مراقبة الأمن السيبراني الوطني - NCSC التابع لإدارة أمن المعلومات، خلال الأشهر الخمسة الأولى من العام الجاري، أكثر من 425 ألف نقطة ضعف وثغرة أمنية معلوماتية في الخوادم ومحطات العمل وأنظمة المعلومات التابعة للوكالات والمنظمات الحكومية.

كما تمكن نظام المراقبة والمسح عن بعد التابع للمركز الوطني لمراقبة الأمن السيبراني خلال الأشهر الأولى من العام الجاري من اكتشاف ما يزيد على 1600 ثغرة أمنية شهريا في المتوسط على 5000 نظام مفتوح للعامة على الإنترنت.

ويسجل مركز الأمن السيبراني الوطني أيضًا كل شهر 12 ثغرة أمنية جديدة تم الإعلان عنها، ولها تأثيرات خطيرة، ويمكن استغلالها لمهاجمة واستغلال أنظمة الوكالات والمنظمات. هذه هي الثغرات الأمنية الموجودة في المنتجات الشائعة للعديد من الوكالات والمنظمات والشركات.

لذلك، توصي إدارة أمن المعلومات دائمًا في التحذيرات الدورية بأن تقوم الوحدات بالتحقق والمراجعة الشاملة لأنظمتها لتحديد ما إذا كانت أنظمتها تستخدم منتجات متأثرة بالثغرات الأمنية التي تم تحذيرها، واتخاذ التدابير التصحيحية بسرعة وفي الوقت المناسب لحماية أمن المعلومات. وفي الوقت نفسه، يتم تحديث المعلومات بشكل مستمر حول نقاط الضعف الجديدة واتجاهات الهجمات الإلكترونية.

يزيد المتسللون من سرعة استغلال الثغرات الجديدة لمهاجمة الشبكات

8 ثغرات أمنية جديدة قد تؤثر على الأنظمة في فيتنام

تحذير: يتم استغلال ثغرة أمنية في جدار الحماية Check Point من قبل المتسللين

[إعلان 2]

المصدر: https://vietnamnet.vn/nguy-co-he-thong-viet-nam-bi-tan-cong-tu-xa-qua-khai-thac-7-lo-hong-moi-2293128.html

![[صورة] لقطة مقربة لفريق الكلاب البوليسية الفيتنامي أثناء البحث عن ضحايا الزلزال في ميانمار](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/d4949a0510ba40af93a15359b5450df2)

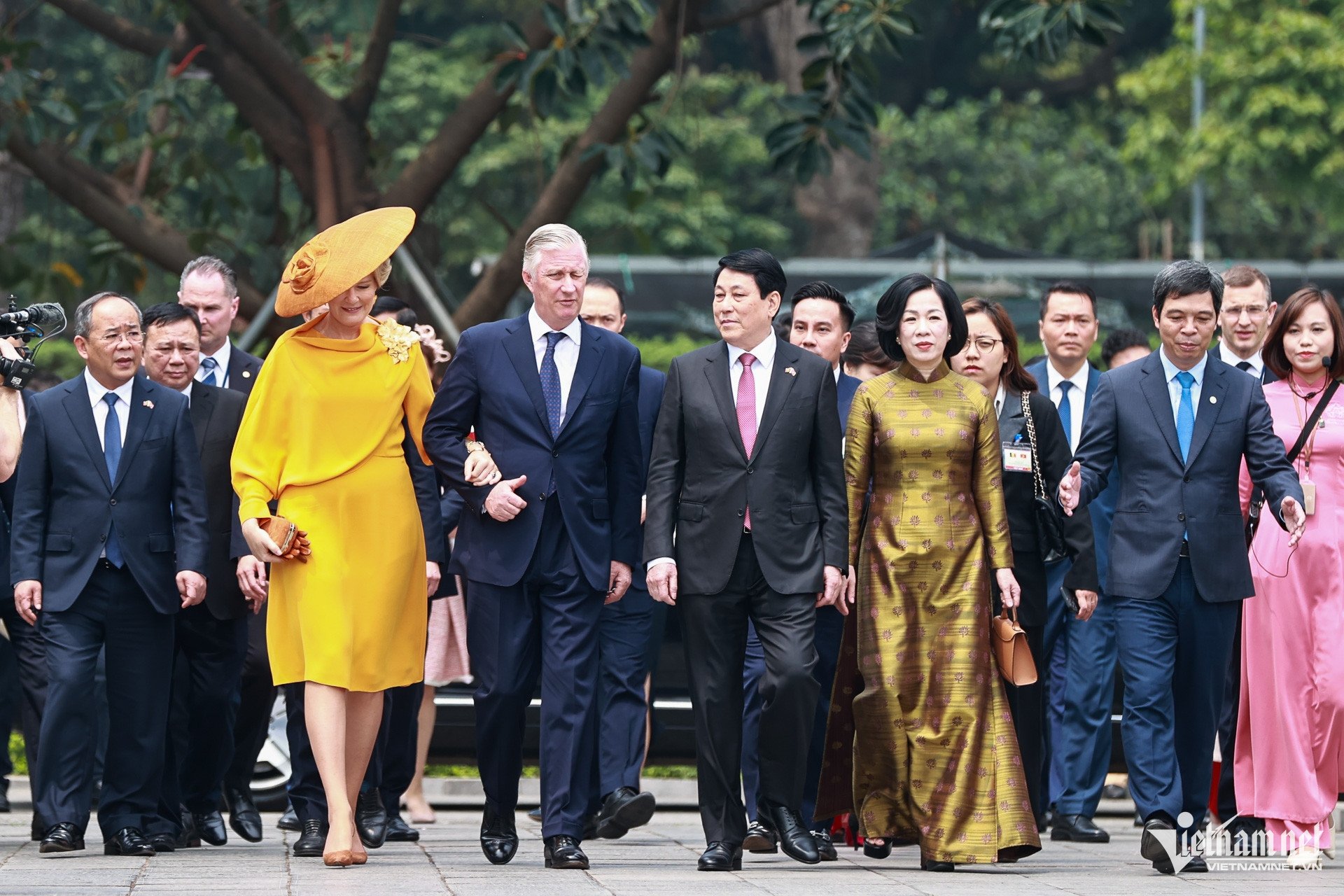

![[صورة] الأمين العام تو لام يستقبل الملك فيليب ملك بلجيكا](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/e5963137a0c9428dabb93bdb34b86d7c)

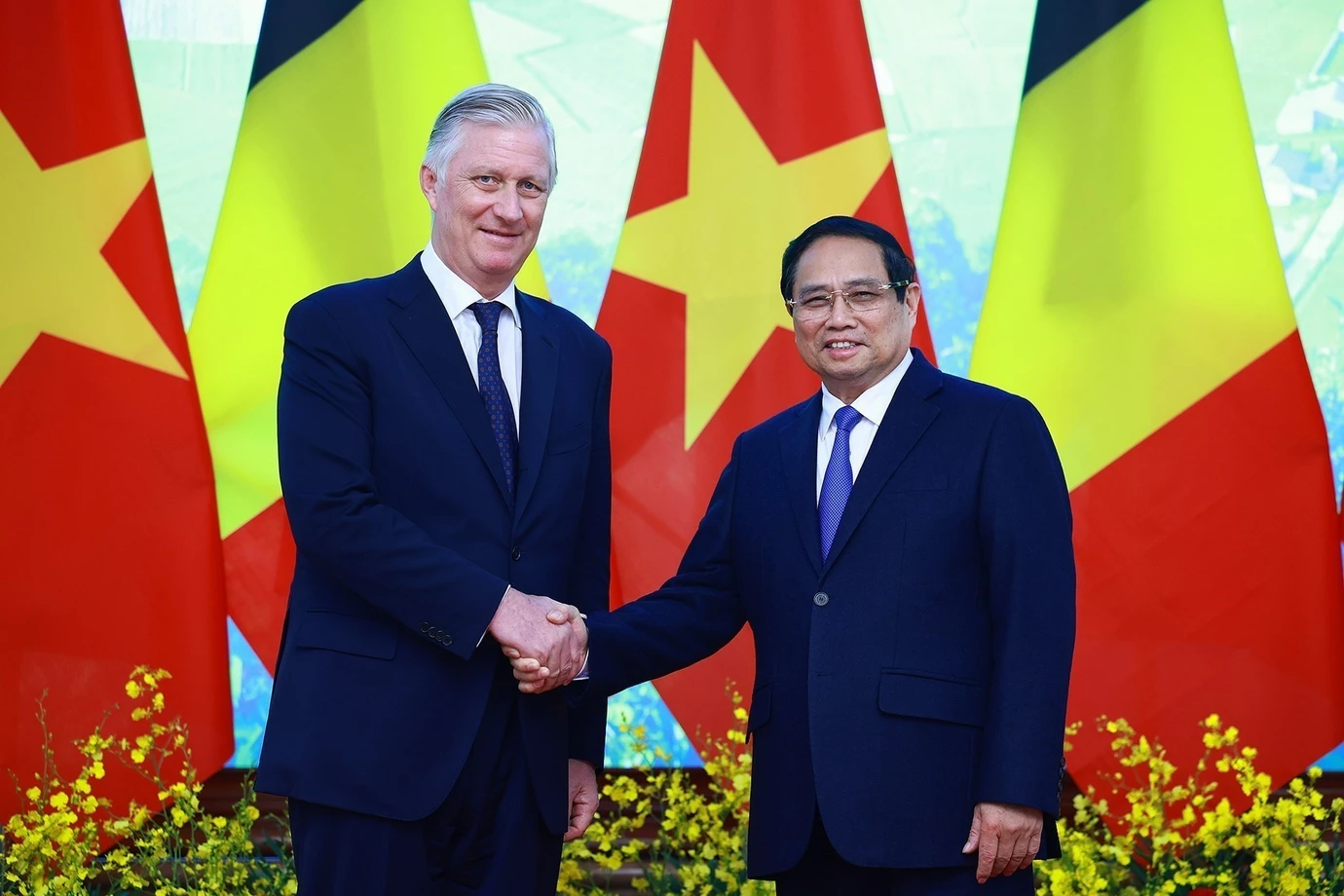

![[صورة] رئيس الوزراء فام مينه تشينه يلتقي بالملك فيليب ملك بلجيكا](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/be2f9ad3b17843b9b8f8dee6f2d227e7)

![[صورة] الرئيس لونغ كونغ والملك فيليب ملك بلجيكا يزوران قلعة ثانغ لونغ الإمبراطورية](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/cb080a6652f84a1291edc3d2ee50f631)

![[صورة] عاصمة ميانمار في حالة من الفوضى بعد الزلزال الكبير](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/7719e43b61ba40f3ac17f5c3c1f03720)

تعليق (0)