ในช่วงกลางเดือนมีนาคม พ.ศ. 2568 สำนักงานความมั่นคงปลอดภัยไซเบอร์ (CISA) และสำนักงานสอบสวนกลาง (FBI) ได้ประกาศเปิดตัวกลุ่มอาชญากรรมไซเบอร์ Medusa ซึ่งเชี่ยวชาญในการจัดระเบียบการโจมตีทางไซเบอร์โดยใช้มัลแวร์เข้ารหัสข้อมูลเพื่อเรียกค่าไถ่ (แรนซัมแวร์) เหยื่อของกลุ่มนี้ได้แก่ หน่วยงาน องค์กร ธุรกิจ โรงพยาบาล และโรงเรียน

เอฟบีไอเตือนผู้บริโภคและธุรกิจเกี่ยวกับภัยคุกคามจากเมดูซ่า

กลุ่มนี้ดำเนินการโจมตีทางไซเบอร์ที่ซับซ้อน โดยใช้ประโยชน์จากช่องโหว่และแทรกซึมเข้าสู่เครือข่ายหรือคอมพิวเตอร์ เข้ารหัสข้อมูลและแบล็กเมล์เหยื่อเพื่อให้ข้อมูลดังกล่าวเปิดเผย จำนวนเงินค่าไถ่อาจสูงถึงหลายล้านดอลลาร์ รายชื่อเหยื่อของกลุ่มกว่า 400 รายนี้รวมถึง Toyota Financial Services ซึ่งเป็นส่วนหนึ่งของ Toyota Group ที่ถูกเรียกค่าไถ่ในเดือนพฤศจิกายน 2566

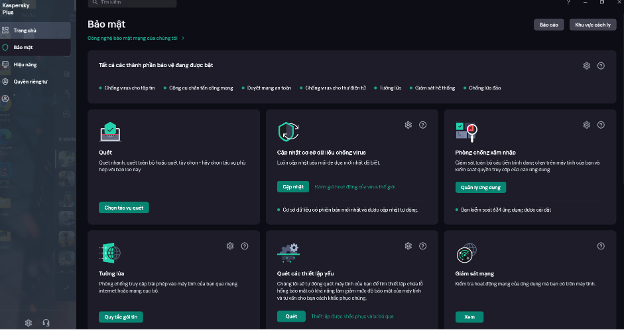

นักวิจัยด้านความปลอดภัยของ Kaspersky ได้ชี้ให้เห็นถึงกิจกรรมของแรนซัมแวร์ Medusa ในปี 2023 ตามคำแนะนำของ Kaspersky สำหรับธุรกิจ ขั้นตอนที่ต้องตรวจสอบมีดังนี้:

- ทดสอบและรักษาความปลอดภัยบริการการควบคุมระยะไกล (Remote Desktop)

- ตรวจสอบและอัปเดตแพตช์สำหรับบริการเครือข่ายส่วนตัวเสมือน (VPN) ที่ให้พนักงานสามารถเข้าถึงเครือข่ายองค์กรได้เป็นประจำ

- อัปเดตซอฟต์แวร์เวอร์ชันล่าสุดบนอุปกรณ์ของคุณ

- สำรองข้อมูลสำคัญ

- เพิ่มความปลอดภัยด้วยโซลูชั่นเช่น Kaspersky Endpoint Detection & Response เพื่อตรวจจับการโจมตีได้ในระยะเริ่มต้น

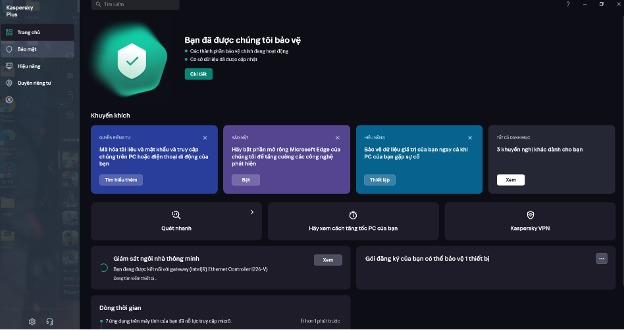

อินเทอร์เฟซการจัดการที่ครอบคลุมของ Kaspersky Plus 2025 ช่วยให้ผู้ใช้มองเห็นภาพรวมและจัดการความเสี่ยงด้านความปลอดภัยโดยอัตโนมัติ

สำหรับผู้ใช้รายบุคคล FBI แนะนำให้เพิ่มการป้องกันให้กับบัญชี Gmail และ Outlook เช่นเดียวกับบริการ VPN ที่ใช้งาน

- สำรองข้อมูลของคุณเป็นหลายสำเนาในตำแหน่งแยกจากกันและปลอดภัย

- อัปเดตระบบปฏิบัติการ Windows และซอฟต์แวร์ที่ใช้งาน

- ใช้เครื่องมือตรวจสอบและติดตามความปลอดภัยสำหรับอุปกรณ์และเครือข่ายเพื่อตรวจจับการบุกรุก

คอมพิวเตอร์ Windows เกือบ 1 ล้านเครื่องถูกโจมตี

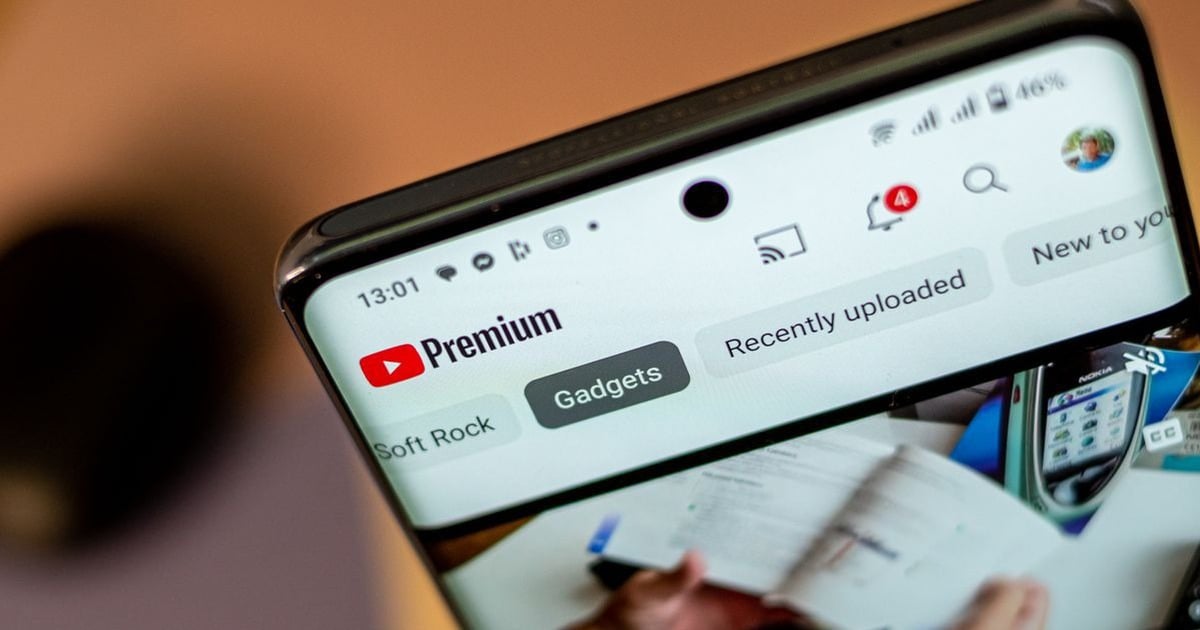

Microsoft ได้เตือนว่าคอมพิวเตอร์ Windows หลายล้านเครื่องเป็นเป้าหมายของการโจมตีทางไซเบอร์ซึ่งติดมัลแวร์จากเว็บไซต์ภาพยนตร์ละเมิดลิขสิทธิ์ ตามที่ Microsoft ระบุ เมื่อเข้าถึงเว็บไซต์เพื่อชมภาพยนตร์ละเมิดลิขสิทธิ์ คอมพิวเตอร์ของผู้ใช้อาจถูกเปลี่ยนเส้นทางเพื่อดาวน์โหลดมัลแวร์ที่โฮสต์โดยอาชญากรไซเบอร์โดยใช้ Github เป็นที่เก็บข้อมูล

การปกป้องแบบองค์รวมสำหรับผู้ใช้ Windows

การโจมตีแบ่งออกเป็น 4 ขั้นตอนที่ค่อนข้างซับซ้อน และส่วนหนึ่งของมัลแวร์ถูกโฮสต์จากเว็บไซต์ต่างๆ มากมาย รวมถึงเครือข่าย Discord และ Dropbox และถูก "ดึง" ไปยังเครื่องของเหยื่อ ข้อมูลสำคัญจะถูก “สอบถาม” แม้ว่าข้อมูลจะถูกจัดเก็บ “บนคลาวด์” ของ Microsoft OneDrive ก็ตาม นอกจากนี้ มัลแวร์ยังตรวจสอบด้วยว่าคอมพิวเตอร์ของผู้ใช้มีข้อมูลทางการเงินในกระเป๋าเงินสกุลเงินดิจิทัล เช่น Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey และ BitBox หรือไม่

นาย Ngo Tran Vu ผู้อำนวยการฝ่ายรักษาความปลอดภัยของ NTS กล่าวว่า "ผู้ใช้รายบุคคลและธุรกิจขนาดเล็กส่วนใหญ่มักละเลยต่อภัยคุกคามทางดิจิทัล พวกเขามักมีนิสัยชอบเข้าใช้เว็บไซต์ดูภาพยนตร์ออนไลน์เพื่อความบันเทิงบนคอมพิวเตอร์ Windows ซึ่งมีข้อมูลสำคัญจำนวนมาก ส่วนข้อมูลธุรกิจ ข้อมูลบัญชีผู้บริหาร... ได้รับการจัดการเพียงผิวเผินหรือไม่สมบูรณ์ ทำให้มักเกิดความเสียหายอย่างหนักและยากต่อการกู้คืนเมื่อเกิดเหตุการณ์เช่นการโจมตีด้วยแรนซัมแวร์"

“ด้วยภัยคุกคามที่หลากหลายมากขึ้นที่รายล้อมผู้ใช้ การใช้โซลูชันการป้องกันที่ครอบคลุมจึงเป็นโซลูชันที่เหมาะสม ช่วยให้ผู้ใช้ปลอดภัยมากขึ้น แม้จะต้องเผชิญกับความเสี่ยงที่พวกเขาไม่รู้หรือจำไม่ได้ก็ตาม” คุณวูกล่าว

ที่มา: https://thanhnien.vn/canh-bao-nguy-co-tu-ma-doc-tong-tien-medusa-185250324102422477.htm

![[ภาพ] ประธานาธิบดีเลืองเกวงและกษัตริย์ฟิลิปแห่งเบลเยียมเยี่ยมชมป้อมปราการหลวงทังลอง](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/cb080a6652f84a1291edc3d2ee50f631)

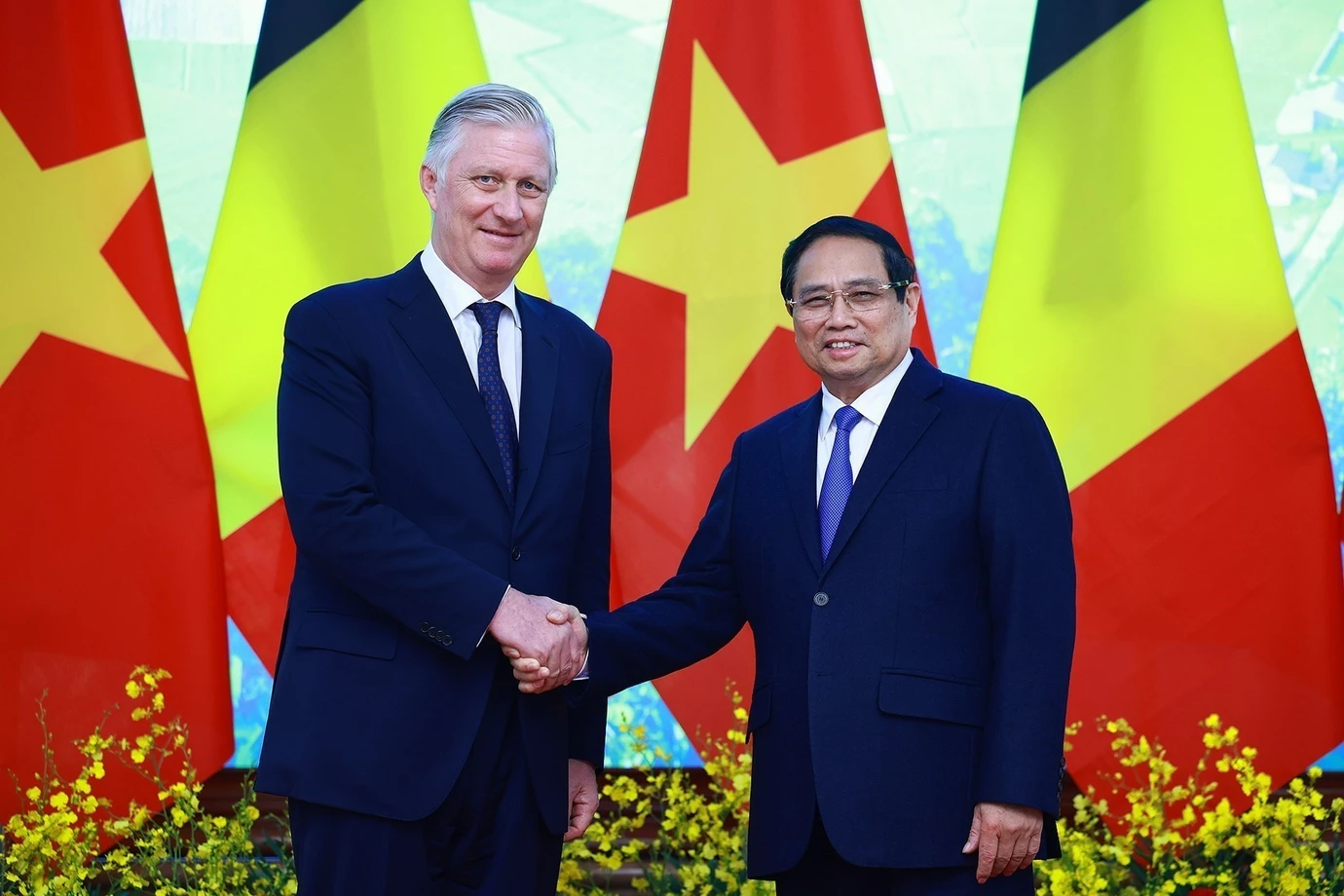

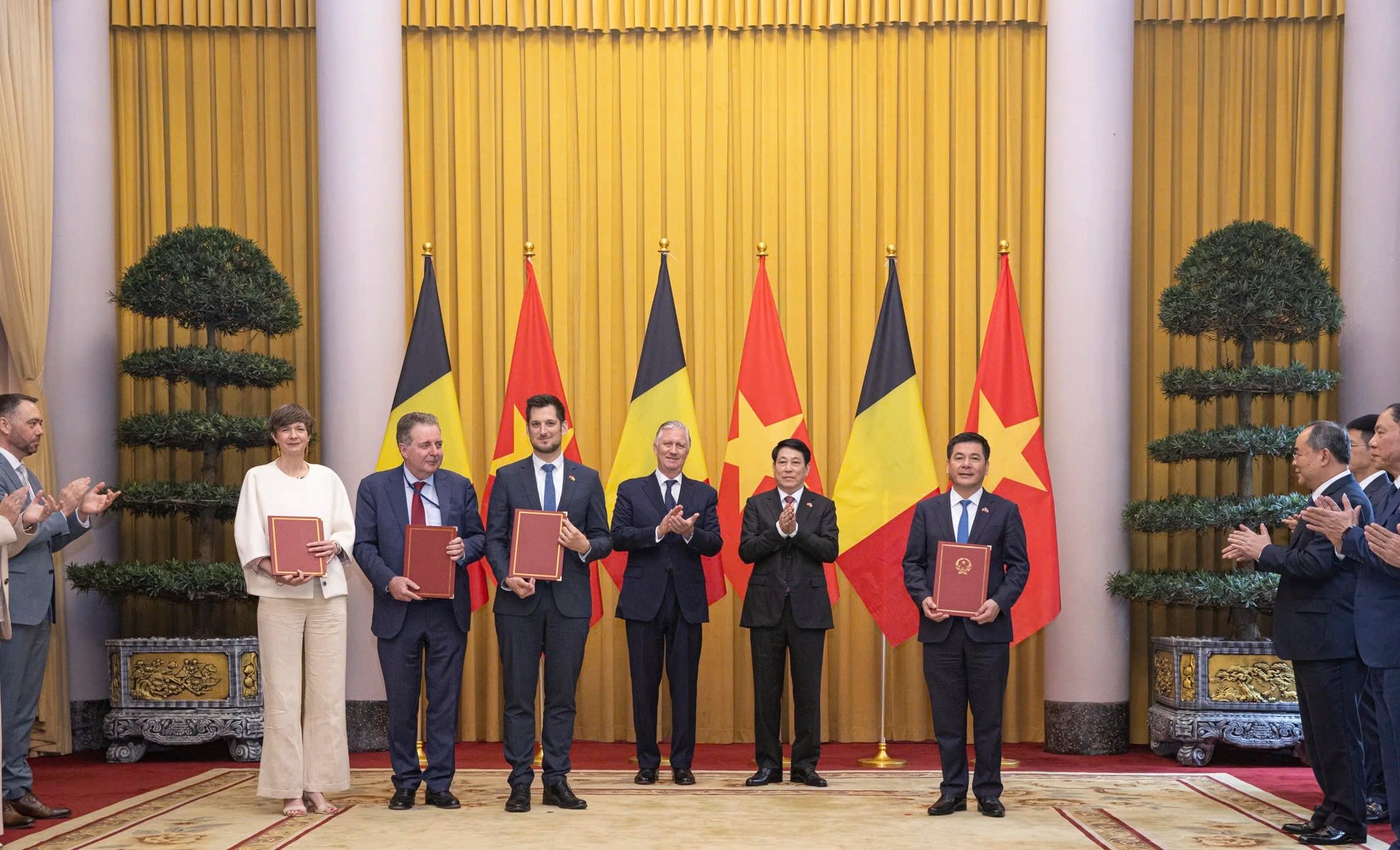

![[ภาพ] นายกรัฐมนตรี Pham Minh Chinh เข้าเฝ้าสมเด็จพระราชาฟิลิปแห่งเบลเยียม](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/be2f9ad3b17843b9b8f8dee6f2d227e7)

![[ภาพ] ภาพระยะใกล้ของทีมสุนัขดมกลิ่นของเวียดนามที่กำลังค้นหาเหยื่อแผ่นดินไหวในเมียนมาร์](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/d4949a0510ba40af93a15359b5450df2)

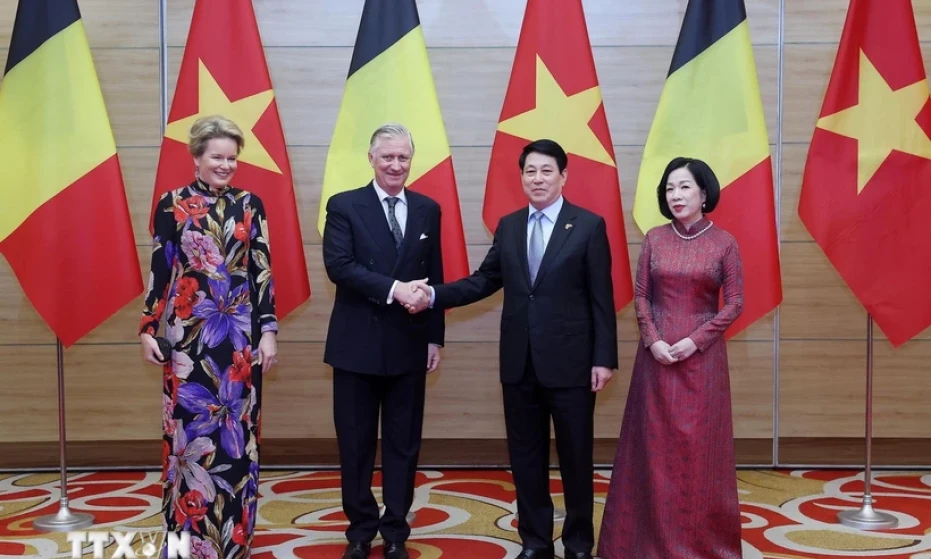

![[ภาพ] เลขาธิการโต ลัม เข้าเฝ้ากษัตริย์ฟิลิปแห่งเบลเยียม](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/e5963137a0c9428dabb93bdb34b86d7c)

![[ภาพ] เมืองหลวงเมียนมาร์อยู่ในสภาพโกลาหลหลังเกิดแผ่นดินไหวครั้งใหญ่](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/7719e43b61ba40f3ac17f5c3c1f03720)

การแสดงความคิดเห็น (0)