そのため、FPT、Viettel、VNPTネットワークに属するDrayTek Vigor 2925/2926/2927ルーターを使用している多くのユーザーが、 WAN接続が失われ、IPがなくなり、インターネットアクセスが中断しているという情報をFacebookグループに投稿しています。特に、現在このデバイス ラインをメイン ルーターとして使用している多くの企業も深刻な影響を受けています。

以前、3月7日にサイバーセキュリティニュースは、小規模オフィス/ホームオフィス(SOHO)環境に広く導入されているDrayTek Vigor 2925/2926/2927ルーターに一連の重大なセキュリティ脆弱性が発見され、デバイスがリモートコード実行(RCE)、サービス拒否(DoS)攻撃、資格情報の盗難のリスクにさらされていると警告しました。

脆弱性の詳細には、URL 処理コンポーネントにおけるバッファ オーバーフローと整数オーバーフローである CVE-2024-51138 と CVE-2024-51139 が含まれており、認証されていない攻撃者がリモート コードを実行できるようになります。

次は、認証メカニズムにおける 2 つの脆弱性である CVE-2024-41335 と CVE-2024-41336 です。攻撃者がパスワードを盗んだり、暗号化されていないテキストで保存されているパスワードに直接アクセスしたりする可能性があります。最後に、CVE-2024-41339 は CGI 構成の脆弱性であり、悪意のあるカーネル モジュールをアップロードして、影響を受ける DrayTek ルーターでルート権限を取得できるようになります。

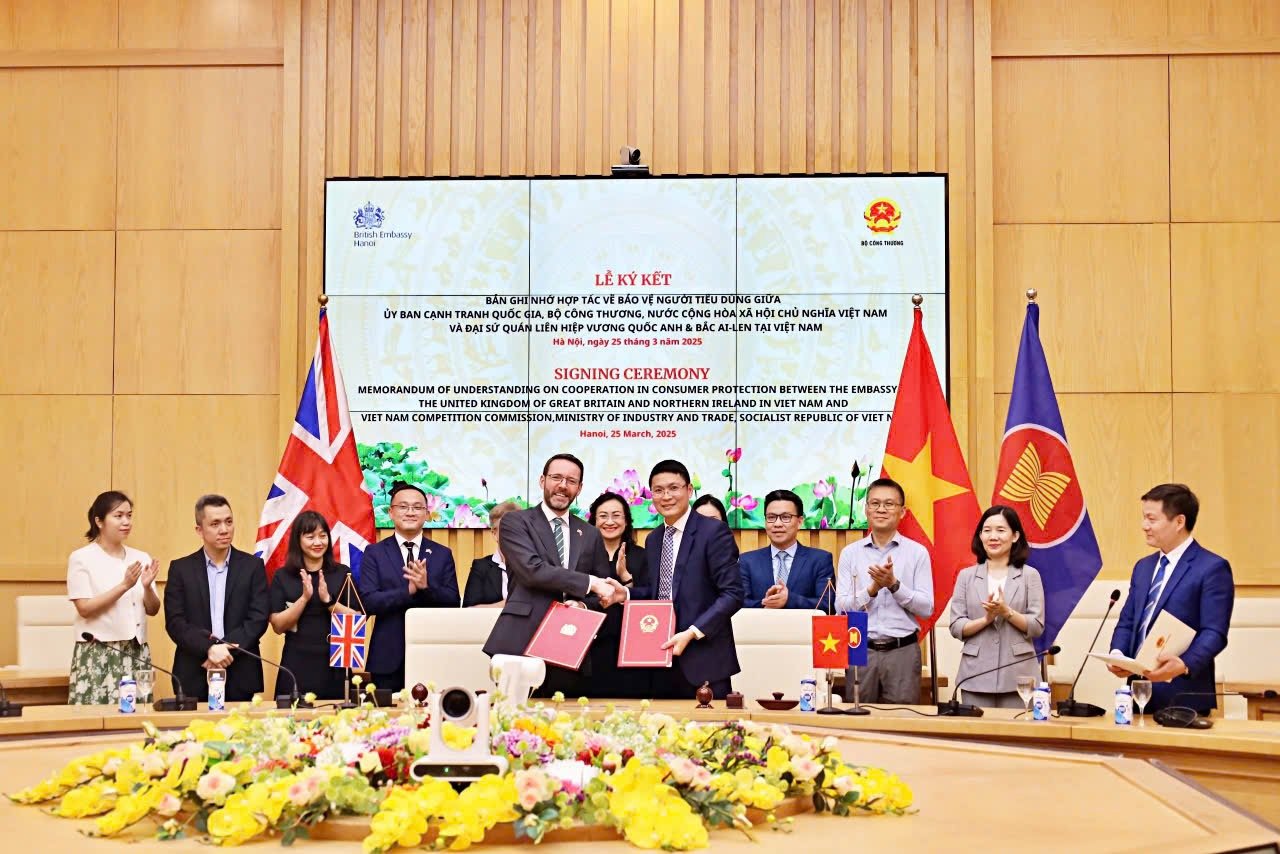

ルーター DrayTek Vigor 2925/2926 および 2927 は、多くのベトナムのユーザーに使用されています。

写真: LC

FPTユーザーのTN氏は、3月23日の朝に問題を発見したと語った。彼は次のように話しています。「私は DrayTek Vigor 2925 を 5 年以上使用していますが、これまでこのような問題に遭遇したことはほとんどありませんでした。早朝から、自宅の IP カメラがネットワーク接続の切断を継続的に報告しているのを確認しました。DrayTek 管理ページにアクセスすると、稼働時間セクションには、約 5 分後に切断され、0 に戻ったと表示され、最長でも約 1 時間でした。」

ネットワークテスト技術者と話をしたところ、このエラーは FPT、VNPT、Viettel の 3 つのネットワークすべてで発生しており、Virgor 2925 の古いファームウェア バージョンにセキュリティ ホールがあり、ハッカーに悪用された疑いがあるとのこと。同氏によると、3月23日、このルーターの使用中に接続が失われるケースを技術サポートが多数処理し、解決策は最新のファームウェアをインストールすることだったという。

この場合の推奨される一時的な解決策は、Vigor 2925 のファームウェアを確認することです。v3.8.3 を使用している場合は、公式 Web サイトhttp://fw.draytek.com.twから v3.8.4 に更新してください。次に、管理者パスワードをより強力なものに変更します。デフォルトのパスワードは使用しないでください。

出典: https://thanhnien.vn/nhieu-bo-dinh-tuyen-draytek-bi-mat-ket-noi-185250324091835776.htm

![[写真] 中央宣伝大衆動員委員会のグエン・チョン・ギア委員長がニャン・ダン・デイリーの代表団を歓迎](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/cdb71275aa7542b082ec36b3819cfb5c)

![[写真] ニャンダン新聞青年連合がベトナム軍事歴史博物館を訪問](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/374e4f70a35146928ecd4a5293b25af0)

![[写真] トゥ・ラム書記長が汚職、浪費、悪質行為の防止と撲滅に関する中央指導委員会の常任会議を主宰](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/839ea9ed0cd8400a8ba1c1ce0728b2be)

コメント (0)