ITNewsによると、Quarkslab は、これらのセキュリティの脆弱性が同じローカルネットワーク上の認証されていないリモート攻撃者によって、場合によってはリモートからでも悪用される可能性があると警告しています。研究者らによると、これらの脆弱性の影響には、DDoS、情報漏洩、リモートコード実行、DNSキャッシュポイズニング、ネットワークセッションハイジャックなどが含まれる。

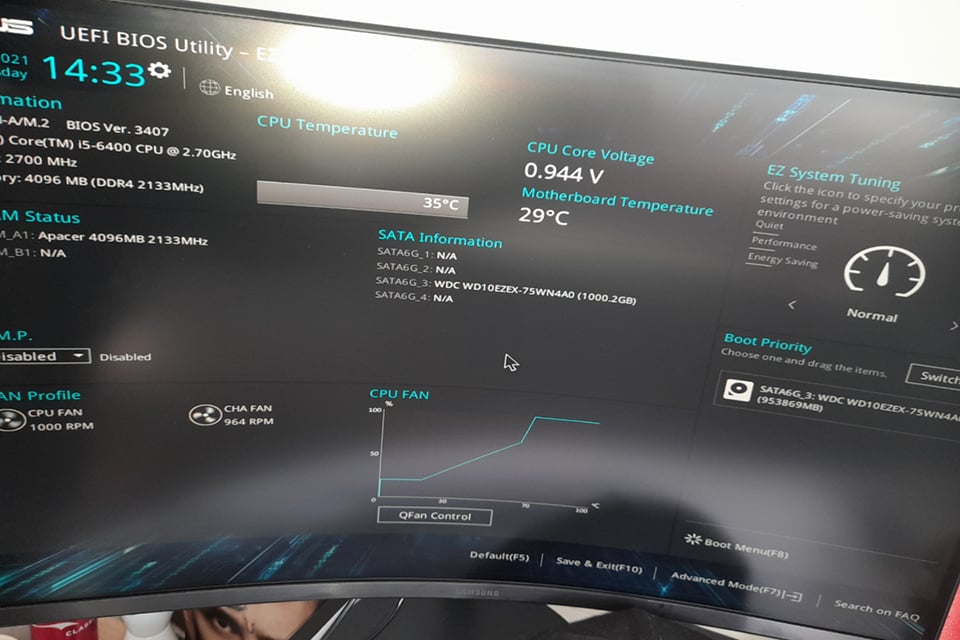

UEFI は最も一般的に使用されている BIOS システムです。

カーネギーメロン大学(米国)のCERTサイバーセキュリティコーディネーションセンターは、このエラーはアメリカンメガトレンド、インサイドソフトウェア、インテル、フェニックステクノロジーズなどのUEFIベンダーの実装プロセスで確認されたものの、東芝は影響を受けなかったと述べた。

現在、Insyde Software、AMI、Phoenix Technologies はいずれも、Quarkslab に対して修正プログラムを提供していることを確認しています。一方、このバグについては、Google、HP、Microsoft、ARM、ASUSTek、Cisco、Dell、Lenovo、VAIOなどの大手を含む18のベンダーが引き続き調査を続けている。

バグは EDK II の TCP/IP スタックである NetworkPkg に存在します。これはネットワーク ブートに使用され、データ センターや HPC 環境では初期ブート フェーズを自動化するために特に重要です。最も深刻な 3 つのバグはすべて CVSS スコアが 8.3 で、CVE-2023-45230、CVE-2023-45234、CVE-2023-45235 を含む DCHPv6 ハンドラー バッファー オーバーフローに関連しています。その他のバグの CVSS スコアは 5.3 ~ 7.5 ポイントです。

[広告2]

ソースリンク

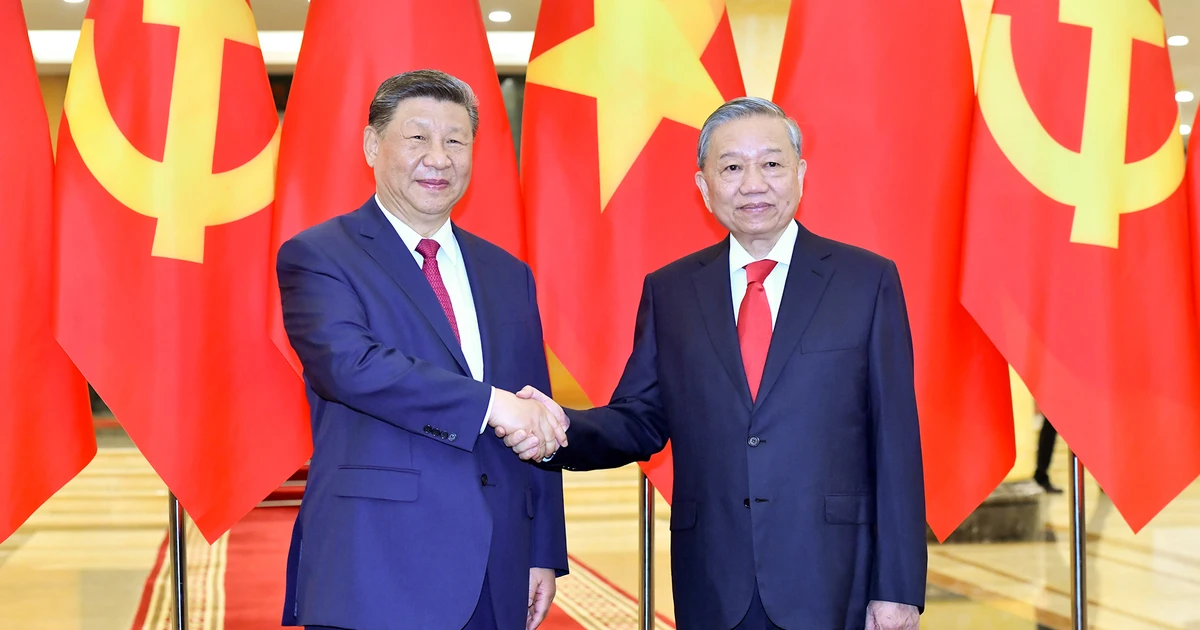

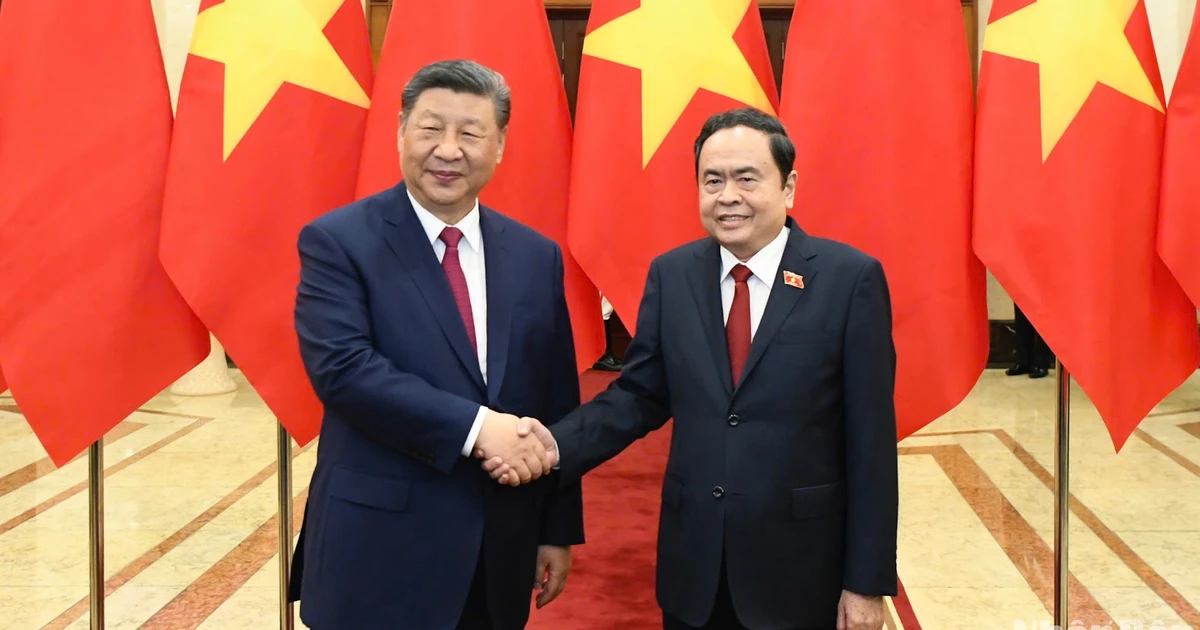

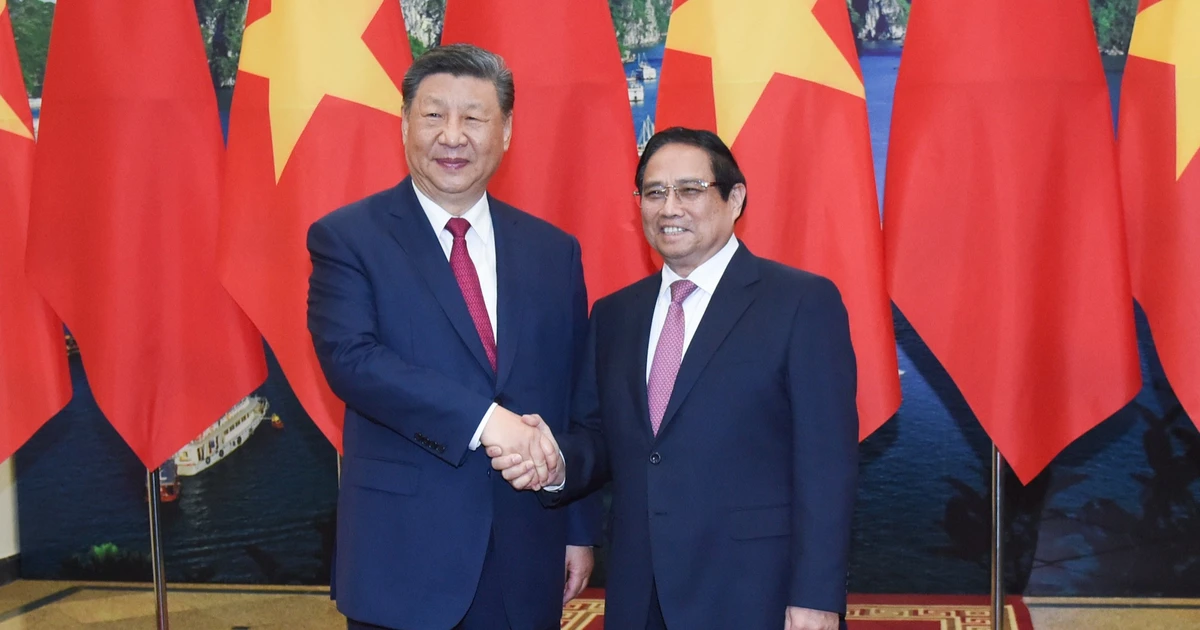

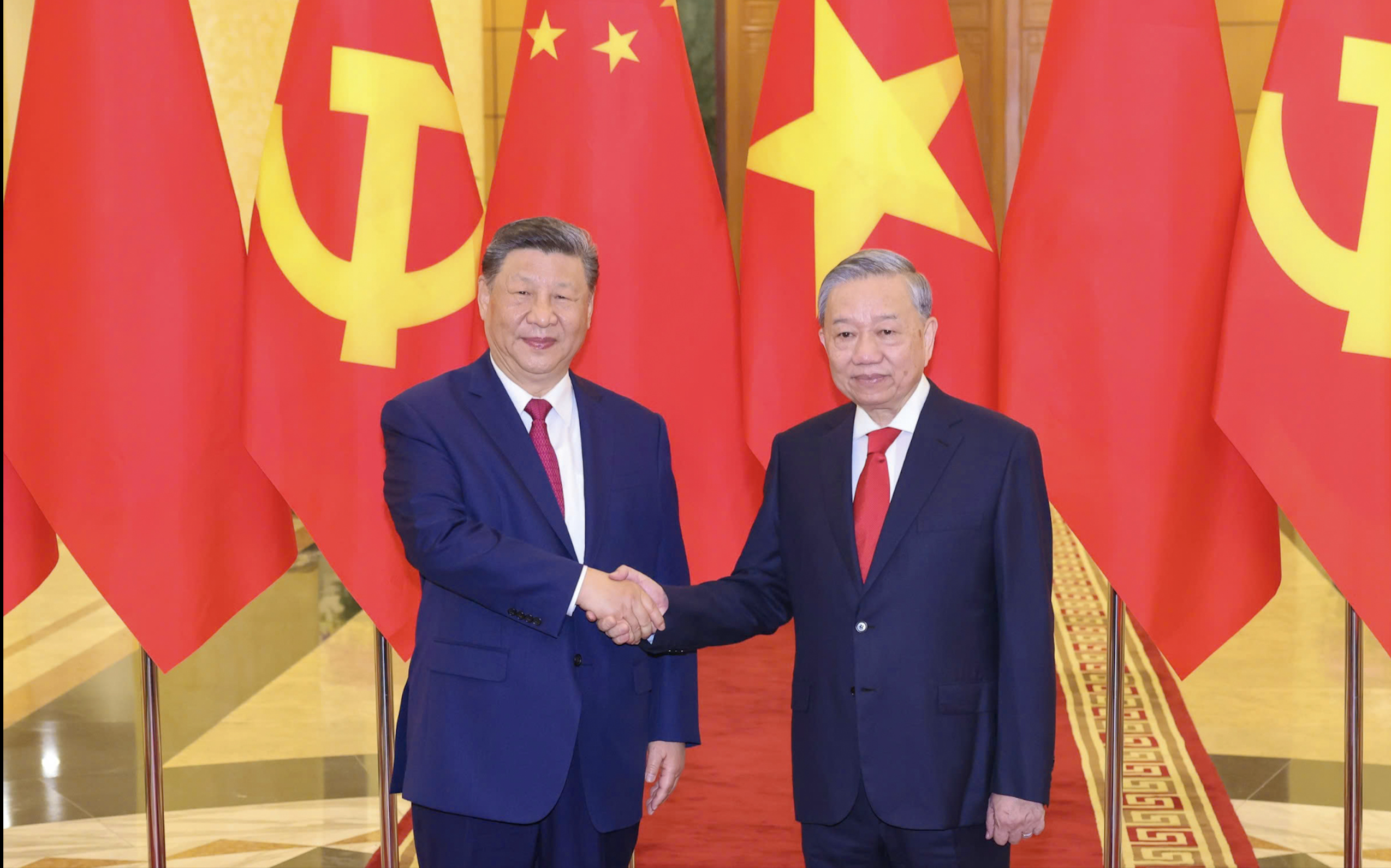

![[写真] 習近平中国総書記兼国家主席歓迎レセプション](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/14/9afa04a20e6441ca971f6f6b0c904ec2)

コメント (0)