Internationale Cybersicherheitsbehörden haben vor den Aktivitäten der Cybercrime-Gruppe Medusa gewarnt, die sich auf die Organisation von Cyberangriffen mit Datenverschlüsselungs-Malware zur Erpressung von Geld (Ransomware) spezialisiert hat. Opfer dieser Gruppe sind Behörden, Organisationen, Unternehmen, Krankenhäuser und Schulen.

Die Gruppe führt ausgeklügelte Cyberangriffe durch, nutzt Schwachstellen aus, infiltriert Netzwerke oder Computer, verschlüsselt Daten und erpresst die Opfer, die Daten freizugeben. Die Lösegeldsummen können in die Millionen US-Dollar gehen. Auf der Liste der Gruppe mit mehr als 400 Opfern steht auch Toyota Financial Services, eine Tochtergesellschaft der Toyota Group, die im November 2023 mit Ransomware angegriffen wurde und Lösegeld forderte.

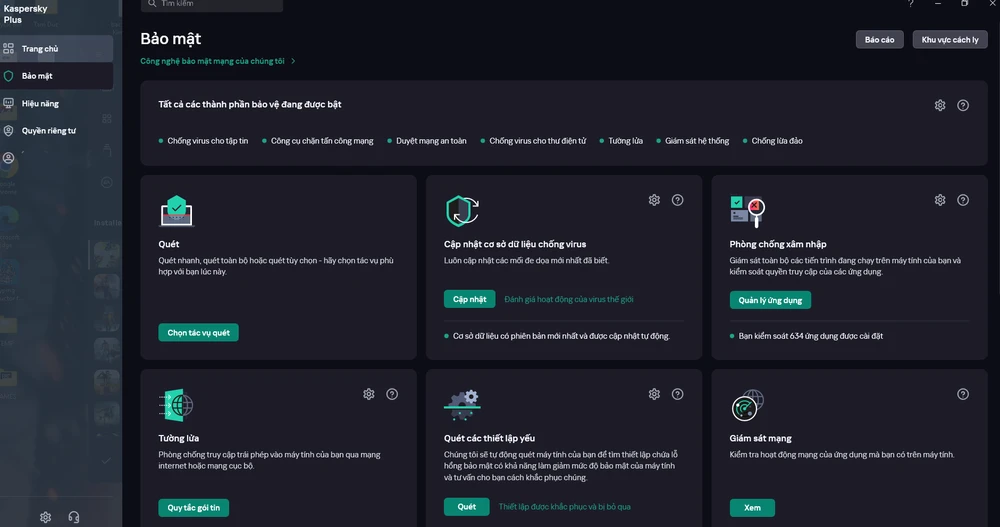

Sicherheitsforscher von Kaspersky entdeckten die Aktivitäten der Medusa-Ransomware im Jahr 2023. Laut Kasperskys Empfehlungen für Unternehmen umfassen die zu prüfenden Schritte: Fernsteuerungsdienste (Remote Desktop) prüfen und sichern, regelmäßig Patches für Virtual Private Network (VPN)-Dienste prüfen und aktualisieren, die Mitarbeitern Zugriff auf das Unternehmensnetzwerk gewähren, die neuesten Softwareversionen auf Geräten aktualisieren, wichtige Daten sichern … und die Sicherheit mit Lösungen wie Kaspersky Endpoint Detection and Response verstärken, um Angriffe frühzeitig zu erkennen.

Für einzelne Benutzer empfiehlt die Cybersicherheitsbehörde, den Schutz von Gmail- und Outlook-Konten sowie der verwendeten VPN-Dienste zu verstärken, beispielsweise durch die Sicherung von Daten in mehreren Kopien an separaten und sicheren Orten, die Aktualisierung von Windows-Betriebssystemen und verwendeter Software sowie die Verwendung von Sicherheitsüberwachungs- und -verfolgungstools für Geräte und Netzwerke, um Eindringlinge zu erkennen.

Microsoft hat außerdem gewarnt, dass Millionen von Windows-Computern das Ziel eines Cyberangriffs seien, der mit Malware von Websites mit Raubkopien von Filmen infiziert sei. Laut Microsoft können die Computer der Benutzer beim Zugriff auf eine Website zum Ansehen von Raubkopien von Filmen umgeleitet werden, um Malware herunterzuladen, die von Cyberkriminellen gehostet wird und Github als Speicherort verwendet.

Der Angriff war in vier recht komplexe Phasen unterteilt. Teile der Schadsoftware wurden von mehreren Websites, darunter Discord- und Dropbox-Netzwerken, gehostet und auf den Computer des Opfers „gezogen“. Wichtige Daten werden „abgefragt“, sogar Daten, die „in der Cloud“ von Microsoft OneDrive gespeichert sind. Die Malware prüft außerdem, ob der Computer des Benutzers Finanzinformationen aus Kryptowährungs-Wallets wie Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey und BitBox enthält.

Laut Herrn Ngo Tran Vu, Direktor von NTS Security, gehen die meisten Privatnutzer und kleinen Unternehmen immer noch nachlässig mit digitalen Bedrohungen um. Insbesondere haben sie oft die Angewohnheit, zur Unterhaltung direkt auf ihren Windows-Computern auf Websites zum Ansehen von Online-Filmen zuzugreifen, die viele wichtige Daten enthalten. Geschäftsdaten, Kontoinformationen usw. werden nur oberflächlich oder unvollständig verwaltet, wodurch diese Daten bei Vorfällen wie Ransomware-Angriffen oft schwer beschädigt werden und nur schwer wiederhergestellt werden können.

Quelle: https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

![[Foto] Regiment 271, Militärregion Tri Thien: 50 Jahre Rückkehr](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/26/efdc2945a526480e94e4210e2c6263a5)

![[Foto] Der Leiter der Zentralen Propaganda- und Massenmobilisierungskommission, Nguyen Trong Nghia, empfing die Delegation der Nhan Dan Daily](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/cdb71275aa7542b082ec36b3819cfb5c)

![[Foto] Duftende Grapefruitblütensaison am Fluss](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/26/8142e4cf776542758c0cbc6b144215b3)

![[Foto] Premierminister Pham Minh Chinh trifft sich mit dem Ministerium für Bildung und Ausbildung; Gesundheitsministerium über den dem Politbüro vorgelegten Projektentwurf](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/c0e5c7348ced423db06166df08ffbe54)

![[Foto] Kader und Mitglieder der Zeitung Nhan Dan besuchen das Vietnamesische Militärhistorische Museum](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/374e4f70a35146928ecd4a5293b25af0)

Kommentar (0)