En consecuencia, el malware, denominado "SparkCat", incluye capacidades de OCR para descubrir información confidencial que los usuarios de iPhone han capturado en capturas de pantalla.

Según un informe de Kaspersky, el software está destinado a localizar frases de recuperación para billeteras electrónicas, lo que permite ataques para robar bitcoins y otras criptomonedas.

Según Kaspersky, SparkCat está activo desde marzo de 2024. En 2023 se descubrió un malware similar dirigido a dispositivos Android y PC, pero ahora ha aparecido en iOS.

Al mismo tiempo, se identificaron varias aplicaciones de la App Store con software espía OCR, incluidas ComeCome, WeTink y AnyGPT, pero no está claro si la infección fue intencional por parte de los desarrolladores o el resultado de un ataque a la cadena de suministro.

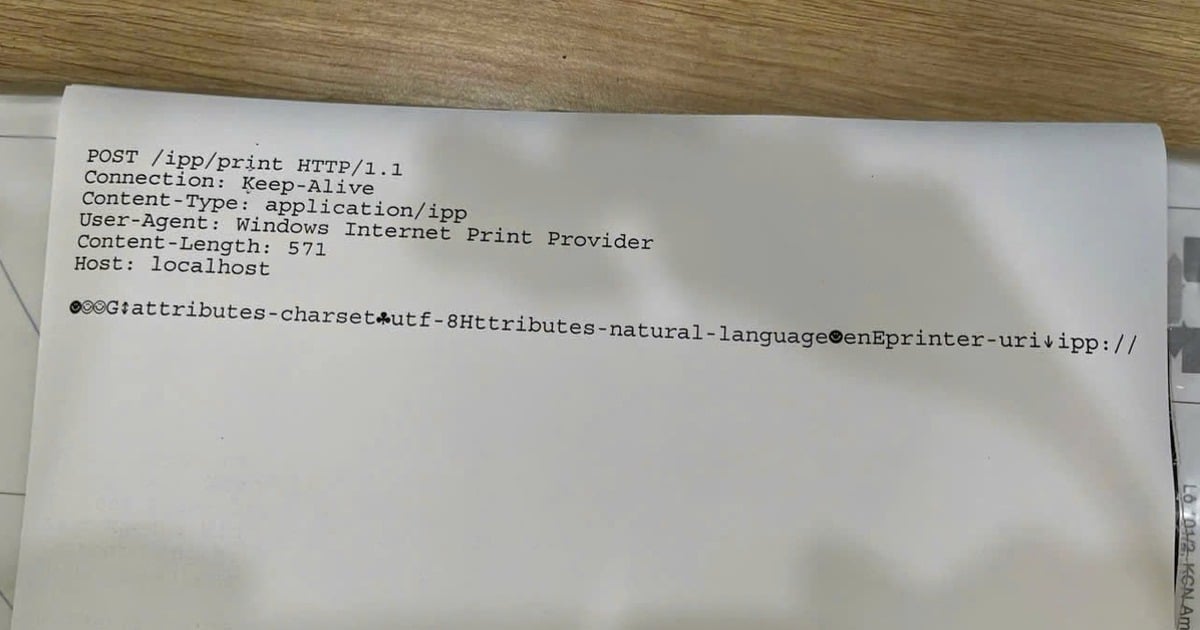

Las aplicaciones maliciosas solicitarán acceso a las fotos del usuario después de descargarlas. Si se les concede permiso, utilizarán OCR para ordenar las imágenes y encontrar el texto relevante. Algunas de las aplicaciones todavía están en la App Store y parecen estar dirigidas a usuarios de iOS en Europa y Asia.

Las aplicaciones de Android también se ven afectadas por este malware, por lo que Kaspersky aconseja a los usuarios evitar almacenar capturas de pantalla que contengan información sensible para evitar este tipo de ataques.

Fuente: https://kinhtedothi.vn/xuat-hien-ma-doc-tan-cong-ios.html

Kommentar (0)