หน่วยงานด้านความปลอดภัยทางไซเบอร์ระหว่างประเทศได้ออกคำเตือนเกี่ยวกับกิจกรรมของกลุ่มอาชญากรรมทางไซเบอร์ Medusa ซึ่งเชี่ยวชาญในการจัดการโจมตีทางไซเบอร์โดยใช้มัลแวร์เข้ารหัสข้อมูลเพื่อรีดไถเงิน (Ransomware) เหยื่อของกลุ่มนี้ได้แก่ หน่วยงาน องค์กร ธุรกิจ โรงพยาบาล และโรงเรียน

กลุ่มนี้ดำเนินการโจมตีทางไซเบอร์ที่ซับซ้อน โดยใช้ประโยชน์จากช่องโหว่และแทรกซึมเข้าสู่เครือข่ายหรือคอมพิวเตอร์ เข้ารหัสข้อมูลและแบล็กเมล์เหยื่อเพื่อให้ข้อมูลดังกล่าวเปิดเผย จำนวนเงินค่าไถ่อาจสูงถึงหลายล้านเหรียญสหรัฐ รายชื่อเหยื่อของกลุ่มกว่า 400 รายนี้รวมถึง Toyota Financial Services ซึ่งเป็นบริษัทในเครือ Toyota Group ที่ถูกโจมตีด้วยแรนซัมแวร์และเรียกร้องค่าไถ่ในเดือนพฤศจิกายน 2023

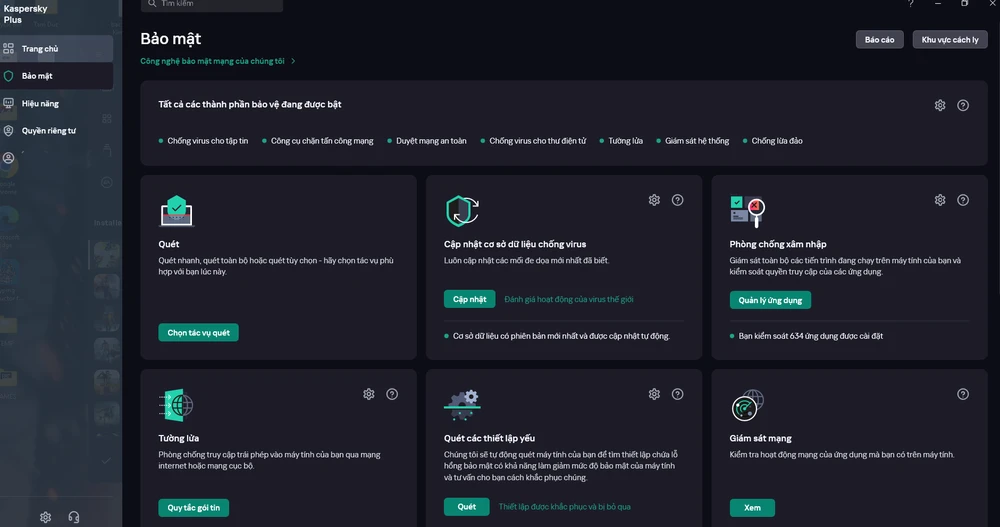

นักวิจัยด้านความปลอดภัยของ Kaspersky ค้นพบกิจกรรมของแรนซัมแวร์ Medusa ในปี 2023 ตามคำแนะนำของ Kaspersky สำหรับธุรกิจ ขั้นตอนที่ต้องตรวจสอบ ได้แก่ ตรวจสอบและรักษาความปลอดภัยบริการควบคุมระยะไกล (Remote Desktop) ตรวจสอบและอัปเดตแพตช์สำหรับบริการ Virtual Private Network (VPN) ที่ให้พนักงานเข้าถึงเครือข่ายองค์กรได้อย่างสม่ำเสมอ อัปเดตซอฟต์แวร์เวอร์ชันล่าสุดบนอุปกรณ์ สำรองข้อมูลสำคัญ... และเสริมความปลอดภัยด้วยโซลูชันเช่น Kaspersky Endpoint Detection and Response เพื่อตรวจจับการโจมตีได้ในระยะเริ่มต้น

สำหรับผู้ใช้รายบุคคล หน่วยงานด้านความปลอดภัยทางไซเบอร์แนะนำให้เสริมการป้องกันให้กับบัญชี Gmail และ Outlook เช่นเดียวกับบริการ VPN ที่ใช้งาน เช่น การสำรองข้อมูลเป็นสำเนาหลายชุดในตำแหน่งที่แยกจากกันและปลอดภัย การอัปเดตระบบปฏิบัติการ Windows และซอฟต์แวร์ที่ใช้งาน และการใช้เครื่องมือติดตามและตรวจสอบความปลอดภัยสำหรับอุปกรณ์และเครือข่ายเพื่อตรวจจับการบุกรุก

Microsoft ยังเตือนอีกว่าคอมพิวเตอร์ Windows หลายล้านเครื่องเป็นเป้าหมายของการโจมตีทางไซเบอร์ซึ่งติดมัลแวร์จากเว็บไซต์ภาพยนตร์ละเมิดลิขสิทธิ์ ตามที่ Microsoft ระบุ เมื่อเข้าถึงเว็บไซต์เพื่อชมภาพยนตร์ละเมิดลิขสิทธิ์ คอมพิวเตอร์ของผู้ใช้อาจถูกเปลี่ยนเส้นทางเพื่อดาวน์โหลดมัลแวร์ที่โฮสต์โดยอาชญากรไซเบอร์โดยใช้ Github เป็นที่เก็บข้อมูล

การโจมตีแบ่งออกเป็น 4 ขั้นตอนที่ค่อนข้างซับซ้อน โดยส่วนหนึ่งของมัลแวร์ถูกโฮสต์มาจากเว็บไซต์ต่างๆ มากมาย รวมถึงเครือข่าย Discord และ Dropbox และถูก "ดึง" เข้าไปในเครื่องของเหยื่อ ข้อมูลสำคัญจะถูก “สอบถาม” แม้ว่าข้อมูลจะถูกจัดเก็บ “บนคลาวด์” ของ Microsoft OneDrive ก็ตาม นอกจากนี้ มัลแวร์ยังตรวจสอบด้วยว่าคอมพิวเตอร์ของผู้ใช้มีข้อมูลทางการเงินจากกระเป๋าเงินสกุลเงินดิจิทัล เช่น Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey และ BitBox หรือไม่

นาย Ngo Tran Vu ผู้อำนวยการฝ่ายรักษาความปลอดภัยของ NTS กล่าวว่า ผู้ใช้บริการรายบุคคลและธุรกิจขนาดเล็กส่วนใหญ่ยังคงละเลยต่อภัยคุกคามทางดิจิทัล โดยเฉพาะอย่างยิ่ง พวกเขามักจะมีนิสัยในการเข้าถึงเว็บไซต์ดูภาพยนตร์ออนไลน์เพื่อความบันเทิงบนคอมพิวเตอร์ Windows ที่มีข้อมูลสำคัญมากมาย ข้อมูลธุรกิจ ข้อมูลบัญชีการจัดการ ฯลฯ ได้รับการจัดการเพียงผิวเผินหรือไม่สมบูรณ์ ส่งผลให้เรื่องเหล่านี้ได้รับความเสียหายอย่างหนัก และยากต่อการกู้คืนเมื่อเกิดเหตุการณ์เช่นการโจมตีด้วยแรนซัมแวร์

ที่มา: https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

![[ภาพ] หัวหน้าคณะกรรมการโฆษณาชวนเชื่อและการระดมมวลชนกลางเหงียน ตง เงีย ให้การต้อนรับคณะผู้แทนจาก Nhan Dan Daily](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/cdb71275aa7542b082ec36b3819cfb5c)

![[ภาพ] กองพันทหารราบที่ 271 มณฑลทหารตรีเทียน : 50 ปีแห่งการกลับมา](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/26/efdc2945a526480e94e4210e2c6263a5)

![[ภาพ] ฤดูดอกเกรปฟรุตหอมริมน้ำ](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/26/8142e4cf776542758c0cbc6b144215b3)

![[ภาพ] นายกรัฐมนตรี Pham Minh Chinh พบกับกระทรวงศึกษาธิการและการฝึกอบรม กระทรวงสาธารณสุขเสนอร่างโครงการต่อโปลิตบูโร](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/c0e5c7348ced423db06166df08ffbe54)

![[ภาพ] คณะทำงานและสมาชิกหนังสือพิมพ์ Nhan Dan เยี่ยมชมพิพิธภัณฑ์ประวัติศาสตร์การทหารเวียดนาม](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/374e4f70a35146928ecd4a5293b25af0)

การแสดงความคิดเห็น (0)