Резкий рост числа кампаний целевых атак

Целевые атаки (APT) на важные информационные системы с большим объемом данных и большим влиянием были и остаются одним из направлений атак, выбранных многими хакерскими группами. Эта тенденция усиливается в связи с тем, что многие организации и предприятия переводят свою деятельность в цифровую среду, где объемы данных постоянно растут.

Фактически, ситуация с кибербезопасностью в мире и во Вьетнаме в первые месяцы этого года наглядно продемонстрировала тенденцию к росту целевых атак на системы подразделений, работающих в таких ключевых секторах, как энергетика, телекоммуникации и т. д. В частности, во Вьетнаме в первой половине 2024 года целевые атаки с использованием программ-вымогателей на системы VNDIRECT, PVOIL и т. д. привели к сбоям в работе и материальному и имиджевому ущербу этих предприятий, а также мероприятий по обеспечению национальной кибербезопасности.

В недавно предоставленной информации Национальный центр мониторинга кибербезопасности (NCSC) при Департаменте информационной безопасности сообщил, что недавно подразделение зарегистрировало информацию, связанную с преднамеренными кампаниями кибератак с использованием сложного вредоносного ПО и изощренных методов атак для проникновения в важные информационные системы организаций и предприятий, с основной целью кибератак, кражи информации и саботажа систем.

В предупреждении от 11 сентября, направленном в специализированные подразделения ИТ и информационной безопасности министерств, отраслей и территорий; Департамент информационной безопасности предоставил подробную информацию о кампаниях APT-атак, проводимых тремя группами атак: Mallox Ransomware, Lazarus и Stately Taurus (также известной как Mustang Panda), корпорациями, государственными предприятиями, предприятиями, предоставляющими услуги телекоммуникаций, Интернета и цифровых платформ, а также финансовыми и банковскими организациями.

В частности, наряду с синтезом и анализом поведения атакующих групп в 3 целевых кампаниях атак, нацеленных на важные информационные системы, включая: кампанию атак, связанную с программой-вымогателем Mallox, кампанию группы Lazarus с использованием приложений Windows, имитирующих платформы видеоконференций, для распространения многих типов вредоносного ПО и кампанию группы Stately Taurus с использованием VSCode для атак на организации в Азии, Департамент информационной безопасности также предоставил индикаторы кибератак (IoC), чтобы агентства, организации и предприятия по всей стране могли анализировать и выявлять ранние риски кибератак.

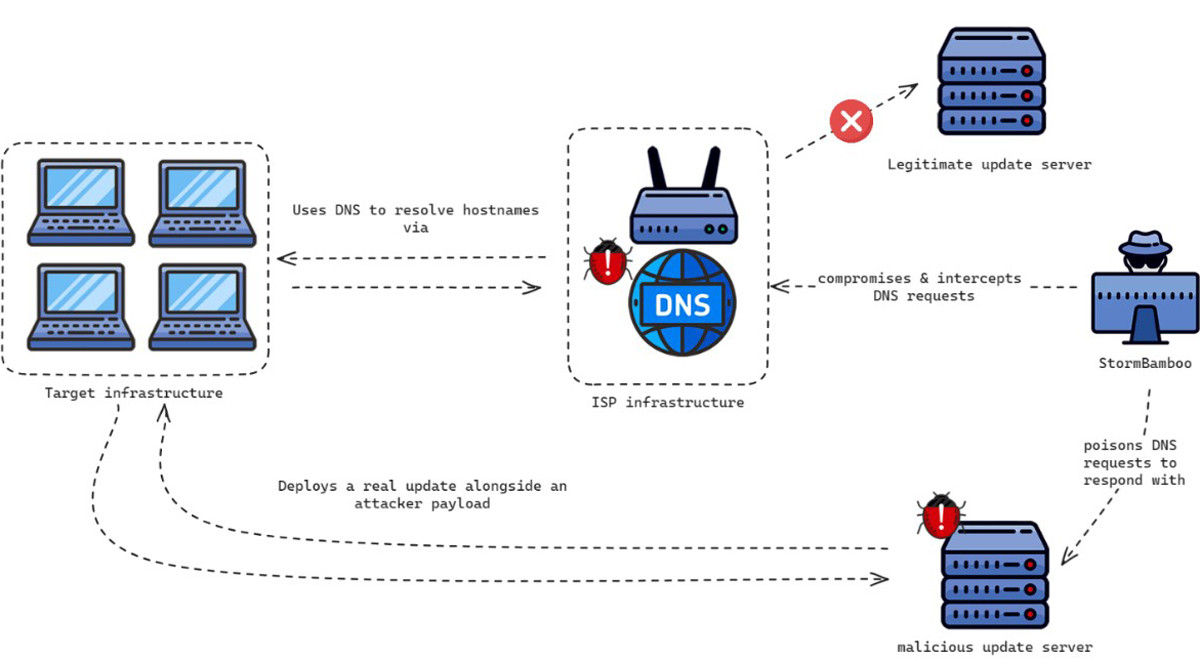

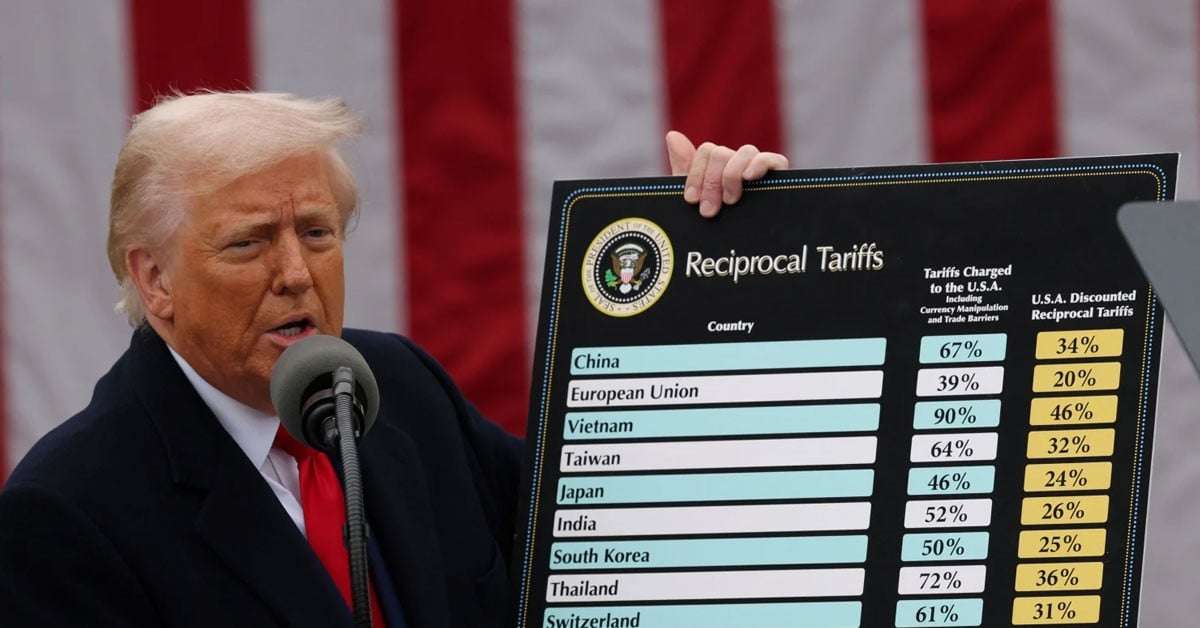

Непосредственно перед этим, в августе 2024 года, Департамент информационной безопасности также постоянно выпускал предупреждения о других опасных целевых атаках, таких как: кампания с использованием техники «AppDomainManager Injection» для распространения вредоносного ПО, идентифицированная как связанная с группировкой APT 41 и затрагивающая организации в Азиатско-Тихоокеанском регионе, включая Вьетнам; Кибератака, проведенная APT-группой StormBamboo, нацеленная на интернет-провайдеров с целью развертывания вредоносного ПО на системах macOS и Windows пользователей для захвата контроля и кражи важной информации; Кибератаку проводила группа APT MirrorFace, а ее «целями» стали финансовые учреждения, научно-исследовательские институты и производители...

Информация о целевых группах атак, нацеленных на крупные организации и предприятия во Вьетнаме, также является контентом, который Viettel Cyber Security анализирует и публикует в отчете о ситуации с информационной безопасностью во Вьетнаме за первую половину этого года.

В частности, анализ экспертов Viettel Cyber Security показывает, что в первой половине 2024 года группы APT-атак обновили инструменты и вредоносное ПО, используемые в кампаниях атак. Соответственно, основным методом атак APT-групп является использование поддельных документов и программного обеспечения, чтобы обманом заставить пользователей выполнить вредоносный код; и популярной техникой, используемой многими группами, является DLL-Sideloading, использующая чистые исполняемые файлы для загрузки вредоносных DLL или использующая уязвимости безопасности CVE.

По оценке технической системы Viettel Cyber Security, в первые месяцы 2024 года APT-группы могут оказать серьезное влияние на предприятия и организации во Вьетнаме, в том числе: Mustang Panda, Lazarus, Kimsuky, SharpPanda, APT32, APT 28, APT27.

Меры по предотвращению ранних рисков атаки системы со стороны APT

В предупреждениях о целевых атаках APT Департамент информационной безопасности рекомендует учреждениям, организациям и предприятиям проводить проверки и обзоры используемых информационных систем, которые могут быть затронуты кампанией атак. В то же время активно отслеживайте информацию, связанную с кибератаками, чтобы принять своевременные меры и избежать риска подвергнуться атаке.

В то же время подразделениям также рекомендуется усилить мониторинг и подготовить планы реагирования при обнаружении признаков киберэксплуатации и кибератак; Регулярно контролируйте каналы оповещения органов власти и крупных организаций по информационной безопасности для оперативного выявления рисков кибератак.

В условиях постоянно растущего числа кибератак, включая целенаправленные атаки, как в мире, так и во Вьетнаме, эксперты по информационной безопасности также рекомендовали отечественным организациям и предприятиям ряд мер, на которых следует сосредоточиться для минимизации рисков и поддержания непрерывности производственной и деловой активности.

А именно: проверка процессов, систем управления данными о клиентах, внутренних данных; Проактивно сканировать систему на предмет признаков вторжения, своевременно обнаруживать и реагировать на целевые группы атак; Просмотрите и обновите версии программного обеспечения и приложений, содержащих уязвимости безопасности, которые могут иметь серьезные последствия...

Источник: https://vietnamnet.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-to-chuc-doanh-nghiep-viet-2323445.html

![[Фото] Премьер-министр Фам Минь Чинь председательствует на встрече после того, как США объявили о введении ответных пошлин](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/3/ee90a2786c0a45d7868de039cef4a712)

![[Фото] Хошимин ускоряет работы по ремонту тротуаров перед праздником 30 апреля](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/3/17f78833a36f4ba5a9bae215703da710)

![[Фото] Премьер-министр Фам Минь Чинь председательствует на первом заседании Руководящего комитета по региональным и международным финансовым центрам](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/3/47dc687989d4479d95a1dce4466edd32)

![[Фото] Генеральный секретарь То Лам принимает посла Японии во Вьетнаме Ито Наоки](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/3/3a5d233bc09d4928ac9bfed97674be98)

![[Фото] Краткий момент отдыха для спасательных сил Вьетнамской народной армии](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/3/a2c91fa05dc04293a4b64cfd27ed4dbe)

Комментарий (0)