Der ausgeklügelte Betrug begann vermutlich im Dezember 2024 und dauerte bis Februar 2025. Dabei zielte er auf im Gastgewerbe tätige Personen in Nordamerika, Südostasien und Europa ab. Angreifer nutzen die Beziehungen der Mitarbeiter zu Booking.com aus, insbesondere derjenigen, die häufig E-Mails von der Reiseplattform öffnen.

Microsoft empfiehlt dem Hotelpersonal, die E-Mail-Adresse des Absenders sorgfältig zu prüfen.

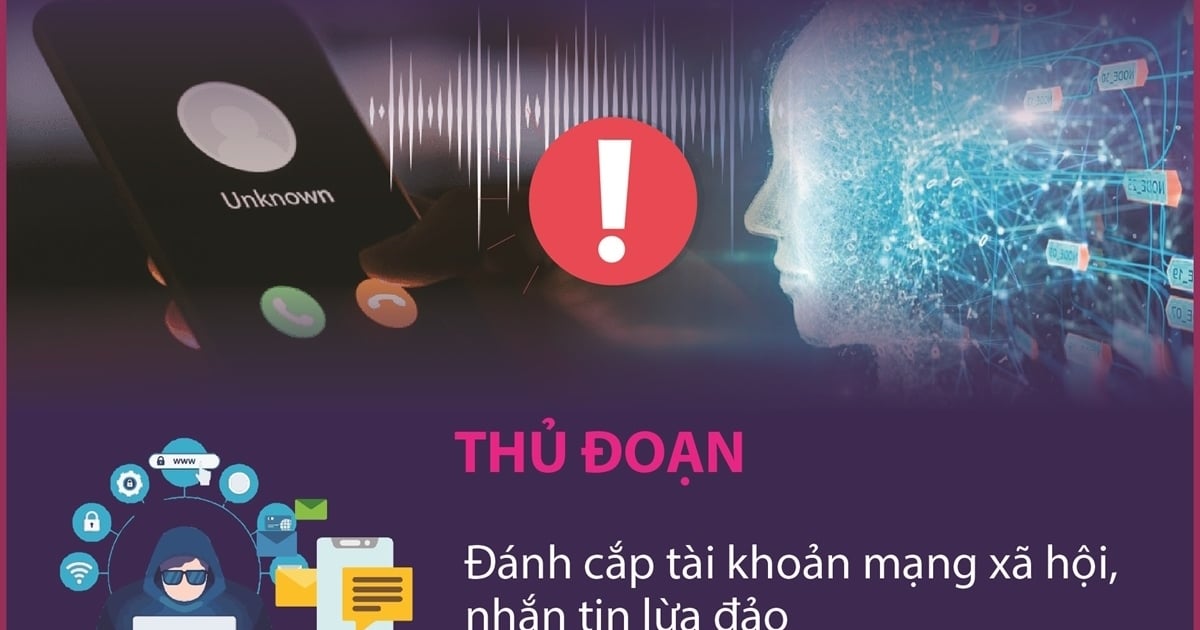

Einem neuen Bericht von Microsoft zufolge verwendet die Kampagne eine Technik namens „ClickFix“. Betrüger erstellen gefälschte Fehlermeldungen, um Benutzer dazu zu verleiten, Aktionen wie Kopieren, Einfügen und Ausführen von Befehlen auf ihren Computern durchzuführen, die wiederum Malware herunterladen. Microsoft warnt: „Die Notwendigkeit einer Benutzerinteraktion kann dazu beitragen, dass diese Angriffe gängige Sicherheitsmaßnahmen umgehen.“

Konkret werden die Benutzer aufgefordert, über eine Verknüpfung das Windows-Ausführen-Fenster zu öffnen und dann den von der Betrugsseite bereitgestellten Befehl einzufügen und auszuführen. Forscher haben Storm-1865 als die kriminelle Gruppe hinter der Kampagne identifiziert. Diese Gruppe hat bereits zahlreiche weitere Phishing-Angriffe durchgeführt, die auf den Diebstahl von Zahlungsdaten und die Durchführung betrügerischer Transaktionen abzielten.

Bösartige E-Mails enthalten häufig Inhalte im Zusammenhang mit negativen Kundenbewertungen, Kontobestätigungsanfragen oder Informationen von potenziellen Kunden. Die meisten E-Mails enthalten einen Link oder einen PDF-Anhang, der zu einer gefälschten CAPTCHA-Seite führt, auf der der Angreifer das ClickFix-Programm einsetzt. Wenn das Opfer auf den Link klickt, wird die Malware auf sein Gerät heruntergeladen.

Warnung vor Betrug bei der Installation von Apps des öffentlichen Dienstes zur Integration von Führerscheinpunkten

Microsoft hat bei diesen Angriffen verschiedene Arten von Schadsoftware entdeckt, darunter XWorm, Lumma Stealer, VenomRAT, AsyncRAT, Danabot und NetSupport RAT. Mit allen diesen Schadsoftwares können Hacker Finanzdaten und Anmeldeinformationen stehlen.

Die Antwort von Booking.com

Ein Vertreter von Booking.com sagte, dass die Zahl der von diesem Betrug betroffenen Unterkünfte nur einen Bruchteil der Gesamtzahl auf ihrer Plattform ausmache. Das Unternehmen hat erhebliche Investitionen getätigt, um die Auswirkungen auf Kunden und Partner zu minimieren. Sie bestehen darauf, dass die Systeme von Booking.com nicht gehackt wurden, aber einige Partner und Kunden Opfer von Phishing-Angriffen geworden sind.

Microsoft stellte außerdem fest, dass Storm-1865 im Jahr 2023 gezielt Hotelgäste angegriffen hat und seine Angriffe seit Anfang 2023 verstärkt hat. Das Unternehmen empfiehlt dem Hotelpersonal, die E-Mail-Adresse des Absenders zu überprüfen, auf Rechtschreibfehler in E-Mails zu achten und bei Nachrichten mit der Aufforderung, Maßnahmen zu ergreifen, misstrauisch zu bleiben.

[Anzeige_2]

Quelle: https://thanhnien.vn/microsoft-canh-bao-chien-dich-lua-dao-mao-danh-bookingcom-185250315075007781.htm

Kommentar (0)