Laut Doctor Web nutzten Hacker die Android.Vo1d-Malware, um Hintertüren auf TV-Boxen zu installieren, die es ihnen ermöglichten, die vollständige Kontrolle über das Gerät zu übernehmen und später weitere schädliche Anwendungen herunterzuladen und zu installieren. Auf diesen TV-Boxen läuft das veraltete Android-Betriebssystem.

Wichtig ist, dass Vo1d nicht auf Geräte mit Android TV abzielt, sondern auf Set-Top-Boxen mit älteren Android-Versionen, die auf dem Android Open Source Project basieren. Android TV ist nur für lizenzierte Gerätehersteller verfügbar.

Die Experten von Doctor Web haben noch nicht herausgefunden, wie der Hacker die Hintertür auf der TV-Box installiert hat. Sie spekulieren, dass sie möglicherweise Man-in-the-Middle-Malware verwendet, Schwachstellen im Betriebssystem ausgenutzt haben, um Privilegien zu erlangen, oder inoffizielle Firmware mit der höchsten Zugriffsebene (Root) verwendet haben.

Eine weitere mögliche Ursache ist, dass auf dem Gerät ein veraltetes Betriebssystem läuft, das anfällig für Schwachstellen ist, die aus der Ferne ausgenutzt werden können. Beispielsweise wurden die Versionen 7.1, 10.1 und 12.1 in den Jahren 2016, 2019 und 2022 veröffentlicht. Es ist nicht ungewöhnlich, dass Billighersteller alte Betriebssysteme in TV-Boxen installieren, diese aber als moderne Modelle tarnen, um Kunden anzulocken.

Darüber hinaus kann jeder Hersteller Open-Source-Versionen ändern, wodurch Geräte in der Quelllieferkette mit Malware infiziert und kompromittiert werden können, bevor sie die Kunden erreichen.

Vertreter von Google bestätigten, dass die Geräte, auf denen Hintertüren festgestellt wurden, nicht für Play Protect zertifiziert sind. Daher liegen Google keine Sicherheitsaufzeichnungen und Kompatibilitätstestergebnisse vor.

Play Protect-zertifizierte Android-Geräte werden umfangreichen Tests unterzogen, um Qualität und Benutzersicherheit zu gewährleisten.

Doctor Web sagte, es gebe ein Dutzend Vo1d-Varianten, die unterschiedliche Codes verwenden und Malware in unterschiedlichen Speicherbereichen einschleusen, aber alle das gleiche Ergebnis hätten: Das Gerät werde mit dem C&C-Server des Hackers verbunden und es würden Komponenten installiert, um später auf Befehl zusätzliche Malware zu installieren.

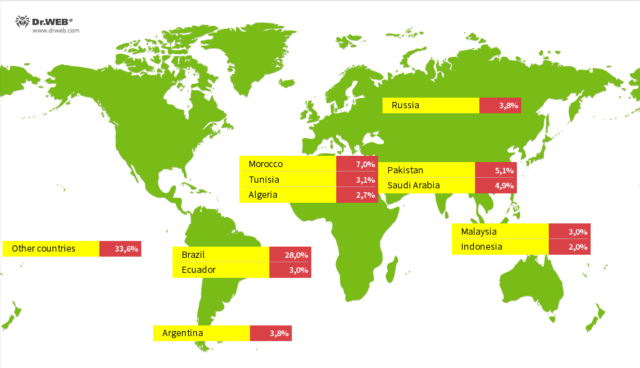

Die Fälle sind über den gesamten Globus verteilt, konzentrieren sich jedoch am stärksten auf Brasilien, Marokko, Pakistan, Saudi-Arabien, Russland, Argentinien, Ecuador, Tunesien, Malaysia, Algerien und Indonesien.

(Laut Forbes)

[Anzeige_2]

Quelle: https://vietnamnet.vn/1-3-trieu-android-tv-box-tai-197-quoc-gia-bi-cai-cua-hau-2322223.html

![[Foto] Alle Schwierigkeiten überwunden, Baufortschritt beim Erweiterungsprojekt des Wasserkraftwerks Hoa Binh beschleunigt](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/bff04b551e98484c84d74c8faa3526e0)

![[Foto] Abschluss der 11. Konferenz des 13. Zentralkomitees der Kommunistischen Partei Vietnams](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/114b57fe6e9b4814a5ddfacf6dfe5b7f)

Kommentar (0)