اكتشف خبراء الأمن مؤخرًا حملة خبيثة لسرقة رموز التحقق لمرة واحدة (OTP) على أجهزة أندرويد عالميًا، وذلك عن طريق إصابة الأجهزة ببرامج ضارة من خلال آلاف الروبوتات على تطبيق تيليجرام.

اكتشف باحثون في شركة الأمن Zimperium هذه الحملة الخبيثة ويراقبونها منذ فبراير 2022. وأفادوا بالعثور على ما لا يقل عن 107000 عينة مختلفة من البرامج الضارة المرتبطة بالحملة.

تتبّع البرنامج الخبيث الرسائل التي تحتوي على رموز التحقق لمرة واحدة لأكثر من 600 علامة تجارية عالمية، بعضها يضم مئات الملايين من المستخدمين. وكان دافع المخترقين مالياً.

|

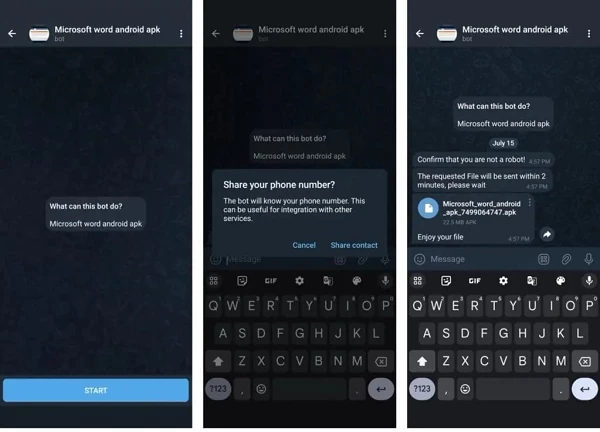

| تطلب روبوتات تيليجرام من المستخدمين تقديم أرقام هواتفهم لإرسال ملفات APK. |

بحسب شركة زيمبيريوم، ينتشر برنامج سرقة الرسائل النصية عبر الإعلانات الخبيثة أو روبوتات تيليجرام، حيث يتواصل تلقائيًا مع الضحايا. وهناك سيناريوهان يستخدمهما المخترقون لتنفيذ الهجمات.

في الحالة الأولى، يُخدع الضحية للدخول إلى صفحات مزيفة على متجر جوجل بلاي. أما في الحالة الثانية، فيعد بوت تيليجرام المستخدمين بتطبيقات أندرويد مقرصنة، لكن عليهم أولاً تقديم رقم هاتفهم لاستلام ملف APK. سيستخدم هذا البوت رقم الهاتف لإنشاء ملف APK جديد، مما يسمح للمخترقين بتتبع الضحية أو مهاجمتها لاحقاً.

أفادت شركة زيمبيريوم بأن الحملة الخبيثة استخدمت 2600 بوت على تطبيق تيليجرام للترويج لتطبيقات أندرويد مختلفة، وتتم إدارتها من خلال 13 خادمًا للتحكم والسيطرة. وامتدت دائرة الضحايا لتشمل 113 دولة، لكن غالبيتهم من الهند وروسيا. كما سجلت الولايات المتحدة والبرازيل والمكسيك أعدادًا كبيرة من الضحايا. وتُظهر هذه الأرقام صورة مقلقة للعملية واسعة النطاق والمتطورة للغاية التي تقف وراء هذه الحملة.

اكتشف الخبراء برمجية خبيثة تنقل رسائل SMS الملتقطة إلى نقطة نهاية API على موقع "fastsms.su". يبيع هذا الموقع الوصول إلى أرقام هواتف افتراضية في الخارج، والتي يمكن استخدامها لاحقًا لإخفاء الهوية والتحقق من الهوية على المنصات والخدمات الإلكترونية. من المرجح جدًا أن الأجهزة المصابة قد تم استغلالها دون علم الضحايا.

علاوة على ذلك، فإن منح الضحايا صلاحية الوصول إلى الرسائل النصية القصيرة (SMS) يُمكّن البرامج الضارة من قراءة هذه الرسائل وسرقة معلومات حساسة، بما في ذلك رموز التحقق لمرة واحدة (OTP) المستخدمة أثناء تسجيل الحسابات والمصادقة الثنائية. ونتيجة لذلك، قد ترتفع فواتير هواتف الضحايا بشكل كبير أو قد يتورطون دون قصد في أنشطة غير قانونية، مع إمكانية تتبع أجهزتهم وأرقام هواتفهم.

لتجنب الوقوع ضحية للمهاجمين الخبيثين، يجب على مستخدمي نظام Android عدم تنزيل ملفات APK من خارج متجر Google Play، وعدم منح أذونات الوصول للتطبيقات غير ذات الصلة، والتأكد من تمكين ميزة Play Protect على أجهزتهم.

المصدر: https://baoquocte.vn/canh-bao-chieu-tro-danh-cap-ma-otp-tren-thiet-bi-android-280849.html

![[صورة] رئيس الوزراء فام مينه تشينه يستقبل السفير الصيني لدى فيتنام](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2026/04/05/1775397481797_ndo_br_dsc-5512-jpg.webp)

تعليق (0)