СГГПО

За первые 6 месяцев 2023 года во Вьетнаме было совершено 5100 кибератак на системы; Около 400 веб-сайтов агентств и организаций с доменными именами .gov.vn и .edu.vn были взломаны и на них были внедрены коды рекламы азартных игр и ставок; Постоянно происходят различные виды интернет-мошенничества.

23 июня Вьетнамская национальная компания по технологиям кибербезопасности (NCS) опубликовала отчет, в котором подведены итоги ситуации с кибербезопасностью во Вьетнаме за первые 6 месяцев 2023 года. Соответственно, за первые 6 месяцев 2023 года была зафиксирована вспышка онлайн-мошенничества. Несмотря на многочисленные предупреждения, число жертв мошенничества продолжает расти и не показывает никаких признаков замедления.

Ущерб в некоторых случаях составляет сотни миллионов донгов, а формы мошенничества становятся все более изощренными и непредсказуемыми. В частности, всплеск мошенничества с «легкой работой, высокой зарплатой», особенно после того, как мошенники сменили «зону» своей деятельности с Zalo на Telegram. С помощью сети Telegram они могут легко создавать группы с большим количеством людей, не ограничиваясь малыми группами и не подвергаясь контролю со стороны управляющих органов Вьетнама. Благодаря архитектуре Telegram, при обнаружении злоумышленники могут быстро извлекать сообщения, изображения и удалять группы, чтобы избежать отслеживания.

|

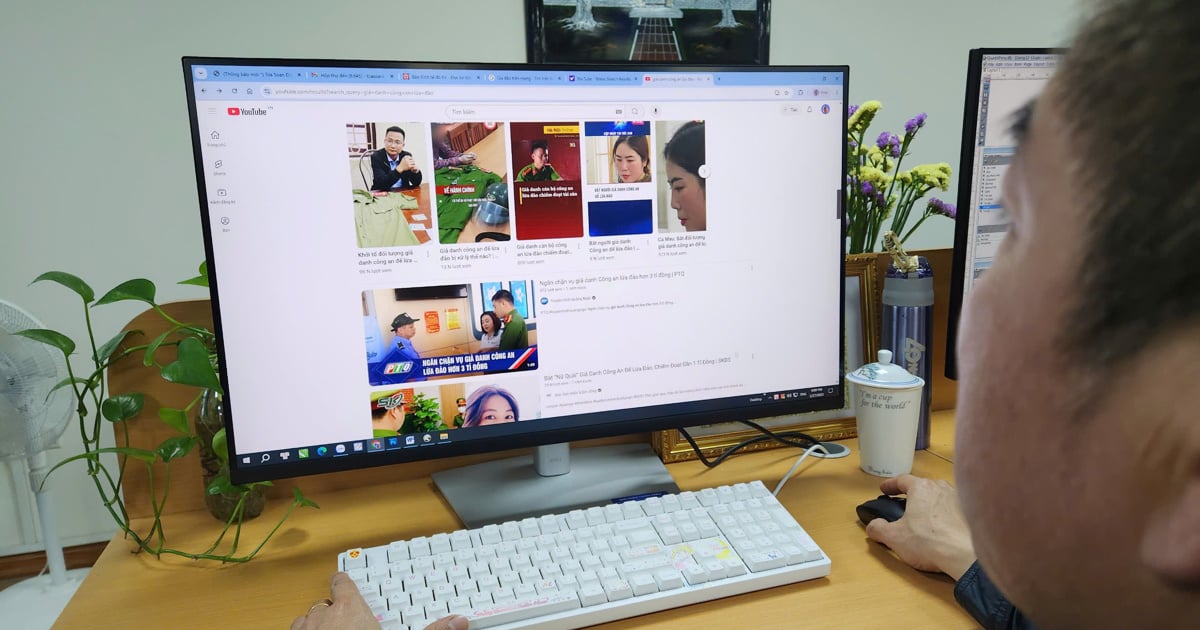

В последнее время во Вьетнаме участились случаи интернет-мошенничества в различных формах. |

По сравнению с 2022 годом мошенничество с помощью звонков через Zalo и Facebook Messenger становится все более изощренным, а появление технологии Deepfake упрощает обман жертв, поскольку они могут видеть и слышать напрямую через изображения и звуки.

Мошенники выдают себя не только за родственников и друзей, но и за полицейских, из-за чего жертвам сложно отличить правду от подделки. Мошеннические атаки с использованием поддельных станций BTS для распространения SMS-сообщений Brandname демонстрируют признаки переноса своей деятельности в пригороды крупных городов, чтобы избежать рейдов со стороны властей. Хотя форма и содержание подделок не новы, многие люди все еще обманываются.

Помимо повышения осведомленности, люди также ожидают более жестких мер со стороны регулирующих органов, таких как блокировка SIM-карт, нежелательных номеров и нежелательных банковских счетов, чтобы помочь быстро пресечь мошенничество и навести чистоту в онлайн-среде.

По данным статистики NCS, за первые 6 месяцев года количество веб-сайтов государственных учреждений с доменным именем .gov.vn и образовательных организаций с доменным именем .edu.vn, которые были взломаны, взломаны и на которые были внедрены коды рекламы азартных игр и ставок, достигло почти 400 веб-сайтов.

Это довольно тревожная цифра, поскольку хакеры не только вставляют рекламные ссылки, но и, контролируя систему, могут украсть базу данных, включая персональные данные пользователей, а также могут разместить вредоносный контент или ссылки для распространения вредоносного ПО в ближайшем будущем. Помимо проверки и исправления ошибок, агентствам и организациям пора обратить серьезное внимание на свои веб-сайты и системы информационных порталов, а также организовать специализированные силы или передать операции на аутсорсинг и обеспечить безопасность сети.

|

Риск поражения критических систем АТФ всегда присутствует. |

Статистика NCS показывает, что за последние 6 месяцев количество кибератак на системы Вьетнама составило 5100, что примерно на 12% меньше, чем в 2022 году. Однако количество APT-атак на ключевые объекты увеличилось примерно на 9% по сравнению с тем же периодом 2022 года. Причина в том, что ключевые объекты всегда обладают большим количеством важных данных и большим влиянием, поэтому они являются излюбленными целями хакеров.

Эксперты NCS заявили, что кампании APT-атак на сетевые системы во Вьетнаме в первые 6 месяцев года были сосредоточены на трех основных формах атак: атаки на пользователей по электронной почте, поддельный контент электронной почты с вредоносными вложениями в формате текстового файла или поддельные ссылки для входа в систему с целью захвата учетных записей пользователей; Атаки через уязвимости программного обеспечения на серверах, большинство из которых представляют собой системы, использующие программное обеспечение Microsoft, такое как Exchange и SharePoint; Атака через уязвимости веб-сайта, особенно уязвимости SQL-инъекции, или путем обнаружения паролей администратора веб-сайта и сервера.

Проникнув в системный компонент, которым может быть компьютер пользователя или уязвимый сервер, хакер будет выжидать, собирать данные для входа в систему, а затем продолжит расширять атаку на другие компьютеры в сети. На самом деле атаки APT могут длиться несколько недель и даже месяцев. Однако многие агентства и организации не имеют системы мониторинга сетевой безопасности или специализированных экспертов, поэтому к моменту их обнаружения значительная часть данных оказывается утерянной, а у хакеров даже есть достаточно времени, чтобы стереть следы вторжения, что затрудняет расследование и устранение проблемы. Чтобы предотвратить атаки APT, организациям необходимо проанализировать всю систему, собрать полные журналы активности, назначить специализированный персонал или передать на аутсорсинг услуги по мониторингу безопасности сети.

NCS также дает прогноз на последние 6 месяцев года. Соответственно, онлайн-мошенничество, кибератаки и целевые APT-атаки будут продолжаться. Однако с привлечением властей к ликвидации «мусорных» банковских счетов, особенно вступлением в силу указа о защите персональных данных, есть надежда, что ситуация с мошенничеством вскоре будет разрешена. По данным NCS, возобновление DDoS-атак, включая масштабную атаку, парализовавшую работу облачной серверной системы Microsoft Azure в конце июня, свидетельствует о том, что мощность и количество ботнетов, которыми владеют хакеры, очень велики. В предыдущие годы крупные DDoS-атаки на сетевые системы Вьетнама также исходили от иностранных ботнетов. Весьма вероятно, что в последние 6 месяцев года будут совершены аналогичные DDoS-атаки на объекты во Вьетнаме. Атаки с использованием шифрования данных продолжатся и в ближайшем будущем. Пользователям необходимо оснастить себя безопасными решениями для резервного копирования данных и использовать программное обеспечение сетевой безопасности, которое может предотвратить шифрование данных для защиты компьютеров и серверов.

Источник

![[Фото] Премьер-министр Фам Минь Чинь председательствует на специальном заседании правительства по вопросам законотворчества в апреле](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/13/8b2071d47adc4c22ac3a9534d12ddc17)

![[Фото] Председатель Национальной ассамблеи Чан Тхань Ман принимает участие в Политическом форуме по науке, технологиям, инновациям и цифровой трансформации](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/13/c0aec4d2b3ee45adb4c2a769796be1fd)

![[Подкаст]. Воздушные змеи и детство](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/13/a4697c2294a843f39084a21134c3feb0)

Комментарий (0)