Три года назад Apple представила функцию повышения конфиденциальности, которая скрывает адрес Wi-Fi iPhone и iPad, когда они подключены к сети. Однако Arstechnica заявила, что устройства Apple по-прежнему отображают свои настоящие адреса для каждого устройства, подключенного к сети.

MAC — это адрес управления доступом к среде Wi-Fi, который можно использовать для отслеживания устройств от сети к сети, так же как номерные знаки используются для отслеживания людей и транспортных средств при их перемещении по городу. В 2013 году исследователь представил прототип устройства, способного регистрировать MAC-адреса всех устройств, с которыми он контактировал.

Спустя десятилетие шифрование HTTPS стало стандартом, поэтому пользователи одной сети, как правило, не могут контролировать трафик друг друга. Однако MAC-адреса по-прежнему предоставляют массу возможностей для отслеживания.

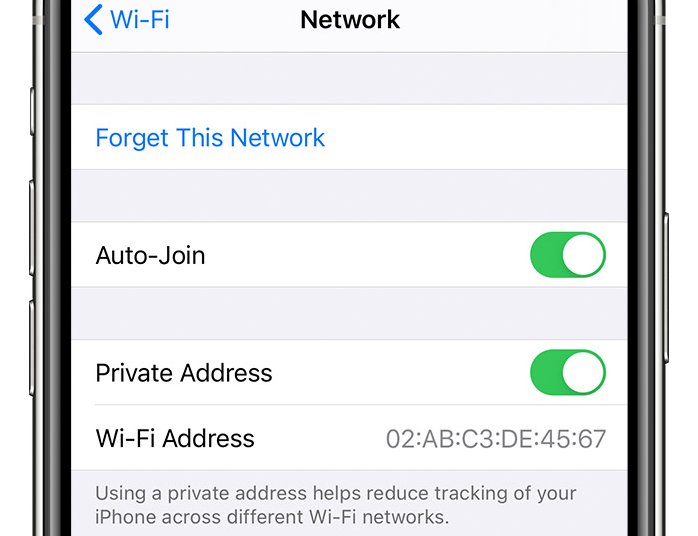

В 2020 году Apple выпустила iOS 14 с функцией по умолчанию, скрывающей MAC-адрес при подключении iPhone к сети. Вместо этого устройство отображает «частный адрес Wi-Fi», как описывает Apple, который будет отображаться по-разному для каждого SSID.

Недавно Apple выпустила iOS 17.1, которая включает исправление уязвимости CVE-2023-42846, препятствующей работе этой функции безопасности. Один из двух исследователей безопасности, которые обнаружили уязвимость и сообщили о ней, сообщил, что они протестировали все последние операционные системы iPhone и обнаружили, что уязвимость возникла еще в iOS 14, выпущенной в сентябре 2020 года.

Когда iPhone или любое другое устройство подключается к сети, оно запускает многоадресную рассылку сообщения всем остальным устройствам в сети с информацией об исходящем MAC-адресе. Начиная с iOS 14 это значение по умолчанию отличается для каждого SSID.

Несмотря на то, что новая функция «Частный адрес» была запущена 3 года назад, она действительно полезна в iOS 17.1.

Исследователь опубликовал короткое видео, на котором показано, как компьютер Mac использует Wireshark для мониторинга трафика в локальной сети, к которой он подключен. На iPhone с iOS до версии 17.1 реальный MAC-адрес будет передаваться через порт 5353.

Однако эта функция не бесполезна, поскольку она предотвращает «подслушивание» программ в сети. Однако отсутствие возможности извлечь реальный MAC-адрес из порта 5353/UDP означает, что любой, кто подключится к сети, сможет без каких-либо затруднений получить уникальный идентификатор.

Эта уязвимость системы безопасности оказывает минимальное влияние на большинство пользователей iPhone и iPad. Но для тех, кто строго заботится о конфиденциальности, тот факт, что устройства не могут скрывать свои MAC-адреса в течение трех лет, является проблемой, особенно с учетом того, что Apple недвусмысленно обещает, что использование этой функции снижает отслеживание iPhone пользователей в разных сетях Wi-Fi.

Ссылка на источник

![[Фото] Укрепление дружбы, солидарности и сотрудничества между армиями и народами двух стран](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/0c4d087864f14092aed77252590b6bae)

![[Фото] Председатель Национальной ассамблеи Чан Тхань Ман встречается с выдающимися работниками нефтегазовой отрасли](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/1d0de4026b75434ab34279624db7ee4a)

![[Фото] Закрытие 4-го саммита Партнерства ради зеленого роста и глобальных целей](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/c0a0df9852c84e58be0a8b939189c85a)

![[Фото] Генеральный секретарь То Лам принимает посла Франции во Вьетнаме Оливье Броше](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/49224f0f12e84b66a73b17eb251f7278)

![[Фото] Газета Nhan Dan анонсирует проект «Люблю Вьетнам так сильно»](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/362f882012d3432783fc92fab1b3e980)

![[Фото] Церемония приветствия министра обороны Китая и делегации для дружеского обмена](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/fadd533046594e5cacbb28de4c4d5655)

![[Видео] Viettel официально вводит в эксплуатацию крупнейшую подводную оптоволоконную кабельную линию во Вьетнаме](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/f19008c6010c4a538cc422cb791ca0a1)

Комментарий (0)