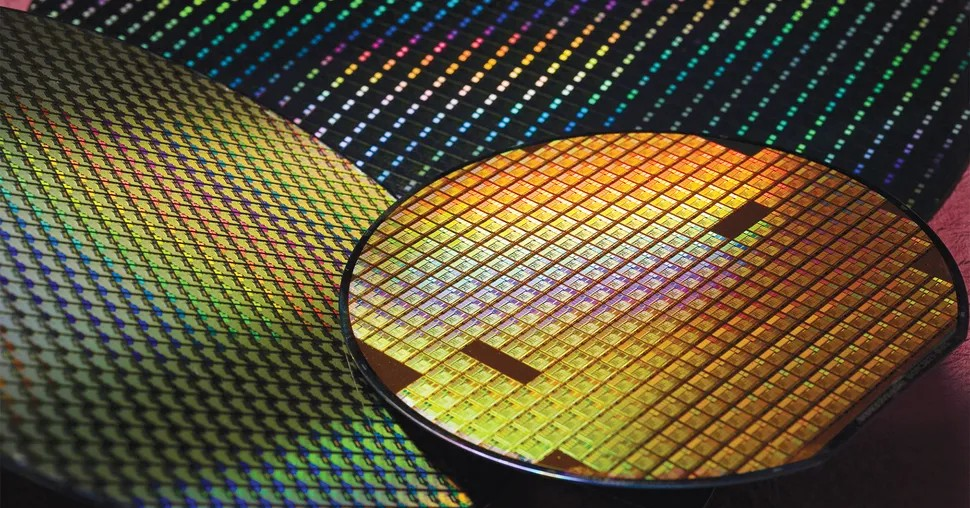

카스퍼스키 전문가들은 비밀번호의 지능적 추측과 무차별 대입 공격(올바른 조합을 찾을 때까지 문자를 입력하여 비밀번호를 추측하는 공격)에 대한 내구성을 테스트하는 연구를 수행했습니다. 이 연구는 다크넷의 다양한 출처에서 공개적으로 발견된 1억 9,300만 개의 비밀번호를 대상으로 실시되었습니다.

조사 결과에 따르면 약 8,700만 개의 비밀번호(설문 조사의 45%)가 해커가 1분 이내에 성공적으로 해독할 수 있는 것으로 나타났습니다. 해커는 1분에서 1시간 내에 2,700만 개의 비밀번호(14%)를 해독했습니다. 비밀번호의 23%(4,400만 개)만이 안전한 것으로 간주되는데, 이 비밀번호를 해독하는 데 1년 이상 걸리기 때문입니다.

특히, 대부분의 비밀번호(57%)에 사전에서 쉽게 찾을 수 있는 단어가 포함되어 있어 비밀번호 강도가 크게 떨어졌습니다.

가장 흔한 어휘 문자열에는 사람 이름 형태의 비밀번호 그룹(admed, nguyen, kumar, kevin, daniel), 일반적인 단어가 포함된 비밀번호 그룹(forever, love, google, hacker, gamer) 또는 표준 비밀번호 그룹(password, qwerty12345, admin, 12345, team)이 포함됩니다.

분석 결과, 비밀번호 중 19%만이 사전에 없는 단어, 대문자와 소문자, 숫자, 기호를 포함한 강력한 문자 조합으로 구성되어 있는 것으로 나타났습니다. 하지만 이러한 비밀번호를 사용하더라도 스마트 알고리즘을 이용하면 1시간 이내에 39%의 비밀번호를 추측할 수 있습니다.

전문가들은 위의 데이터를 바탕으로 사용자가 사용하는 비밀번호의 대부분이 충분히 강력하지 않고 안전하지 않다고 말합니다. 이로 인해 공격자가 계정에 침입하기가 쉬워졌습니다. 문자를 이용한 비밀번호 추측 도구 덕분에 공격자는 비밀번호를 해독하는 데 전문적인 지식이나 고급 장비가 필요조차 없습니다.

비밀번호 강도를 높이려면 사용자는 서비스마다 별도의 비밀번호를 사용해야 합니다. 이렇게 하면 계정 중 하나가 해킹당하더라도 다른 계정은 안전합니다.

사용자는 생일, 가족 이름, 애완동물, 이름 등의 개인정보를 비밀번호로 사용해서는 안 됩니다. 이는 공격자가 비밀번호를 해독할 때 가장 먼저 시도하는 옵션입니다.

비밀번호 강도와 직접적인 관련이 없지만, 2단계 인증(2FA)을 활성화하면 보안이 한층 강화됩니다. 비밀번호가 발견되더라도 공격자는 사용자 계정에 접근하기 위해 여전히 2단계 인증을 거쳐야 합니다.

[광고_2]

출처: https://vietnamnet.vn/hacker-co-the-be-khoa-45-cac-mat-khau-chi-trong-1-phut-2294421.html

![[사진] 베트남 공산당 제13기 중앙위원회 제11차 회의 폐막](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/114b57fe6e9b4814a5ddfacf6dfe5b7f)

![[사진] 난관을 극복하고 화빈 수력발전소 확장사업 공사 진행 속도 높여](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/bff04b551e98484c84d74c8faa3526e0)

댓글 (0)