「シナジア」というコードネームで呼ばれるインターポールの作戦は、2023年9月から11月まで実行され、急速かつ複雑化し、ますます専門化している国際サイバー犯罪ネットワークに対応するため、また、新たなサイバーセキュリティの脅威に対抗するために世界各国が協調行動をとる必要性に対応するために開始される。

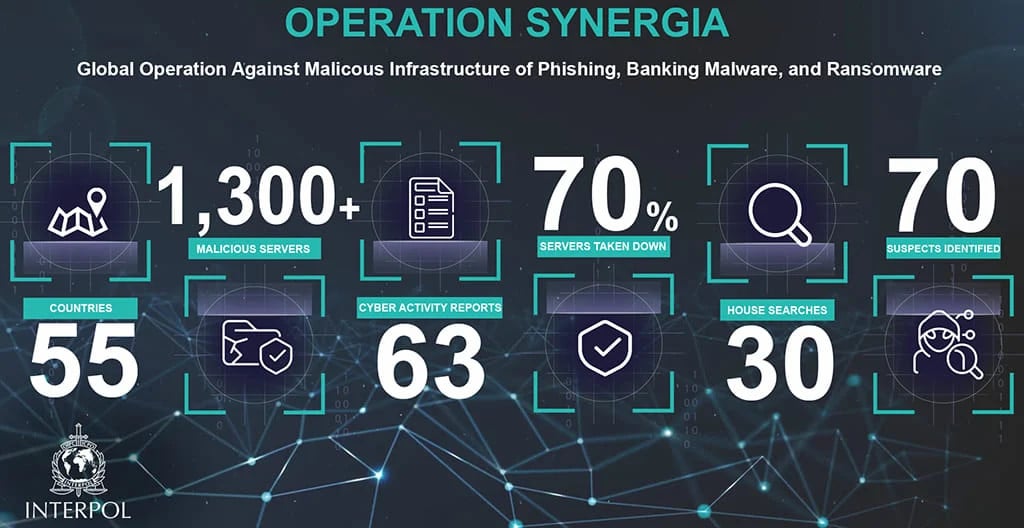

その結果、インターポールはフィッシングサイトをホストする 500 以上の IP アドレスと、マルウェア運営者が使用する 1,900 以上の IP アドレスを検出しました。当局は31人を逮捕し、他に70人の容疑者を特定した。このキャンペーンでは、サイバー犯罪者が使用したマルウェアが、世界の主要なウェブホスティングプロバイダー200社以上のシステムに配布されていたことも判明した。

このキャンペーンにより、検出されたサーバーの約70%に相当する1,300台以上のコマンドアンドコントロール(C2)サーバーがダウンした。 C2 は、ほとんどのマルウェア、フィッシング、ランサムウェア キャンペーンで一般的に使用されます。これらは、サイバー犯罪者が攻撃においてマルウェアを制御したり、感染したデバイスから送信される情報を収集したりするために使用されており、多くの攻撃において欠かせないアーキテクチャとなっています。

「Synergia」の範囲は、アジア太平洋、ヨーロッパ、中東、アフリカ、およびその他の地域にまで広がります。オーストラリア、カナダ、香港、シンガポール、南スーダン、ジンバブエは、マルウェアを使ったサイバー攻撃を仕掛ける場所としてサイバー犯罪者によく選ばれる国です。

50か国以上の当局に加え、Group-IB、カスペルスキー、トレンドマイクロ、シャドウサーバー、Team Cymruなど国際的なサイバーセキュリティ企業もインターポールの「Synergia」作戦に積極的に参加している。

「シナジア作戦」は、国際法執行機関、各国当局、民間部門のパートナーを集めて協力し、情報を共有し、サイバー犯罪に積極的に対抗する上で効果的であることが証明されている。

(インターポールによると)

[広告2]

ソース

コメント (0)