El desarrollo de la inteligencia artificial (IA) ha hecho que los ataques cibernéticos sean cada vez más sofisticados, convirtiendo el ransomware en un servicio para los ciberdelincuentes. También surgieron nuevas amenazas dirigidas al sistema operativo iOS a través de la Operación Triangulación 2024.

A medida que las amenazas a la ciberseguridad continúan evolucionando, con la aparición de nuevos atacantes, tecnologías y amenazas, las organizaciones y comunidades se enfrentan a un panorama incierto. Incluso abrir cualquier correo electrónico puede suponer riesgos impredecibles.

Según el Informe de analistas de respuesta a incidentes de Kaspersky de 2023, el 75 % de los ataques cibernéticos aprovechan vulnerabilidades en Microsoft Office. En cuanto a los métodos de ataque, el 42,3% tuvo como objetivo aplicaciones gratuitas disponibles en Internet, el 20,3% se aprovechó de cuentas comprometidas y solo el 8,5% utilizó la fuerza bruta.

La mayoría de los ataques comienzan así: los malos utilizan credenciales robadas o compradas ilegalmente. Luego lanzan ataques a través de RDP, envían correos electrónicos de phishing que contienen archivos adjuntos o enlaces maliciosos e infectan sistemas a través de archivos maliciosos disfrazados de documentos en fuentes públicas. En el lado positivo, el número de ataques en el primer trimestre de 2023 disminuyó un 36% en comparación con el mismo período de 2022.

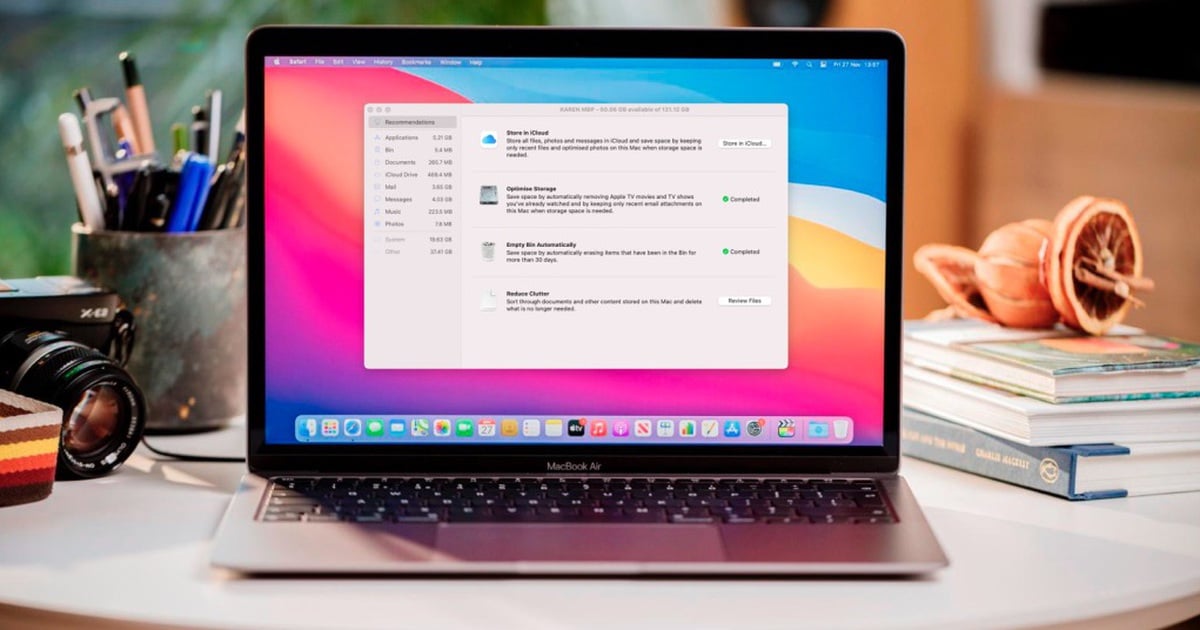

Una de las campañas de ciberataques más peligrosas jamás descubiertas por Kaspersky se llama Operación Triangulación. La campaña apunta a los dispositivos iOS explotando vulnerabilidades de hardware en las CPU de Apple para instalar malware.

En particular, los piratas informáticos utilizaron cuatro vulnerabilidades de día cero extremadamente peligrosas para infectar los dispositivos de destino. El coste de comprar estas vulnerabilidades en el mercado negro puede superar el millón de dólares.

Cuando un dispositivo iOS es atacado, recibe un iMessage invisible que contiene un archivo adjunto malicioso. Este archivo adjunto explota una vulnerabilidad que permite la ejecución automática de código malicioso sin interacción del usuario. Una vez instalado, el malware se conecta a un servidor de control y comienza a ejecutar múltiples etapas del ataque. Una vez completado, el atacante tendrá control total del dispositivo iOS y borrará toda evidencia del ataque para ocultar sus acciones.

Apple ha parcheado estas vulnerabilidades, sin embargo, para proteger los dispositivos contra posibles ataques futuros, los usuarios de iOS deben actualizar periódicamente el software, reiniciar periódicamente sus dispositivos y desactivar iMessage para minimizar el riesgo de recibir malware a través de mensajes.

"Las organizaciones gubernamentales son los objetivos más atacados, seguidas por las empresas manufactureras y las instituciones financieras. El ransomware y los ciberataques destructivos son las dos amenazas más graves, que causan enormes daños a las organizaciones", afirmó Igor Kuznetsov, director del Equipo de Investigación y Análisis Global (GReAT) de Kaspersky.

Kim Tan

Fuente: https://www.sggp.org.vn/tan-cong-mang-khai-thac-cac-lo-hong-phan-cung-trong-cpu-cua-apple-post754206.html

![[Foto] Helicópteros y aviones de combate practican en el cielo de Ciudad Ho Chi Minh.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/28/3a610b9f4d464757995cac72c28aa9c6)

![[Foto] Los carros de flores y los barcos de flores compiten para mostrar sus colores, celebrando el 50 aniversario del Día de la Liberación de Da Nang.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/28/086d6ece3f244f019ca50bf7cd02753b)

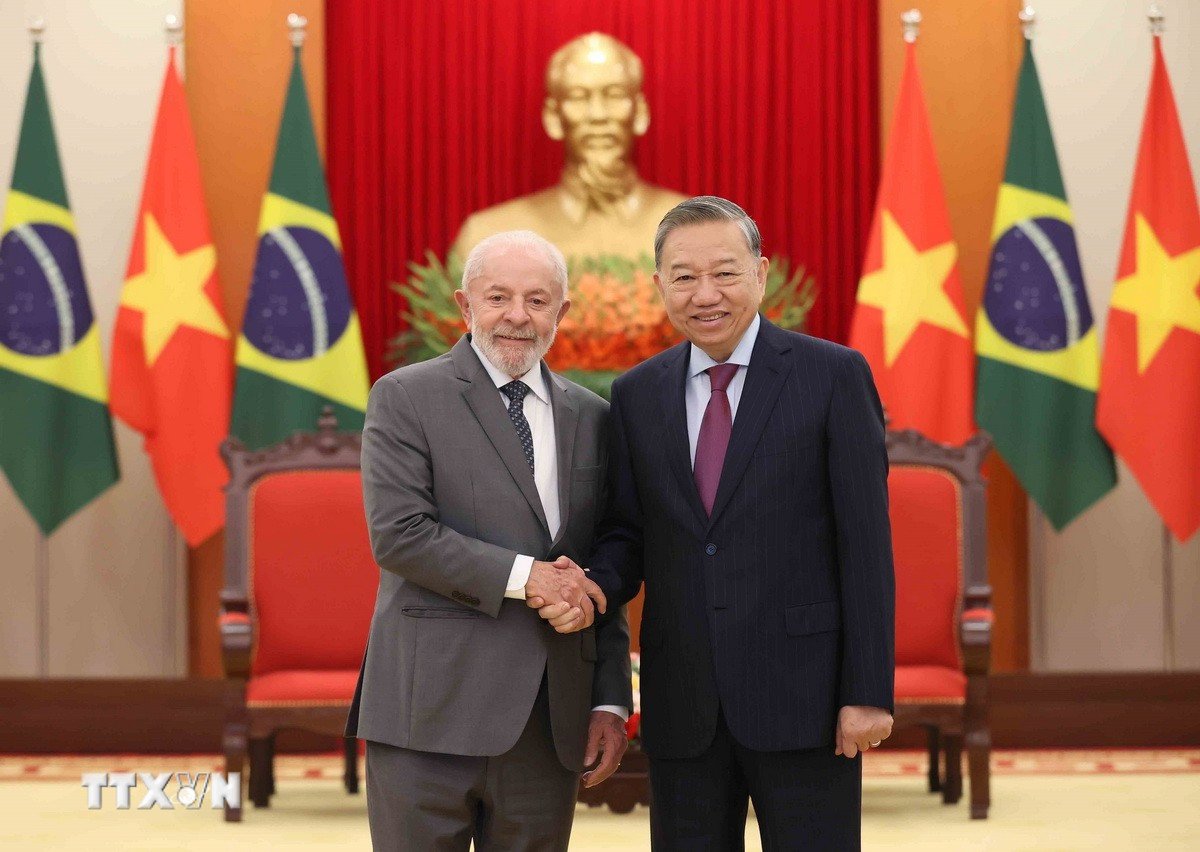

![[Foto] El presidente Luong Cuong ofrece una recepción de estado para el presidente brasileño Luiz Inácio Lula da Silva](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/28/56938fe1b6024f44ae5e4eb35a9ebbdb)

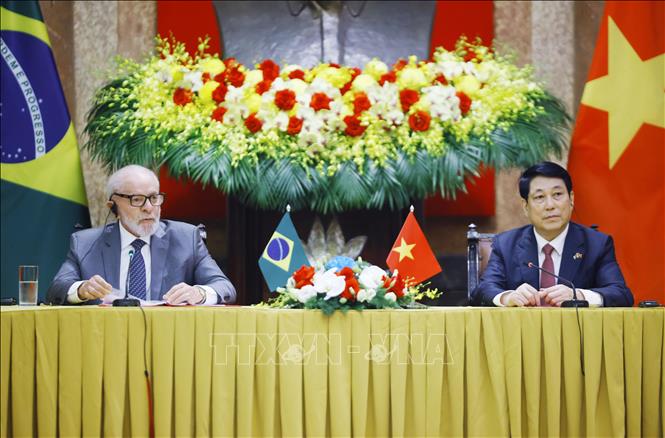

![[Foto] El primer ministro Pham Minh Chinh se reúne con el presidente brasileño Luiz Inácio Lula da Silva](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/28/41f753a7a79044e3aafdae226fbf213b)

Kommentar (0)