SGGPO

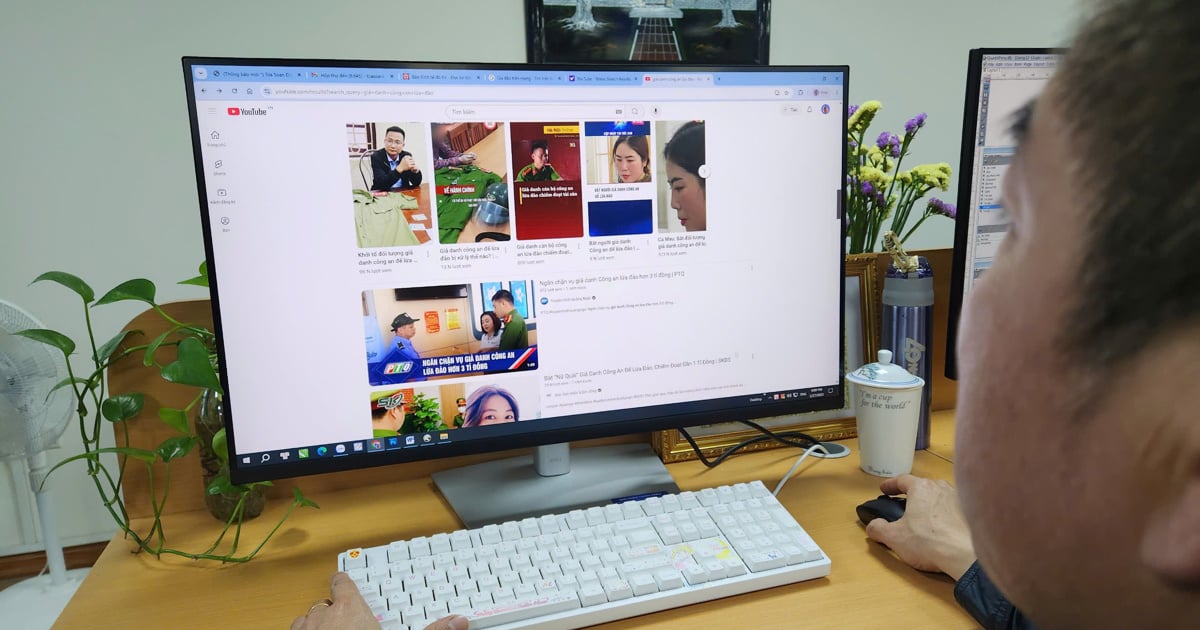

In den ersten sechs Monaten des Jahres 2023 gab es 5.100 Cyberangriffe auf Systeme in Vietnam; Fast 400 Websites von Behörden und Organisationen mit den Domänennamen .gov.vn und .edu.vn wurden gehackt und mit Codes für Glücksspiel- und Wettwerbung versehen. Es kommt ständig zu verschiedenen Online-Betrugsfällen.

Am 23. Juni veröffentlichte die Vietnam National Cyber Security Technology Company (NCS) einen Bericht, der die Situation der Cybersicherheit Vietnams in den ersten sechs Monaten des Jahres 2023 zusammenfasst. Demnach wurde in den ersten sechs Monaten des Jahres 2023 ein Ausbruch von Online-Betrug verzeichnet. Trotz zahlreicher Warnungen steigt die Zahl der Betrugsopfer weiterhin an, und ein Rückgang ist nicht in Sicht.

Die Schäden belaufen sich in manchen Fällen auf Hunderte Millionen Dong, während die Formen des Betrugs immer raffinierter und unvorhersehbarer werden. Besonders auffällig ist der Ausbruch von Betrügereien mit dem Motto „leichte Arbeit, hohes Gehalt“, insbesondere als die Betrüger ihr „Einsatzgebiet“ von Zalo auf Telegram verlagerten. Mit dem Telegram-Netzwerk können sie problemlos Gruppen mit einer großen Anzahl von Personen erstellen, die nicht auf kleine Gruppen beschränkt sind und nicht der Kontrolle von Verwaltungsbehörden in Vietnam unterliegen. Dank des Designs von Telegram können Betroffene, wenn sie entdeckt werden, schnell Nachrichten und Bilder abrufen und Gruppen löschen, um einer Rückverfolgung zu entgehen.

|

Online-Betrug hat in Vietnam in letzter Zeit in vielen verschiedenen Formen zugenommen. |

Im Vergleich zum Jahr 2022 werden Betrugsmaschen per Anruf über Zalo und Facebook Messenger immer raffinierter. Durch die Einführung der Deepfake-Technologie können Opfer leichter getäuscht werden, da sie durch Bilder und Töne direkt sehen und hören können.

Betrüger geben sich nicht nur als Verwandte und Freunde aus, sondern geben sich auch als Polizisten aus, sodass es für die Opfer schwierig ist, zu erkennen, was echt und was falsch ist. Betrügerische Angriffe, bei denen gefälschte BTS-Stationen zum Verbreiten von SMS-Nachrichten von Markennamen verwendet werden, verlagern ihre Aktivitäten zunehmend in die Vororte großer Städte, um Razzien der Behörden zu entgehen. Obwohl Form und Inhalt der Fälschungen nicht neu sind, fallen noch immer viele Menschen darauf herein.

Neben der Sensibilisierung erwarten die Menschen auch strengere Maßnahmen der Verwaltungsbehörden, wie etwa die Sperrung von SIM-Karten, Junk-Nummern und Junk-Bankkonten, um Betrug schnell zu unterbinden und für mehr Sauberkeit im Internet zu sorgen.

Laut NCS-Statistiken belief sich die Zahl der Websites staatlicher Behörden mit dem Domänennamen .gov.vn und Bildungseinrichtungen mit dem Domänennamen .edu.vn, die in den ersten sechs Monaten des Jahres gehackt, infiltriert und mit Codes für Glücksspiel- und Wettwerbung versehen wurden, auf fast 400 Websites.

Dies ist eine relativ alarmierende Zahl, da Hacker nicht nur Werbelinks einfügen, sondern bei der Kontrolle des Systems auch die Datenbank stehlen können, einschließlich der persönlichen Daten der Benutzer, und in naher Zukunft sogar schädliche Inhalte oder Links posten können, um Schadsoftware zu verbreiten. Zusätzlich zur Überprüfung und Behebung von Problemen ist es für Behörden und Organisationen an der Zeit, ihren Websites und Informationsportalsystemen ernsthafte Aufmerksamkeit zu schenken, spezialisierte Kräfte einzusetzen oder den Betrieb auszulagern und die Netzwerksicherheit zu gewährleisten.

|

Es besteht immer die Gefahr, dass kritische Systeme Ziel von ATP werden. |

NCS-Statistiken zeigen, dass in den letzten sechs Monaten die Zahl der Cyberangriffe auf vietnamesische Systeme 5.100 betrug, was einem Rückgang von etwa 12 % gegenüber 2022 entspricht. Allerdings nahmen APT-Angriffe auf wichtige Einrichtungen im Vergleich zum gleichen Zeitraum im Jahr 2022 um etwa 9 % zu. Der Grund dafür ist, dass wichtige Einrichtungen immer über viele wichtige Daten und großen Einfluss verfügen und daher das bevorzugte Ziel von Hackern sind.

NCS-Experten sagten, dass sich APT-Angriffskampagnen auf Netzwerksysteme in Vietnam in den ersten sechs Monaten des Jahres auf drei Hauptangriffsformen konzentrierten: Angriffe auf Benutzer per E-Mail, gefälschte E-Mail-Inhalte mit schädlichen Anhängen im Textdateiformat oder gefälschte Anmeldelinks zur Übernahme von Benutzerkonten; Angriffe über Software-Schwachstellen auf Servern, bei denen es sich meist um Systeme handelt, die Microsoft-Software wie Exchange und SharePoint verwenden; Angriff über Website-Schwachstellen, insbesondere SQL-Injection-Schwachstellen oder durch das Erkennen von Website- und Serveradministratorkennwörtern.

Nach dem Eindringen in eine Systemkomponente, beispielsweise den Computer eines Benutzers oder einen anfälligen Server, lauert der Hacker, sammelt Anmeldeinformationen und weitet den Angriff dann auf andere Computer im Netzwerk aus. Tatsächlich können APT-Angriffe mehrere Wochen oder sogar Monate andauern. Viele Behörden und Organisationen verfügen jedoch weder über ein System zur Überwachung der Netzwerksicherheit noch über spezialisierte Experten. Bis die Angriffe entdeckt werden, sind daher bereits viele Daten verloren gegangen und Hacker hatten sogar schon genug Zeit, die Spuren des Eindringens zu verwischen, was die Untersuchung und Behebung des Problems erschwert. Um APT-Angriffe zu verhindern, müssen Unternehmen das gesamte System überprüfen, vollständige Aktivitätsprotokolle sammeln, Fachpersonal einsetzen oder die Überwachung der Netzwerksicherheit auslagern.

NCS gibt auch eine Prognose für die letzten 6 Monate des Jahres. Dementsprechend wird es auch weiterhin zu Online-Betrug, Cyberangriffen und gezielten APT-Angriffen kommen. Mit dem Engagement der Behörden bei der Beseitigung von Junk-Bankkonten und insbesondere dem Inkrafttreten der Verordnung zum Schutz personenbezogener Daten besteht jedoch Hoffnung, dass das Betrugsproblem bald gelöst wird. Laut NCS zeigt die Rückkehr der DDoS-Angriffe, einschließlich des groß angelegten Angriffs, der Ende Juni das Azure-Cloud-Serversystem von Microsoft lahmlegte, dass die Kapazität und Anzahl der Botnetze, über die Hacker verfügen, sehr groß sind. Auch in den vergangenen Jahren gingen größere DDoS-Angriffe auf die Netzwerksysteme Vietnams von ausländischen Botnetzen aus. Es ist sehr wahrscheinlich, dass es in den letzten sechs Monaten des Jahres ähnliche DDoS-Angriffe auf Ziele in Vietnam geben wird. Auch in naher Zukunft wird es zu Angriffen auf die Datenverschlüsselung kommen. Benutzer müssen sich mit sicheren Datensicherungslösungen ausstatten und Netzwerksicherheitssoftware verwenden, die eine Datenverschlüsselung verhindern kann, um Computer und Server zu schützen.

[Anzeige_2]

Quelle

![[Foto] Alle Schwierigkeiten überwunden, Baufortschritt beim Erweiterungsprojekt des Wasserkraftwerks Hoa Binh beschleunigt](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/bff04b551e98484c84d74c8faa3526e0)

![[Foto] Abschluss der 11. Konferenz des 13. Zentralkomitees der Kommunistischen Partei Vietnams](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/114b57fe6e9b4814a5ddfacf6dfe5b7f)

Kommentar (0)