Vor drei Jahren führte Apple eine Funktion zur Verbesserung der Privatsphäre ein, die die WLAN-Adresse von iPhones und iPads verbirgt, wenn diese online sind. Arstechnica erklärte jedoch, dass Apple-Geräte weiterhin jedem mit dem Netzwerk verbundenen Gerät ihre echte Adresse anzeigen.

MAC ist eine WLAN-Medienzugriffskontrolladresse, mit der Geräte von Netzwerk zu Netzwerk verfolgt werden können, ähnlich wie Nummernschilder verwendet werden, um Personen und Fahrzeuge zu verfolgen, während sie sich in einer Stadt bewegen. Im Jahr 2013 stellte ein Forscher einen Geräteprototyp vor, der in der Lage war, die MAC-Adressen aller Geräte aufzuzeichnen, mit denen er in Kontakt kam.

Nach einem Jahrzehnt ist die HTTPS-Verschlüsselung zum Standard geworden, sodass es für Personen im selben Netzwerk im Allgemeinen nicht möglich ist, den Datenverkehr der anderen zu überwachen. Aber MAC-Adressen bieten immer noch zahlreiche Tracking-Möglichkeiten.

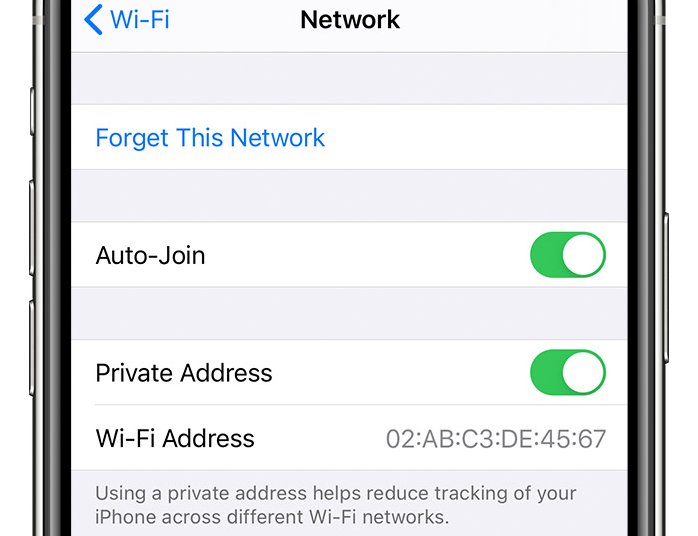

Im Jahr 2020 veröffentlichte Apple iOS 14 mit einer Standardfunktion zum Verbergen der MAC-Adresse, wenn das iPhone eine Verbindung zum Netzwerk herstellt. Stattdessen zeigt das Gerät eine „private WLAN-Adresse“ an, wie von Apple beschrieben, die für jede SSID anders angezeigt wird.

Apple hat kürzlich iOS 17.1 veröffentlicht, das einen Patch für die Sicherheitslücke CVE-2023-42846 enthält, die die Funktion dieser Sicherheitsfunktion verhindert. Einer der beiden Sicherheitsforscher, die die Schwachstelle entdeckt und gemeldet haben, sagte, sie hätten alle aktuellen iPhone-Betriebssysteme getestet und festgestellt, dass die Schwachstelle auf iOS 14 zurückgeht, das im September 2020 veröffentlicht wurde.

Wenn ein iPhone oder ein anderes Gerät einem Netzwerk beitritt, löst es eine Multicast-Nachricht aus, die mit den ausgehenden MAC-Adressinformationen an alle anderen Geräte im Netzwerk gesendet wird. Ab iOS 14 ist dieser Wert standardmäßig für jede SSID unterschiedlich.

Obwohl sie vor 3 Jahren eingeführt wurde, ist die neue Funktion „Private Adresse“ unter iOS 17.1 wirklich nützlich

Der Forscher hat ein kurzes Video gepostet, das einen Mac zeigt, der Wireshark verwendet, um den Datenverkehr im lokalen Netzwerk zu überwachen, mit dem er verbunden ist. Bei iPhones mit iOS vor Version 17.1 wird die echte MAC-Adresse über Port 5353 weitergegeben.

Allerdings ist diese Funktion nicht nutzlos, da sie das „Schnüffeln“ von Programmen im Netzwerk verhindert. Wenn jedoch die echte MAC-Adresse nicht von Port 5353/UDP entfernt wird, bedeutet dies, dass jeder, der eine Verbindung zum Netzwerk herstellt, die eindeutige Kennung ohne Probleme abrufen kann.

Diese Sicherheitslücke hat für die meisten iPhone- und iPad-Benutzer nur minimale Auswirkungen. Für diejenigen, die strenge Datenschutzbedenken haben, stellt die Tatsache, dass Geräte ihre MAC-Adressen drei Jahre lang nicht verbergen können, jedoch ein Problem dar, insbesondere da Apple ausdrücklich verspricht, dass die Verwendung dieser Funktion die Verfolgung der iPhones der Benutzer über verschiedene Wi-Fi-Netzwerke hinweg reduziert.

[Anzeige_2]

Quellenlink

![[Foto] Alle Schwierigkeiten überwunden, Baufortschritt beim Erweiterungsprojekt des Wasserkraftwerks Hoa Binh beschleunigt](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/bff04b551e98484c84d74c8faa3526e0)

![[Foto] Abschluss der 11. Konferenz des 13. Zentralkomitees der Kommunistischen Partei Vietnams](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/114b57fe6e9b4814a5ddfacf6dfe5b7f)

Kommentar (0)