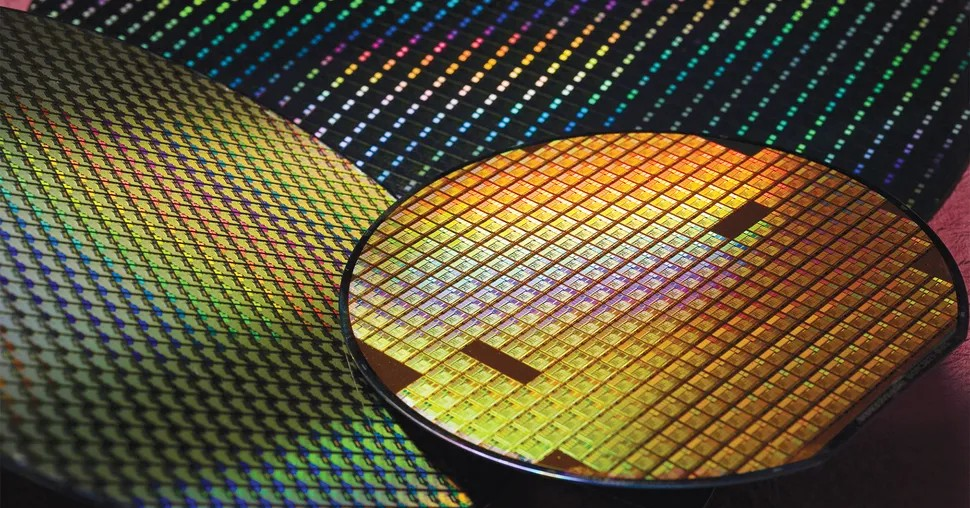

أجرى خبراء كاسبرسكي مؤخرًا دراسة لاختبار مقاومة كلمات المرور للتخمين الذكي وهجمات القوة الغاشمة (تخمين كلمات المرور من خلال تجربة الأحرف حتى العثور على التركيبة الصحيحة). تم إجراء الدراسة على 193 مليون كلمة مرور تم العثور عليها علنًا في مصادر مختلفة على الشبكة المظلمة.

وأظهرت النتائج أن نحو 87 مليون كلمة مرور (45% من الاستطلاع) يمكن اختراقها بنجاح من قبل المتسللين خلال دقيقة واحدة. تم اختراق 27 مليون كلمة مرور (14%) من قبل المتسللين خلال دقيقة إلى ساعة. 23% فقط (44 مليون) من كلمات المرور تعتبر آمنة لأن اختراقها يستغرق أكثر من عام.

والجدير بالذكر أن غالبية كلمات المرور (57%) تحتوي على كلمة يمكن العثور عليها بسهولة في القاموس، مما يقلل بشكل كبير من قوة كلمة المرور.

تتضمن سلاسل المفردات الأكثر شيوعًا بعض مجموعات كلمات المرور في شكل أسماء الأشخاص (admed، nguyen، kumar، kevin، daniel)، أو مجموعات كلمات المرور التي تحتوي على كلمات شائعة (forever، love، google، hacker، gamer) أو مجموعات كلمات المرور القياسية (password، qwerty12345، admin، 12345، team).

ووجد التحليل أن 19% فقط من كلمات المرور تحتوي على مزيج قوي من الأحرف، بما في ذلك كلمة غير موجودة في القاموس، وأحرف صغيرة وكبيرة، وأرقام ورموز. ومع ذلك، حتى مع هذه كلمات المرور، لا يزال من الممكن تخمين 39% منها بواسطة خوارزميات ذكية في أقل من ساعة.

ومن خلال البيانات المذكورة أعلاه، يقول الخبراء إن معظم كلمات المرور التي يستخدمها المستخدمون تعتبر غير قوية بما يكفي وغير آمنة. وقد أدى هذا عن غير قصد إلى تسهيل اختراق الحسابات للمهاجمين. باستخدام أدوات تخمين كلمة المرور التي تحاول اختبار الأحرف، لا يحتاج المهاجمون حتى إلى معرفة متخصصة أو معدات متقدمة لكسر كلمة المرور.

لزيادة قوة كلمة المرور، يجب على المستخدمين استخدام كلمات مرور منفصلة للخدمات المختلفة. بهذه الطريقة، حتى لو تم اختراق أحد الحسابات، فإن الحسابات الأخرى ستظل آمنة.

يجب على المستخدمين عدم استخدام المعلومات الشخصية مثل أعياد الميلاد أو أسماء أفراد العائلة أو الحيوانات الأليفة أو الأسماء الأولى ككلمات مرور. غالبًا ما تكون هذه هي الخيارات الأولى التي سيحاولها المهاجم عند اختراق كلمة المرور.

على الرغم من عدم ارتباطها بشكل مباشر بقوة كلمة المرور، فإن تمكين المصادقة الثنائية (2FA) يضيف طبقة إضافية من الأمان. حتى لو تم اكتشاف كلمة المرور، لا يزال المهاجم بحاجة إلى التحقق بخطوتين للوصول إلى حساب المستخدم.

[إعلان 2]

المصدر: https://vietnamnet.vn/hacker-co-the-be-khoa-45-cac-mat-khau-chi-trong-1-phut-2294421.html

![[صورة] اختتام المؤتمر الحادي عشر للجنة المركزية الثالثة عشرة للحزب الشيوعي الفيتنامي](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/114b57fe6e9b4814a5ddfacf6dfe5b7f)

![[صورة] التغلب على جميع الصعوبات وتسريع وتيرة بناء مشروع توسعة محطة الطاقة الكهرومائية في هوا بينه](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/bff04b551e98484c84d74c8faa3526e0)

تعليق (0)