ចាប់តាំងពីខែសីហាមក នាយកដ្ឋានសន្តិសុខព័ត៌មាន (ក្រសួងព័ត៌មាន និងទំនាក់ទំនង) បានបន្តរកឃើញ និងព្រមានអំពីយុទ្ធនាការវាយប្រហារតាមគោលដៅ (APT) ដែលផ្តោតលើអង្គការ និងអាជីវកម្មនៅក្នុងប្រទេសវៀតណាម។

យោងតាមមជ្ឈមណ្ឌលជាតិតាមដានសន្តិសុខតាមអ៊ីនធឺណិត (NCSC) ក្រោមនាយកដ្ឋានសន្តិសុខព័ត៌មាន ថ្មីៗនេះ អង្គភាពបានកត់ត្រាព័ត៌មានទាក់ទងនឹងយុទ្ធនាការវាយប្រហារតាមអ៊ីនធឺណិតដោយចេតនា ដោយប្រើមេរោគស្មុគស្មាញ និងបច្ចេកទេសវាយប្រហារដ៏ស្មុគ្រស្មាញ ដើម្បីជ្រៀតចូលប្រព័ន្ធព័ត៌មានសំខាន់ៗរបស់អង្គការ និងអាជីវកម្ម ដោយមានគោលដៅចម្បងនៃការវាយប្រហារតាមអ៊ីនធឺណិត ការលួចព័ត៌មាន និងការបំផ្លិចបំផ្លាញប្រព័ន្ធ។

|

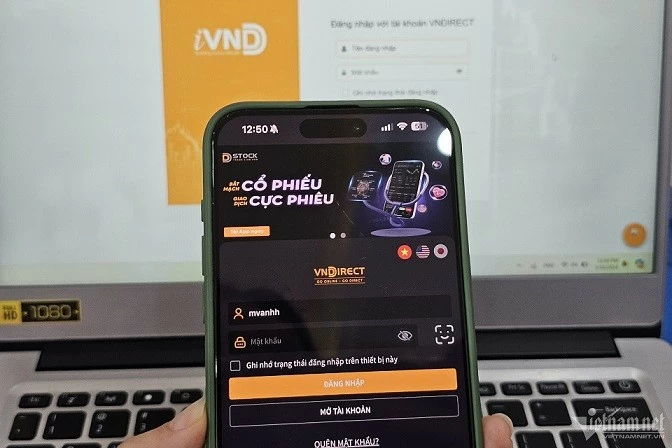

| ការវាយប្រហារដោយចេតនាដោយប្រើមេរោគដើម្បីអ៊ិនគ្រីបទិន្នន័យនៅលើប្រព័ន្ធរបស់ VNDIRECT កាលពីដើមឆ្នាំនេះ គឺជាមេរៀនដ៏ធំមួយសម្រាប់អង្គភាពនៅក្នុងប្រទេសវៀតណាមអំពីការធានាសុវត្ថិភាពព័ត៌មាន។ (រូបថត៖ DV) |

នៅក្នុងការព្រមានថ្ងៃទី 11 ខែកញ្ញា ដែលបានផ្ញើទៅកាន់អង្គភាពព័ត៌មានវិទ្យា និងសន្តិសុខព័ត៌មានឯកទេសទូទាំងប្រទេស នាយកដ្ឋានសន្តិសុខព័ត៌មានបានផ្តល់ព័ត៌មានលម្អិតអំពីយុទ្ធនាការវាយប្រហារ APT ដោយក្រុមវាយប្រហារចំនួនបី៖ Mallox Ransomware, Lazarus និង Stately Taurus (ត្រូវបានគេស្គាល់ផងដែរថាជា Mustang Panda) ។

ជាពិសេស រួមជាមួយនឹងការសំយោគ និងវិភាគឥរិយាបថវាយប្រហាររបស់ក្រុមវាយប្រហារក្នុងយុទ្ធនាការវាយប្រហារចំនួន 3 ដែលផ្តោតលើប្រព័ន្ធព័ត៌មានសំខាន់ៗ រួមមានៈ យុទ្ធនាការវាយប្រហារទាក់ទងនឹង Mallox ransomware យុទ្ធនាការរបស់ក្រុម Lazarus ដោយប្រើកម្មវិធី Windows ដែលក្លែងបន្លំវេទិកាជជែកតាមវីដេអូដើម្បីផ្សព្វផ្សាយមេរោគជាច្រើនប្រភេទ និងយុទ្ធនាការរបស់ក្រុម Stately Taurus ប្រើប្រាស់ VSCode ដើម្បីវាយប្រហារ

នាយកដ្ឋានសន្តិសុខព័ត៌មានក៏បានចេញផ្សាយសូចនាករការវាយប្រហារតាមអ៊ីនធឺណិត - IoCs ដើម្បីឱ្យភ្នាក់ងារ អង្គការ និងអាជីវកម្មទូទាំងប្រទេសអាចពិនិត្យ និងរកឃើញហានិភ័យដំបូងនៃការវាយប្រហារតាមអ៊ីនធឺណិត។

មុននោះ នៅខែសីហា ឆ្នាំ 2024 នាយកដ្ឋានសន្តិសុខព័ត៌មានក៏បានបន្តការព្រមានអំពីយុទ្ធនាការវាយប្រហារគោលដៅគ្រោះថ្នាក់ផ្សេងទៀត ដូចជាយុទ្ធនាការដោយប្រើបច្ចេកទេស 'AppDomainManager Injection' ដើម្បីផ្សព្វផ្សាយមេរោគ ដែលត្រូវបានកំណត់ថាពាក់ព័ន្ធនឹងក្រុម APT 41 និងអង្គការដែលរងផលប៉ះពាល់នៅក្នុងតំបន់អាស៊ីប៉ាស៊ីហ្វិក រួមទាំងវៀតណាមផងដែរ។

លើសពីនេះ យុទ្ធនាការវាយប្រហារតាមអ៊ីនធឺណិតដែលធ្វើឡើងដោយក្រុម APT StormBamboo កំណត់គោលដៅលើអ្នកផ្តល់សេវាអ៊ីនធឺណិត ក្នុងគោលបំណងដាក់ពង្រាយមេរោគនៅលើប្រព័ន្ធ MacOS និង Windows របស់អ្នកប្រើប្រាស់ ដើម្បីគ្រប់គ្រង និងលួចព័ត៌មានសំខាន់ៗ។ យុទ្ធនាការវាយប្រហារតាមអ៊ីនធឺណេតនេះ ធ្វើឡើងដោយក្រុមវាយប្រហារ APT MirrorFace ជាមួយនឹង 'គោលដៅ' គឺស្ថាប័នហិរញ្ញវត្ថុ វិទ្យាស្ថានស្រាវជ្រាវ និងក្រុមហ៊ុនផលិត...

នៅក្នុងការព្រមានអំពីយុទ្ធនាការវាយប្រហារគោលដៅ APT នាយកដ្ឋានសន្តិសុខព័ត៌មានណែនាំឱ្យភ្នាក់ងារ អង្គការ និងអាជីវកម្មធ្វើការត្រួតពិនិត្យ និងពិនិត្យប្រព័ន្ធព័ត៌មានដែលកំពុងប្រើប្រាស់ដែលអាចរងផលប៉ះពាល់ដោយយុទ្ធនាការវាយប្រហារ។ តាមដានយ៉ាងសកម្មនូវព័ត៌មានទាក់ទងនឹងយុទ្ធនាការវាយប្រហារតាមអ៊ីនធឺណិត ដើម្បីការពារការវាយប្រហារដំបូង និងជៀសវាងហានិភ័យនៃការវាយប្រហារ។

ប្រភព៖ https://baoquocte.vn/lien-tiep-xuat-hien-chien-dich-tan-cong-apt-nham-vao-viet-nam-287282.html

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ធ្វើជាអធិបតីសន្និសីទរដ្ឋាភិបាលជាមួយតំបន់នានាអំពីកំណើនសេដ្ឋកិច្ច](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/2/21/f34583484f2643a2a2b72168a0d64baa)

Kommentar (0)