ด้วยเหตุนี้ซอฟต์แวร์ทดสอบ Synopsys Defensics จะถูกรวมเป็นตัวเลือกในโซลูชัน IoT Security Assessment ของ Keysight

Keysight Technologies เพิ่งร่วมมือกับ Synopsys ในด้านโซลูชันด้านความปลอดภัย

ด้วยการเพิ่ม Defensics ให้กับโซลูชัน การประเมินความปลอดภัยอุปกรณ์ IoT ของ Keysight ผู้ใช้จึงมีโซลูชันครบวงจรที่รวมการประเมินช่องโหว่ที่ทราบแล้วเข้ากับเครื่องมือทดสอบแบบยืดหยุ่นที่สามารถวิเคราะห์โปรโตคอลเทคโนโลยีที่หลากหลายมากกว่า 300 โปรโตคอลที่ใช้ในหลากหลายอุตสาหกรรม ทดสอบช่องโหว่และจุดอ่อนที่ไม่ทราบอย่างรวดเร็ว

นอกเหนือจากการรายงานข้อบกพร่องด้านความปลอดภัยที่ค้นพบผ่านการทดสอบจำลองสถานการณ์แล้ว โซลูชันนี้ยังตรวจจับช่องโหว่ที่อาจเกิดขึ้นซึ่งเกิดจากการเข้ารหัสและการรับรองความถูกต้องที่อ่อนแอ ใบรับรองความปลอดภัยที่หมดอายุ ช่องโหว่ของ Android และจุดอ่อนของ Android Debug Bridge (ADB) หรือช่องโหว่ทั่วไปที่ทราบและช่องโหว่ (CVE) ตลอดจนช่องโหว่ที่ฝังอยู่ในเลเยอร์โปรโตคอล เช่น การโจมตี Bluetooth Low Energy เช่น Sweyntooth และ Braktooth

นอกจากนี้ โซลูชัน การประเมินความปลอดภัย อุปกรณ์ IoT ของ Keysight จะทำให้ผู้ผลิตสามารถทดสอบอุปกรณ์ IoT ได้อย่างง่ายดายและคุ้มต้นทุน และยังได้รับการรับรอง Cyber Trust Mark ใหม่ของสหรัฐอเมริกาเมื่อเปิดตัวอีกด้วย แพลตฟอร์มการรับรองความปลอดภัยทางไซเบอร์แบบครบวงจรนี้ช่วยให้สามารถตรวจสอบสิทธิ์ได้อัตโนมัติผ่านอินเทอร์เฟซแบบชี้และคลิก ช่วยให้ผู้ผลิตอุปกรณ์นำผลิตภัณฑ์ IoT ใหม่ๆ สู่ตลาดได้อย่างรวดเร็วโดยไม่ต้องจ้างทีมผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์จำนวนมาก

Ram Periakaruppan รองประธานและผู้จัดการทั่วไปของธุรกิจ โซลูชันการทดสอบและรักษาความปลอดภัยเครือข่าย ของ Keysight กล่าวว่า "การรักษาความปลอดภัยให้กับอุปกรณ์ IoT จากการโจมตีกำลังกลายเป็นความท้าทายสำหรับผู้ผลิตเพิ่มมากขึ้น เนื่องจากความต้องการอุปกรณ์และฟีเจอร์ใหม่ๆ ที่เพิ่มมากขึ้น" “การทำงานร่วมกับ Synopsys เพื่อบูรณาการเครื่องมือทดสอบความเสี่ยงระดับชั้นนำทำให้ Keysight สามารถมอบโซลูชันการทดสอบความปลอดภัยที่ครอบคลุมให้กับผู้ผลิตอุปกรณ์ ซึ่งสามารถระบุช่องโหว่ในเลเยอร์โปรโตคอลที่ไม่รู้จักมาก่อนในอุปกรณ์ของพวกเขา และประเมินช่องโหว่เหล่านั้นเพื่อค้นหาภัยคุกคามที่ทราบ ทั้งหมดนี้ทำได้ในอินเทอร์เฟซที่เรียบง่ายและใช้งานง่าย”

ลิงค์ที่มา

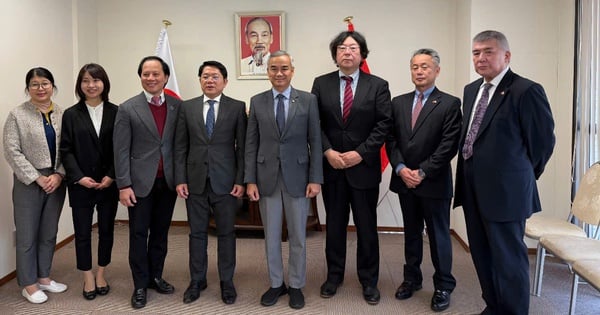

![[UPDATE] ซ้อมขบวนพาเหรด 30 เม.ย. บนถนนเลดวน หน้าทำเนียบเอกราช](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/18/8f2604c6bc5648d4b918bd6867d08396)

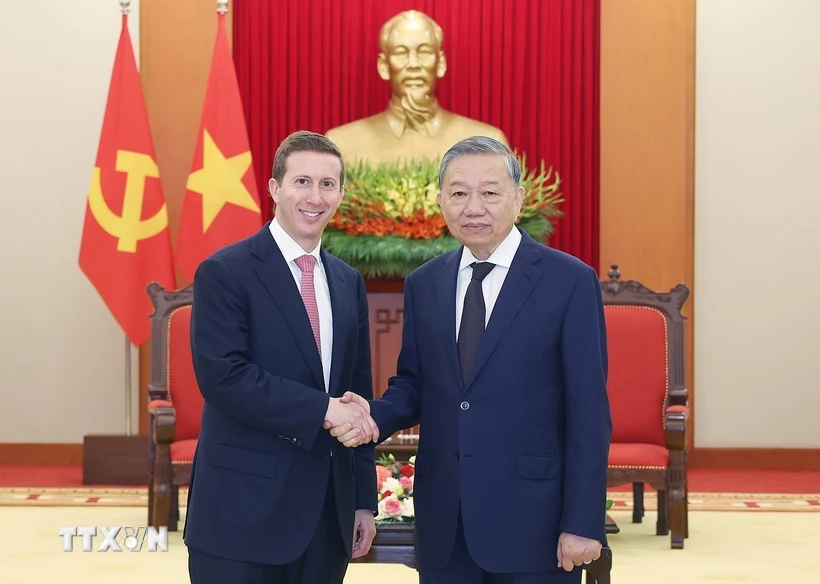

![[ภาพ] นายกรัฐมนตรี Pham Minh Chinh ให้การต้อนรับนาย Jefferey Perlman ซีอีโอของ Warburg Pincus Group (สหรัฐอเมริกา)](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/18/c37781eeb50342f09d8fe6841db2426c)

การแสดงความคิดเห็น (0)