악성 앱은 모바일 기기에 늘 위협이 되어 왔으며, 특히 Android의 경우 사용자가 원하는 어느 위치에서나 쉽게 소프트웨어를 설치할 수 있어 더욱 그렇습니다. Bleeping Computer 에 따르면, XLoader 맬웨어(MoqHao라고도 함)의 새로운 버전이 Google 운영 체제를 실행하는 컴퓨터를 공격하고 있다고 합니다.

이 맬웨어는 Google Chrome을 사칭하여 사용자에게 접근 권한을 요청한 후 스스로를 실행합니다.

모크하오는 미국, 영국, 독일, 프랑스, 일본, 한국, 대만에 진출했습니다. 이 맬웨어는 다른 주소로의 단축 링크가 포함된 SMS 메시지를 통해 확산됩니다. 사용자가 XLoader를 클릭하고 프로그램을 설치하면 XLoader가 즉시 활성화됩니다. 맬웨어는 시스템이나 피해자에게 감지되지 않고 백그라운드에서 실행되어 다양한 유형의 사용자 데이터를 훔칠 수 있습니다.

McAfee에 따르면, 악성 애플리케이션이 장치에 설치되면 의심스러운 활동이 자동으로 수행됩니다. 보안 회사는 해당 프로그램의 배포 및 공격 방법을 Google에 보고했으며, 향후 Android 버전에 미치는 이 자체 실행 맬웨어의 영향을 예방하고 완화하기 위해 노력하고 있습니다.

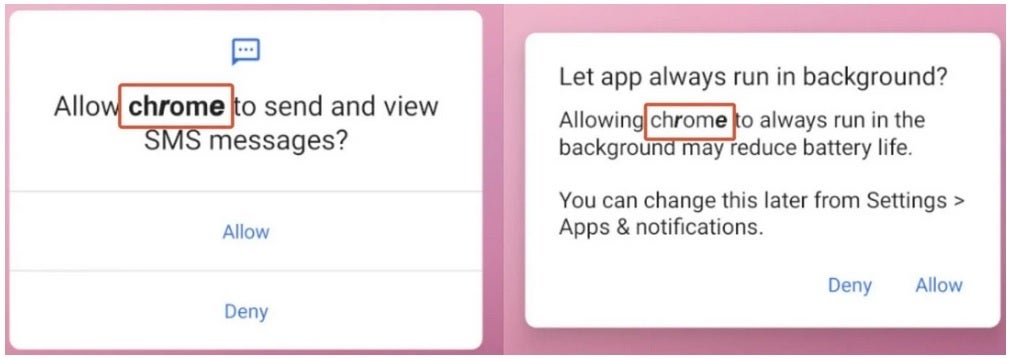

사용자를 "속이기" 위해 이 프로그램은 Google Chrome 브라우저를 사칭하여 SMS 메시지를 보내고 볼 수 있는 권한과 백그라운드에서 실행할 수 있는 권한을 요청하는 알림을 보냅니다.

저작권 검색 보안 시스템을 피하기 위해 문자가 잘못 입력된 가짜 Chrome에서 권한 요청이 전송되었습니다.

심지어 기기의 기본 SMS 메신저로 "Chrome"을 설정할 수 있는 권한을 요청하기도 합니다. 사용자가 완전히 동의하면 XLoader는 사진, 메시지, 연락처 등 장치 하드웨어에 대한 많은 정보를 훔쳐 원격 제어 서버로 전송합니다.

보안 전문가들은 피해자가 작업을 실행할 수 있는 권한을 부여하는 데 필요한 최소한의 상호작용은 몇 번뿐이라고 평가하며, 이로 인해 새로운 XLoader는 이전 세대보다 훨씬 더 위험하다고 말합니다. Android 퍼블리셔는 보안 회사와 협력하여 취약점을 해결했으며, Google Play Protect가 활성화된 기기를 공격으로부터 더 안전하게 만들었습니다. 따라서 사용자들은 휴대폰으로 전송된 이상한 링크를 클릭하지 말고, 알 수 없는 주소에서 전송된 애플리케이션을 절대 설치하지 말 것을 권고합니다.

[광고_2]

소스 링크

![[사진] 루옹 꾸엉 대통령, 유엔 부사무총장 아미나 J. 모하메드 접견](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/72781800ee294eeb8df59db53e80159f)

![[사진] 팜민친 총리와 에티오피아 총리가 쩐꾸옥 사원을 방문](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/18ba6e1e73f94a618f5b5e9c1bd364a8)

![[사진] 르엉끄엉 대통령이 소넥세이 시판도네 라오스 총리를 접대](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/337e313bae4b4961890fdf834d3fcdd5)

![[사진] 루옹 꾸엉 대통령, 케냐 국방장관 소이판 투야 접견](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/0e7a5185e8144d73af91e67e03567f41)

![[사진] 베트남·에티오피아 총리 두 영부인, 응우옌딘찌에우 시각장애 학생들과 따뜻한 만남](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/b1a43ba73eb94fea89034e458154f7ae)

![[사진] 100년생 소나무 - 가라이의 매력적인 관광지](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/25a0b7b629294f3f89350e263863d6a3)

![[영상] 비엣텔, 베트남 최대 해저 광케이블 라인 공식 가동](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/f19008c6010c4a538cc422cb791ca0a1)

댓글 (0)