Las aplicaciones maliciosas siempre han sido una amenaza para los dispositivos móviles, especialmente en Android, donde los usuarios pueden instalar software fácilmente desde cualquier ubicación que deseen. Según Bleeping Computer , una nueva versión del malware XLoader (también conocido como MoqHao) está atacando máquinas que ejecutan el sistema operativo de Google.

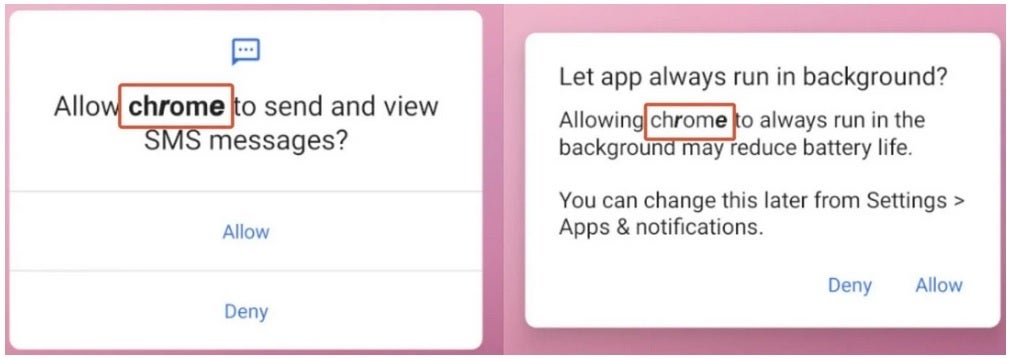

El malware se ejecutará a sí mismo después de hacerse pasar por Google Chrome para solicitar permiso de acceso al usuario.

MoqHao ha aparecido en Estados Unidos, Reino Unido, Alemania, Francia, Japón, Corea y Taiwán. Este malware se propaga a través de mensajes SMS que contienen un enlace acortado a otra dirección. Una vez que el usuario hace clic en él e instala el programa, XLoader se activa inmediatamente. El malware puede ejecutarse en segundo plano y robando muchos tipos de datos del usuario sin ser detectado por el sistema o la víctima.

Según McAfee, una vez que la aplicación maliciosa se instala en el dispositivo, las actividades sospechosas se llevarán a cabo automáticamente. La empresa de seguridad informó a Google sobre la distribución y los métodos de ataque del programa, y está trabajando para prevenir y mitigar el impacto de este malware autoejecutable en futuras versiones de Android.

Para “engañar” a los usuarios, el programa enviará una notificación solicitando permiso para suplantar el navegador Google Chrome para poder enviar y ver mensajes SMS, así como el derecho a ejecutarse en segundo plano.

La solicitud de permiso se envía desde un Chrome falso con caracteres mal escritos para evitar los sistemas de seguridad de escaneo de derechos de autor.

Incluso pide permiso para convertir “Chrome” en el mensajero SMS predeterminado en el dispositivo. Una vez que el usuario da su consentimiento completo, XLoader robará y enviará fotos, mensajes, contactos... y mucha información sobre el hardware del dispositivo a un servidor de control remoto.

Los expertos en seguridad evalúan que sólo se necesitan unas pocas interacciones mínimas para que la víctima otorgue permiso para poder ejecutar operaciones, lo que hace al nuevo XLoader mucho más peligroso que las generaciones anteriores. El editor de Android ha trabajado con empresas de seguridad para abordar la vulnerabilidad, haciendo que los dispositivos con Google Play Protect habilitado sean más seguros frente a ataques. Por lo tanto, recomiendan a los usuarios no hacer clic en enlaces extraños que llegan a sus teléfonos y, bajo ninguna circunstancia, instalar aplicaciones de direcciones desconocidas.

[anuncio_2]

Enlace de origen

![[Foto] Las "Bellezas" participan en el ensayo del desfile en el aeropuerto de Bien Hoa.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/11/155502af3384431e918de0e2e585d13a)

Kommentar (0)