Như VietNamNet đã thông tin, đại diện Cục An toàn thông tin, Bộ TT&TT ngày 5/7 cho biết, trong hơn 1 tuần gần đây, trên không gian mạng Việt Nam đang rộ lên chiến dịch lừa người dân cài các ứng dụng giả mạo app của Chính phủ, Tổng cục Thuế.

Theo phân tích của các chuyên gia Cục An toàn thông tin, trong chiến dịch lừa đảo app mã độc “.apk” giả mạo Tổng cục Thuế, app Chính phủ nêu trên, nhóm đối tượng đã sử dụng gần 195 hệ thống khác nhau để lừa đảo người dân.

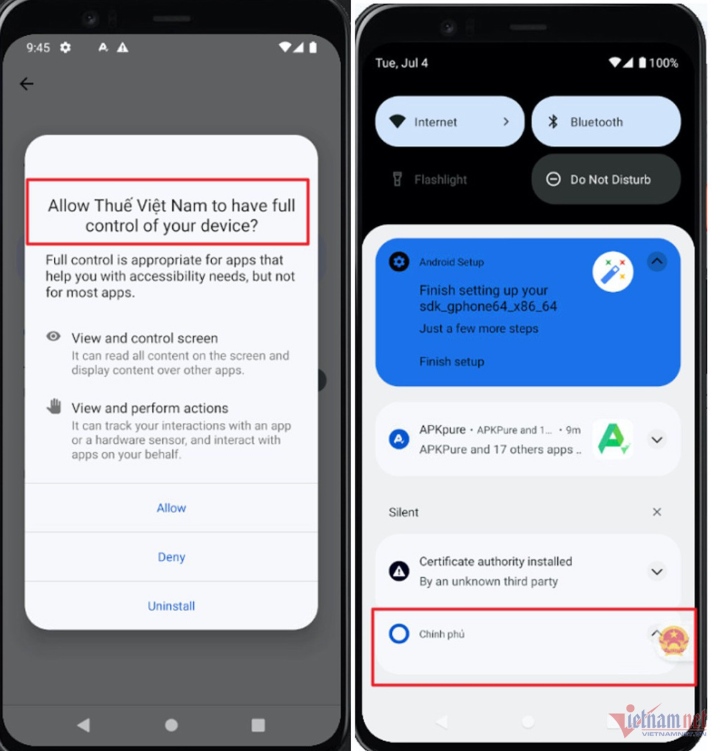

Với chiến dịch lừa đảo mới bị phát hiện, sau khi đã lừa được nạn nhân bấm vào link để tải app giả mạo, các đối tượng sẽ hướng dẫn nạn nhân cài app và cấp toàn bộ quyền cho ứng dụng. (Ảnh: Cục An toàn thông tin cung cấp)

Vào tối 7/7, cùng với việc cập nhật thông tin mới về sự gia tăng của số người dùng bị chiếm đoạt tài khoản ngân hàng do tải và cài đặt phần mềm giả mạo, chuyên gia Vũ Ngọc Sơn, Giám đốc Kỹ thuật Công ty NCS cũng lý giải làm cách nào mà mã độc có thể giúp hacker điều khiển từ xa, thực hiện lệnh chuyển tiền trên chính điện thoại của nạn nhân.

Cụ thể, theo lý giải của chuyên gia Vũ Ngọc Sơn, thông thường, mỗi ứng dụng trên điện thoại được hệ điều hành tạo ra một "hộp cát" để thực thi (sandbox). Điều đó giúp cho ứng dụng này không đọc được dữ liệu cũng như không can thiệp được hoạt động của ứng dụng khác. Thiết kế có tính an ninh cao này giúp cho điện thoại trong trường hợp bị nhiễm mã độc, thì mã độc cũng không lấy cắp được dữ liệu từ các ứng dụng trên máy.

Tuy nhiên, một thiết kế của Google trong Android có tên là dịch vụ trợ năng (Accessibility Service) nhằm giúp cho những người khiếm thị hoặc mất khả năng vận động có thể dùng được smartphone, đã bị hacker lợi dụng. Hacker sử dụng Accessibility Service để lập trình mã độc đọc được nội dung và tương tác được trên các ứng dụng khác. Điều này đã phá vỡ thiết kế an ninh kiểu “hộp cát” của Google.

Mặc dù Google đã sớm nhận ra sự nguy hiểm của Accessibility Service bằng cách loại bỏ gần như toàn bộ các ứng dụng sử dụng để quyền này trên Google Play, nhưng một lần nữa, hacker lại tìm ra khe hở, đó là phát tán phần mềm trên các chợ không chính thống - nơi mà mọi biện pháp kiểm duyệt của Google là không thể can thiệp.

“Đây cũng chính là lý do các phần mềm độc hại ăn cắp tiền trong tài khoản ngân hàng ở các vụ việc vừa qua tại Việt Nam không có mặt trên Google Play, mà được đưa lên các đường link tải trực tiếp file .apk. Với cách này, đối tượng lừa đảo sẽ lừa để người dùng cấp quyền Accessibility cho ứng dụng giả mạo. Sau khi được cấp quyền, ứng dụng giả mạo có thể nằm vùng như một gián điệp, thu thập thông tin, thậm chí điều khiển các ứng dụng ngân hàng, nhập tài khoản, mật khẩu, sau đó là mã OTP để chuyển tiền”, chuyên gia Vũ Ngọc Sơn phân tích.

Trên cơ sở “giải mã” cơ chế hoạt động của mã độc cài trong các ứng dụng giả mạo app Chính phủ, Tổng cục Thuế, chuyên gia Vũ Ngọc Sơn khuyến nghị thời gian này người dùng cần cảnh giác với những yêu cầu cài đặt phần mềm, đặc biệt là phần mềm trên Android. Đặc biệt, tuyệt đối không cấp quyền Accessibility. Tất cả các ứng dụng của ngân hàng, thuế hay bất kỳ cơ quan nào khác đều không yêu cầu người dùng quyền này.

Chia sẻ thêm về hình thức lừa đảo, chiếm đoạt tài sản của người dùng bằng cách dụ cài app giả mạo có chứa mã độc, chuyên gia Công ty NCS đánh giá, đây là hình thức tấn công không mới, hacker thường mạo danh một cơ quan, tổ chức để lừa người dùng cài ứng dụng giả mạo lên điện thoại.

Ngoài ra, hiện tại các ứng dụng giả mạo chỉ hoạt động trên hệ điều hành Android, đường link tải phần mềm nằm ngoài chợ ứng dụng CHPlay. Các điện thoại iPhone hiện không cho phép cài từ nguồn bên ngoài chợ ứng dụng Apple Store nên không bị tấn công theo dạng này.

Để phòng tránh chiêu thức lừa đảo này, các chuyên gia khuyến cáo người dùng cần chú ý một số nguyên tắc, đó là: Với điện thoại Android, chỉ cài ứng dụng bằng cách vào trực tiếp CHPlay và tìm phần mềm tương ứng trên đó. Tương tự, với điện thoại iPhone, người dùng chỉ cài từ Apple Store.

Bên cạnh đó, người dùng không nên bấm vào các đường link nhận được qua tin nhắn. Trường hợp nghi vấn, người dùng cần xác thực lại với cơ quan, tổ chức liên quan thông qua số điện thoại chính thức được công bố.

(Nguồn: Vietnamnet)

Bổ ích

Xúc động

Sáng tạo

Độc đáo

Phẫn nộ

Nguồn

Bình luận (0)