The Hacker News에 따르면, 안드로이드 드로퍼 맬웨어는 기기에 악성 코드를 설치하는 통로 역할을 하도록 설계되어 공격자에게 수익성 있는 사업 모델이 되며, 이러한 기능을 다른 범죄 조직에 광고하는 효과도 있습니다.

제한된 설정은 Android 13에 도입된 보안 기능으로, Google Play 스토어에서 제공되지 않은 앱이 접근성 및 알림 수신기에 액세스하는 것을 방지합니다. 앱이 이러한 권한을 요청하는 것으로 확인되면 '제한된 설정'에서 즉시 경고를 표시하고 사용자가 앱에 이러한 권한을 부여하지 못하도록 합니다.

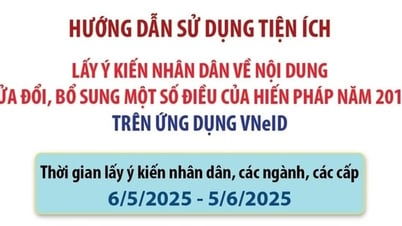

베트남 국가 사이버 보안 기술 회사 NCS의 기술 이사인 Vu Ngoc Son 씨에 따르면, 접근성은 최근 베트남에서 국가 기관에 속한 애플리케이션을 사칭한 일련의 맬웨어가 휴대전화를 통제하고 사용자의 돈을 훔치는 데 사용한 권리이며, 피해자가 단 몇 분 만에 20억 VND 이상을 잃은 사례도 있습니다. 이러한 맬웨어는 Android 12 이하 휴대폰에만 침투할 수 있으며, Android 13 또는 14 휴대폰에서는 제한 설정에 의해 감지 및 차단됩니다.

그러나 해커가 SecuriDropper에 적용한 새로운 기술은 설치를 여러 단계로 나누는 것입니다. 첫째, 특별한 권한이 필요하지 않은 가짜 소프트웨어가 피해자의 컴퓨터에 설치되도록 속입니다. 다음으로, 소프트웨어는 Android API를 호출하여 Google Play 설치 세션을 위조하여 휴대폰에 맬웨어를 설치하고 제한된 설정을 우회할 수 있습니다.

SecuriDropper의 침투 방법이 안드로이드 보안 장벽을 우회했습니다.

이제 맬웨어는 운영 체제에 의해 감지되거나 차단되지 않고 접근성 및 알림 수신기 권한을 요청할 수 있습니다. 최신 Android 14로 업그레이드한 사용자라도 이 방법을 사용하면 여전히 맬웨어의 공격을 받을 수 있습니다.

네덜란드의 사이버 보안 회사인 ThreatFabric은 SpyNote와 ERMAC과 같은 뱅킹 트로이 목마가 SecuriDropper를 통해 피싱 웹사이트와 Discord와 같은 타사 플랫폼에서 배포되는 것을 관찰했다고 밝혔습니다.

The Hacker News 에 대한 답변에서 Google은 제한된 설정이 앱이 Android 설정/권한에 액세스하는 데 필요한 사용자 확인 외에 추가적인 보호 계층을 추가할 것이라고 밝혔습니다. 사용자는 Google Play Protect를 통해 보호받을 수도 있습니다. 이 기능은 Google Play 서비스를 사용하는 Android 기기에서 위험한 동작을 하는 앱에 대해 경고하거나 차단할 수 있습니다. Google은 사용자의 안전을 보호하기 위해 공격 벡터를 지속적으로 검토하고 Android의 맬웨어 방어 기능을 개선하고 있습니다.

공격으로부터 안전을 유지하려면 Vu Ngoc Son 씨는 안드로이드 사용자에게 신뢰할 수 없는 출처에서 APK 파일을 다운로드하지 말라고 조언합니다.

[광고_2]

소스 링크

![[사진] 팜민친 총리와 파에통탄 친나왓 태국 총리가 2025년 베트남-태국 비즈니스 포럼에 참석](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/16/1cdfce54d25c48a68ae6fb9204f2171a)

![[사진] 루옹 꾸엉 대통령, 태국 파에통탄 시나왓 총리 접견](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/16/52c73b27198a4e12bd6a903d1c218846)

댓글 (0)