ទីភ្នាក់ងារសន្តិសុខតាមអ៊ីនធឺណិតអន្តរជាតិបានចេញការព្រមានអំពីសកម្មភាពរបស់ក្រុមឧក្រិដ្ឋកម្មតាមអ៊ីនធឺណិត Medusa ដែលមានជំនាញក្នុងការរៀបចំការវាយប្រហារតាមអ៊ីនធឺណិតដោយប្រើមេរោគបំប្លែងទិន្នន័យដើម្បីជំរិតទារប្រាក់ (Ransomware)។ ជនរងគ្រោះនៃក្រុមនេះគឺភ្នាក់ងារ អង្គការ អាជីវកម្ម មន្ទីរពេទ្យ និងសាលារៀន។

ក្រុមនេះធ្វើការវាយលុកតាមប្រព័ន្ធអ៊ីនធឺណេតដ៏ស្មុគ្រស្មាញ កេងប្រវ័ញ្ចភាពងាយរងគ្រោះ និងការជ្រៀតចូលបណ្តាញ ឬកុំព្យូទ័រ ការអ៊ិនគ្រីបទិន្នន័យ និងការវាយលុកជនរងគ្រោះដើម្បីបញ្ចេញទិន្នន័យ។ ចំនួនទឹកប្រាក់លោះអាចឈានដល់រាប់លានដុល្លារអាមេរិក។ បញ្ជីរាយនាមជនរងគ្រោះជាង 400 នាក់រួមមាន Toyota Financial Services ដែលជាក្រុមហ៊ុនបុត្រសម្ព័ន្ធរបស់ក្រុមហ៊ុន Toyota Group ដែលត្រូវបានវាយប្រហារដោយមេរោគ ransomware និងទាមទារប្រាក់លោះក្នុងខែវិច្ឆិកា ឆ្នាំ 2023។

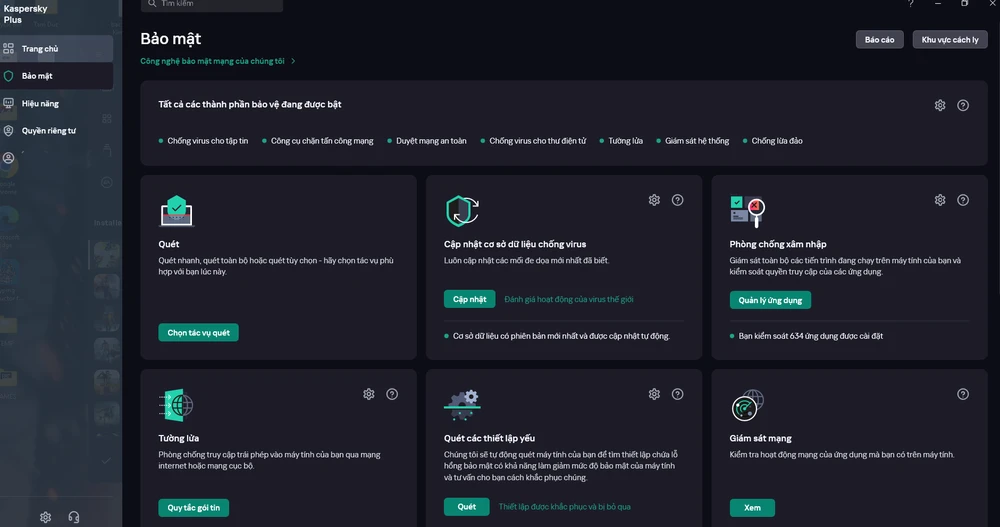

អ្នកស្រាវជ្រាវផ្នែកសុវត្ថិភាពនៅ Kaspersky បានរកឃើញសកម្មភាពរបស់ Medusa ransomware ក្នុងឆ្នាំ 2023។ យោងតាមការណែនាំរបស់ Kaspersky សម្រាប់អាជីវកម្ម ជំហានក្នុងការត្រួតពិនិត្យរួមមានៈ ពិនិត្យ និងធានាសេវាកម្មបញ្ជាពីចម្ងាយ (Remote Desktop) ពិនិត្យ និងអាប់ដេតជាប្រចាំសម្រាប់សេវាកម្ម Virtual Private Network (VPN) ដែលផ្តល់ឱ្យបុគ្គលិកនូវសិទ្ធិចូលប្រើប្រាស់បណ្តាញសាជីវកម្ម ធ្វើបច្ចុប្បន្នភាពកំណែចុងក្រោយបំផុតនៃកម្មវិធីសុវត្ថិភាព និងដំណោះស្រាយ Remote នៅលើឧបករណ៍នានា ដើម្បីស្វែងរកការវាយប្រហារទាន់ពេល។

សម្រាប់អ្នកប្រើប្រាស់ម្នាក់ៗ ភ្នាក់ងារសន្តិសុខតាមអ៊ីនធឺណិតបានផ្តល់អនុសាសន៍ឱ្យពង្រឹងការការពារគណនី Gmail និង Outlook ក៏ដូចជាសេវាកម្ម VPN ដែលកំពុងប្រើប្រាស់ ដូចជាការបម្រុងទុកទិន្នន័យទៅកាន់ច្បាប់ចម្លងជាច្រើននៅក្នុងទីតាំងដាច់ដោយឡែក និងមានសុវត្ថិភាព ការធ្វើបច្ចុប្បន្នភាពប្រព័ន្ធប្រតិបត្តិការ Windows និងកម្មវិធីដែលកំពុងប្រើប្រាស់ និងការប្រើប្រាស់ឧបករណ៍ត្រួតពិនិត្យ និងតាមដានសុវត្ថិភាពសម្រាប់ឧបករណ៍ និងបណ្តាញដើម្បីស្វែងរកការឈ្លានពាន។

ក្រុមហ៊ុន Microsoft ក៏បានព្រមានផងដែរថា កុំព្យូទ័រ Windows រាប់លាន គឺជាគោលដៅនៃការវាយប្រហារតាមអ៊ីនធឺណិត ដែលឆ្លងមេរោគពីគេហទំព័រភាពយន្តលួចចម្លង។ យោងតាមក្រុមហ៊ុន Microsoft នៅពេលចូលទៅកាន់គេហទំព័រដើម្បីមើលភាពយន្តលួចចម្លង កុំព្យូទ័ររបស់អ្នកប្រើប្រាស់អាចត្រូវបានប្តូរទិសដើម្បីទាញយកមេរោគដែលបង្ហោះដោយឧក្រិដ្ឋជនតាមអ៊ីនធឺណិតដោយប្រើ Github ជាទីតាំងផ្ទុក។

ការវាយប្រហារនេះត្រូវបានបែងចែកជា 4 ដំណាក់កាលស្មុគ្រស្មាញ ហើយផ្នែកខ្លះនៃមេរោគត្រូវបានបង្ហោះពីគេហទំព័រជាច្រើនរួមទាំងបណ្តាញ Discord និង Dropbox ហើយត្រូវបាន 'ទាញ' ទៅលើម៉ាស៊ីនរបស់ជនរងគ្រោះ។ ទិន្នន័យសំខាន់ៗនឹងត្រូវបាន 'សួរចម្លើយ' សូម្បីតែទិន្នន័យដែលបានរក្សាទុក 'ក្នុងពពក' Microsoft OneDrive ។ មេរោគនេះក៏ស៊ើបអង្កេតថាតើកុំព្យូទ័ររបស់អ្នកប្រើប្រាស់មានព័ត៌មានហិរញ្ញវត្ថុពីកាបូបលុយគ្រីបតូ ដូចជា Ledger Live, Trezor Suite, KeepKey, BCVault, OneKey និង BitBox ដែរឬទេ។

យោងតាមលោក Ngo Tran Vu នាយក NTS Security អ្នកប្រើប្រាស់ភាគច្រើន និងអាជីវកម្មខ្នាតតូចនៅតែមានការធ្វេសប្រហែសប្រឆាំងនឹងការគំរាមកំហែងឌីជីថល។ ជាពិសេស ពួកគេច្រើនតែមានទម្លាប់ចូលប្រើគេហទំព័រមើលភាពយន្តអនឡាញសម្រាប់ការកម្សាន្តភ្លាមៗនៅលើកុំព្យូទ័រ Windows របស់ពួកគេដែលមានទិន្នន័យសំខាន់ៗជាច្រើន។ ទិន្នន័យអាជីវកម្ម ព័ត៌មានគណនីគ្រប់គ្រង... ត្រូវបានគ្រប់គ្រងតែលើផ្ទៃខាងក្រៅ ឬមិនពេញលេញប៉ុណ្ណោះ ដែលបណ្តាលឱ្យមុខវិជ្ជាទាំងនេះជារឿយៗទទួលរងការខូចខាតយ៉ាងធ្ងន់ធ្ងរ និងពិបាកក្នុងការសង្គ្រោះនៅពេលដែលឧប្បត្តិហេតុដូចជាការវាយប្រហារ ransomware កើតឡើង។

ប្រភព៖ https://www.sggp.org.vn/nguoi-dung-may-tinh-windows-can-can-trong-voi-ma-doc-tong-tien-post787366.html

![[រូបថត] រដូវផ្ការីកតាមដងទន្លេ](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/26/8142e4cf776542758c0cbc6b144215b3)

![[រូបថត] កងវរសេនាធំ ២៧១ តំបន់យោធាទ្រីធៀន៖ ៥០ ឆ្នាំនៃការត្រឡប់មកវិញ](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/26/efdc2945a526480e94e4210e2c6263a5)

![[រូបថត] ប្រធានគណៈកម្មការឃោសនា និងចលនាមហាជនមជ្ឈឹម លោក Nguyen Trong Nghia បានទទួលជួបគណៈប្រតិភូកាសែត Nhan Dan Daily](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/cdb71275aa7542b082ec36b3819cfb5c)

![[រូបថត] កម្មាភិបាល និងសមាជិកនៃកាសែត Nhan Dan ទស្សនាសារមន្ទីរប្រវត្តិសាស្ត្រយោធាវៀតណាម](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/374e4f70a35146928ecd4a5293b25af0)

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ជួបជាមួយក្រសួងអប់រំ និងបណ្តុះបណ្តាល; ក្រសួងសុខាភិបាលស្តីពីសេចក្តីព្រាងគម្រោងដាក់ជូនការិយាល័យនយោបាយ](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/c0e5c7348ced423db06166df08ffbe54)

Kommentar (0)