យោងតាម Gadget360 ការអាប់ដេតក្លែងក្លាយនៃកម្មវិធីរុករក Google Chrome និង Safari កំពុងត្រូវបានប្រើប្រាស់ដើម្បីឆ្លងអ្នកប្រើប្រាស់ macOS ជាច្រើនដែលមានមេរោគ Atomic Stealer (ត្រូវបានគេស្គាល់ផងដែរថាជា AMOS)។

រលកថ្មីនៃការវាយប្រហារត្រូវបានរកឃើញដោយក្រុមហ៊ុនសន្តិសុខ Malwarebytes ។ យោងតាមអ្នកស្រាវជ្រាវ Ankit Anubhav យុទ្ធនាការព្យាបាទកំពុងត្រូវបានចែកចាយដោយពួក Hacker តាមរយៈ ClearFake ដែលត្រូវបានគេស្គាល់ថាប្រើគេហទំព័រ WordPress ដែលត្រូវបានគេលួចចូល ដើម្បីទាក់ទាញជនរងគ្រោះឱ្យទាញយកការអាប់ដេតកម្មវិធីរុករកតាមអ៊ីនធឺណិតក្លែងក្លាយ។

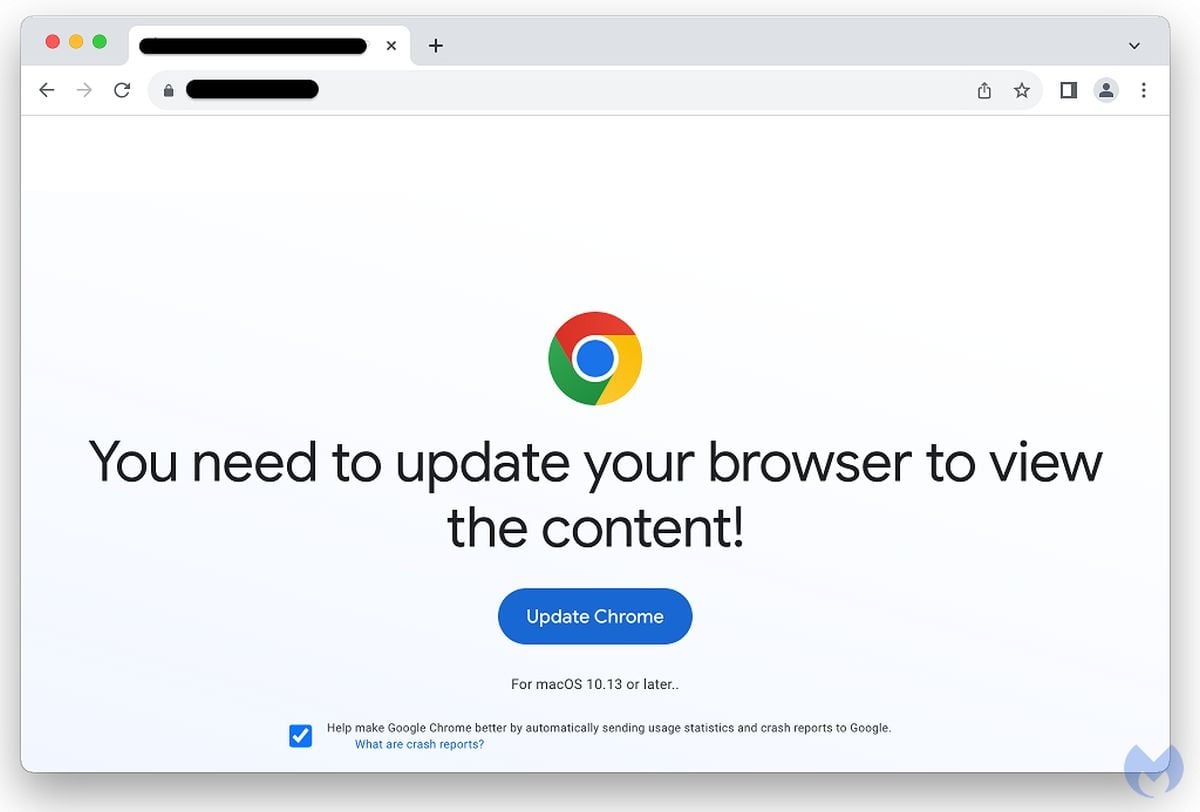

ចំពោះអ្នកប្រើប្រាស់ដែលមិនមានការសង្ស័យ គេហទំព័រដែលត្រូវបានគេលួចចូលត្រូវបានរចនាឡើងជាមួយនឹងចំណុចប្រទាក់ដែលប្រហាក់ប្រហែលនឹងទំព័រទាញយកសម្រាប់កម្មវិធីរុករកតាមអ៊ីនធឺណិត Chrome របស់ Google ខណៈពេលដែលគេហទំព័រ Safari ត្រូវបានក្លែងបន្លំដោយរូបតំណាងដែលហួសសម័យនៃកម្មវិធីរុករក។

ចំណុចប្រទាក់គេហទំព័រធ្វើបច្ចុប្បន្នភាពកម្មវិធីរុករក Chrome ក្លែងក្លាយ

នៅពេលអ្នកប្រើប្រាស់ចុចប៊ូតុងទាញយក ឯកសារ .dmg ព្យាបាទដែលក្លែងបន្លំជាកម្មវិធីដំឡើងកម្មវិធីរុករកតាមអ៊ីនធឺណិតត្រូវបានទាញយកទៅកុំព្យូទ័រ Mac ។ នៅពេលបើកឯកសារ អ្នកប្រើប្រាស់នឹងត្រូវបានជម្រុញឱ្យបញ្ចូលពាក្យសម្ងាត់អ្នកគ្រប់គ្រង ដើម្បីប្រតិបត្តិពាក្យបញ្ជាព្យាបាទនៅលើឧបករណ៍ រួមទាំងការលួចពាក្យសម្ងាត់ពី Keychain ឯកសារ រូបភាព កាបូបឌីជីថល និងអ្វីៗជាច្រើនទៀតពីកុំព្យូទ័ររបស់អ្នកប្រើ macOS ។

ប្រឈមមុខនឹងការវាយប្រហារកាន់តែស្មុគ្រស្មាញ ដើម្បីការពារខ្លួនអ្នកពីមេរោគ អ្នកប្រើប្រាស់គួរតែប្រើទម្រង់ការពារមួយចំនួននៅពេលបើកអ៊ីនធឺណិត ដូចជាការដំឡើងការកំណត់ការរុករកដោយសុវត្ថិភាពរបស់ Google Chrome ជាដើម។ ដូចគ្នានេះផងដែរ ជៀសវាងការទាញយកកម្មវិធីដំឡើងពីគេហទំព័រដែលមិនស្គាល់ ច្បាប់ដំបូងគឺត្រូវពិនិត្យមើលរបារអាសយដ្ឋានដើម្បីមើលថាតើអ្នកកំពុងចូលប្រើដែនត្រឹមត្រូវ google.com ដែរឬទេ។

លើសពីនេះទៀត Apple មិនចែកចាយការអាប់ដេត Safari តាមរយៈគេហទំព័ររបស់ខ្លួនទេ កំណែថ្មីនៃកម្មវិធីរុករកតែងតែត្រូវបានរួមបញ្ចូលនៅក្នុងការអាប់ដេតប្រព័ន្ធប្រតិបត្តិការ។ ដូច្នេះមិនអើពើនឹងសំណើអាប់ដេត Safari ណាមួយដែលបង្ហាញនៅលើគេហទំព័រ។

ប្រភពតំណ

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ជួបជាមួយក្រសួងអប់រំ និងបណ្តុះបណ្តាល; ក្រសួងសុខាភិបាលស្តីពីសេចក្តីព្រាងគម្រោងដាក់ជូនការិយាល័យនយោបាយ](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/c0e5c7348ced423db06166df08ffbe54)

![[រូបថត] សម្ព័ន្ធយុវជនកាសែត Nhan Dan ទស្សនាសារមន្ទីរប្រវត្តិសាស្ត្រយោធាវៀតណាម](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/374e4f70a35146928ecd4a5293b25af0)

![[រូបថត] ប្រធានគណៈកម្មការឃោសនា និងចលនាមហាជនមជ្ឈឹម លោក Nguyen Trong Nghia បានទទួលជួបគណៈប្រតិភូកាសែត Nhan Dan Daily](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/cdb71275aa7542b082ec36b3819cfb5c)

![[រូបថត] អគ្គលេខាធិកា To Lam ធ្វើជាប្រធានកិច្ចប្រជុំអចិន្ត្រៃយ៍នៃគណៈកម្មាធិការដឹកនាំមជ្ឈិមស្តីពីការទប់ស្កាត់ និងប្រឆាំងអំពើពុករលួយ កាកសំណល់ និងអវិជ្ជមាន](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/3/25/839ea9ed0cd8400a8ba1c1ce0728b2be)

Kommentar (0)