|

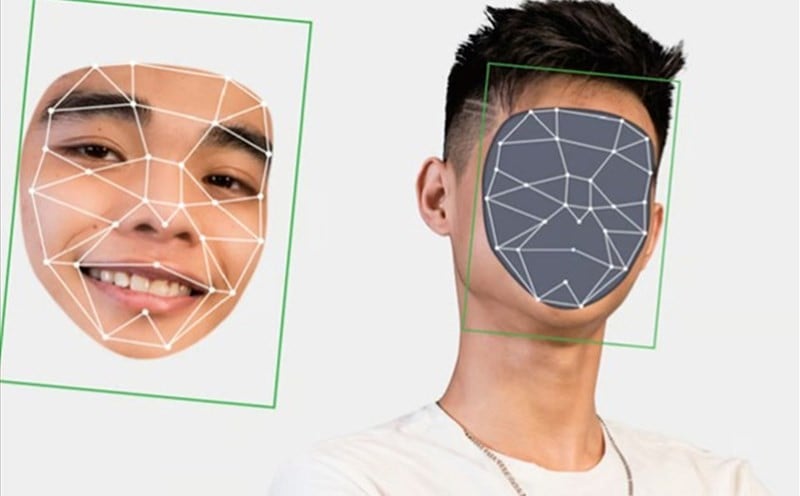

| Les escrocs utilisent des vidéos deepfake pour inciter leurs victimes à davantage de confiance. |

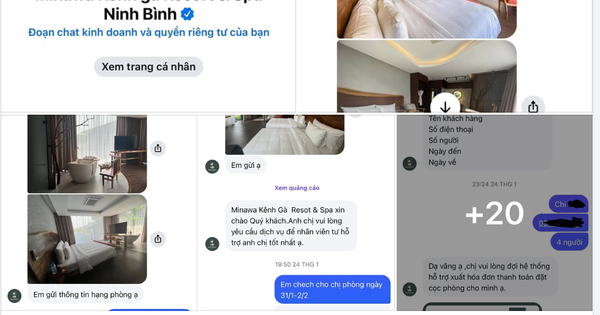

Les fraudeurs utiliseront les comptes de réseaux sociaux (Facebook, Zalo, etc.) pour inciter les victimes à accéder à des liens contenant du code malveillant. L’astuce la plus courante utilisée par les escrocs consiste à demander aux gens de s’inscrire pour voter pour eux ou de leur envoyer des cadeaux.

Une fois que la victime a accédé aux liens, le logiciel malveillant se propage sur l'ordinateur et collecte des informations à fournir au pirate, puis prend le contrôle du compte du réseau social. L'escroc utilisera le compte volé pour envoyer des SMS aux proches figurant sur la liste d'amis et leur demander d'emprunter de l'argent ou de transférer de l'argent sur un compte bancaire.

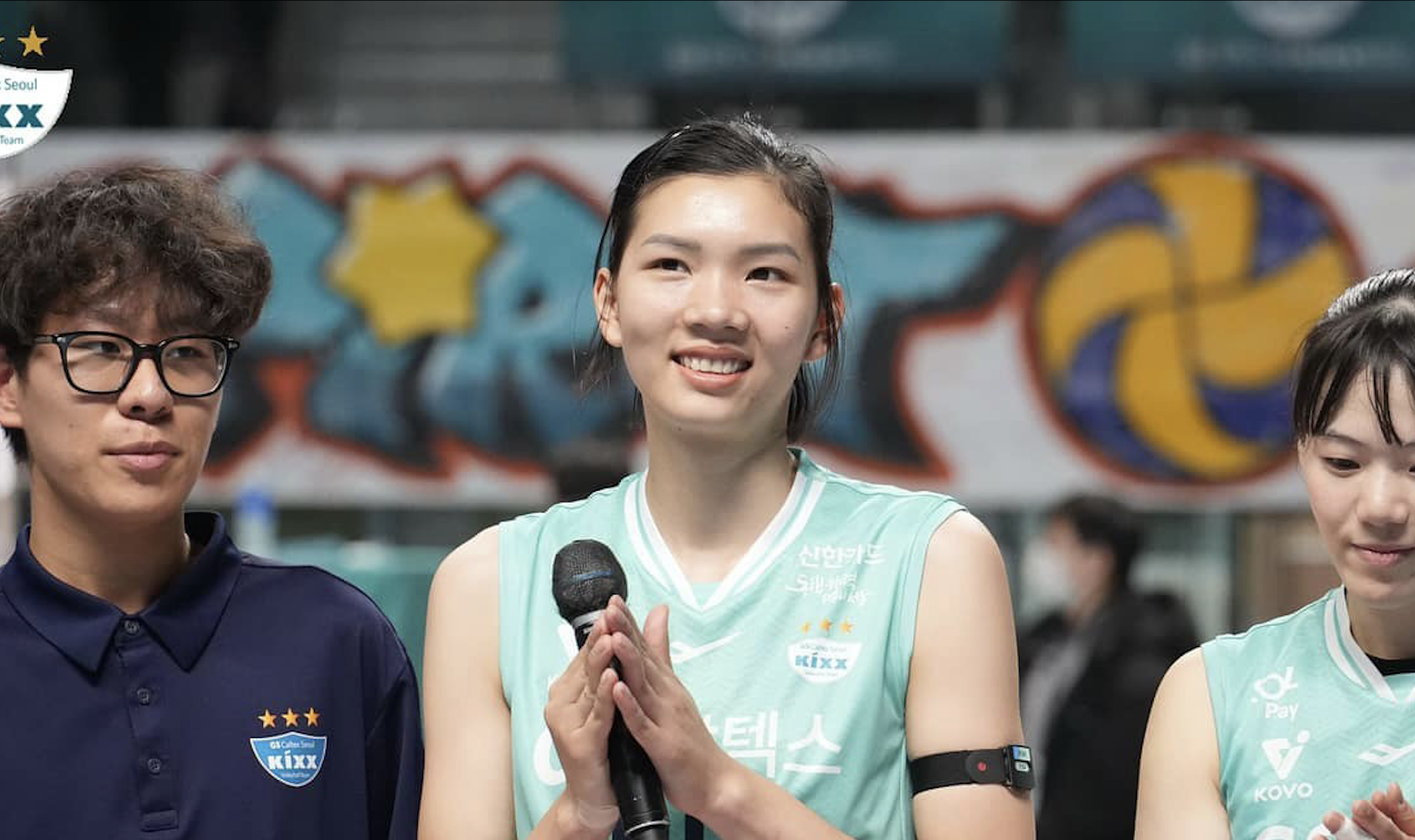

La particularité est que l'escroc enverra des informations de compte portant le même nom que le propriétaire du compte du réseau social pour inciter la victime à faire confiance et à transférer de l'argent. Ce n’est pas tout : les escrocs peuvent également utiliser des vidéos deepfake pour inciter leurs victimes à davantage de confiance.

Pour éviter cette arnaque, les utilisateurs doivent être extrêmement vigilants et toujours vérifier l’identité de leurs proches avant de transférer de l’argent en appelant directement le numéro de téléphone. Les utilisateurs ne doivent pas authentifier leur identité via des applications de messagerie ou des appels vidéo sur les plateformes de médias sociaux.

En particulier, les utilisateurs ne doivent absolument pas prendre de photos des informations de carte ni envoyer de codes de sécurité OTP via une application de messagerie, un site Web ou les envoyer à qui que ce soit (y compris à des personnes prétendant être des employés de banque).

En outre, les utilisateurs ne sont pas autorisés à fournir des informations personnelles, des documents d’identité et des informations de compte bancaire à qui que ce soit. Les banques affirment qu’elles ne demandent jamais à leurs clients de fournir de telles informations.

Source

Comment (0)