Para explotar la vulnerabilidad LeftoverLocals, un atacante debe tener acceso al sistema operativo en el dispositivo de destino. Si tiene éxito, el hacker puede extraer datos de la memoria local asignada a la GPU a la que no debería tener acceso.

Vulnerabilidad LeftoverLocals encontrada en GPU de muchas grandes marcas

Los autores del estudio demostraron cómo funciona este ataque: lanzaron un gran modelo de lenguaje LLaMA con 7 mil millones de parámetros utilizando una GPU AMD Radeon RX 7900 XT, hicieron preguntas a la IA y "escucharon" las respuestas. Los datos obtenidos coinciden casi perfectamente con la respuesta real del sistema. Lo más preocupante es que el ataque requiere menos de diez líneas de código.

Trail of Bits dijo que el verano pasado probó 11 chips de siete fabricantes de GPU en una variedad de entornos de software. La vulnerabilidad LeftoverLocals se encontró en las GPU AMD, Apple y Qualcomm, pero no se sabe si existe para las GPU Nvidia, Intel o ARM.

Un portavoz de Apple reconoció el problema y dijo que la vulnerabilidad se ha solucionado para los chips M3 y A17, lo que significa que los modelos anteriores siguen siendo vulnerables. Mientras tanto, se informa que Qualcomm está en proceso de distribuir actualizaciones de seguridad a sus clientes. En cuanto a AMD, la compañía dijo que se lanzará una actualización de software en marzo próximo que “mitigará selectivamente” la vulnerabilidad LeftoverLocals. Google también informó que ha lanzado una actualización de ChromeOS para dispositivos que ejecutan chips AMD y Qualcomm.

Sin embargo, Trail of Bits advierte que los usuarios finales pueden no tener fácil acceso a todas estas opciones de software actualizadas. Los fabricantes de chips lanzan nuevas versiones de firmware y los fabricantes de PC y componentes las implementan en sus propias versiones de software más recientes, que luego se envían al propietario final del dispositivo. Con la gran cantidad de participantes en el mercado global, coordinar las acciones de todas las partes no es fácil. Si bien LeftoverLocals requiere cierto nivel de acceso al dispositivo de destino para funcionar, los ataques modernos se realizan a lo largo de toda la cadena de vulnerabilidad, lo que hace posible que los piratas informáticos lo exploten combinando métodos.

[anuncio_2]

Enlace de origen

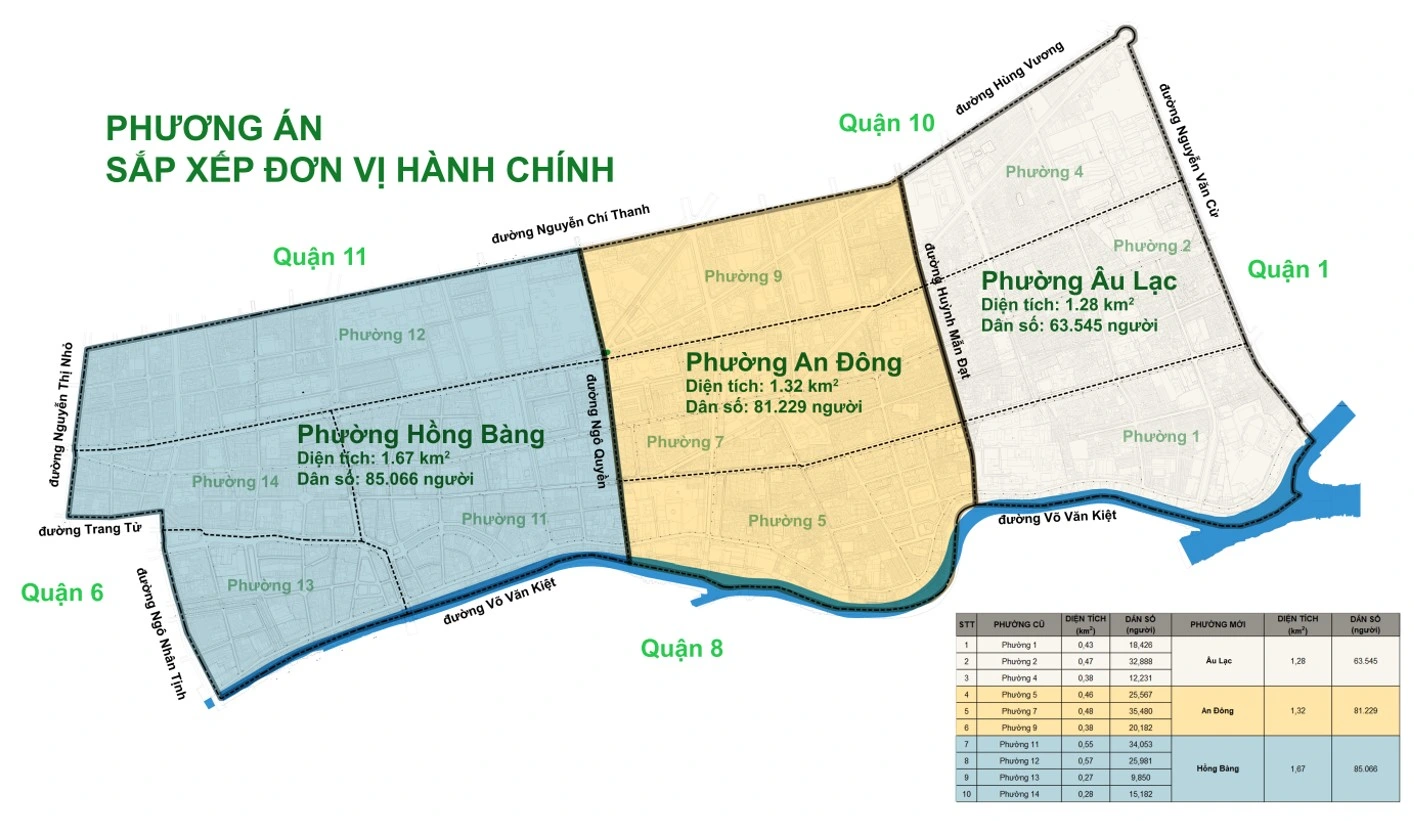

![[Foto] El Secretario General To Lam preside la tercera reunión para revisar la implementación de la Resolución No. 18-NQ/TW](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/14/10f646e55e8e4f3b8c9ae2e35705481d)

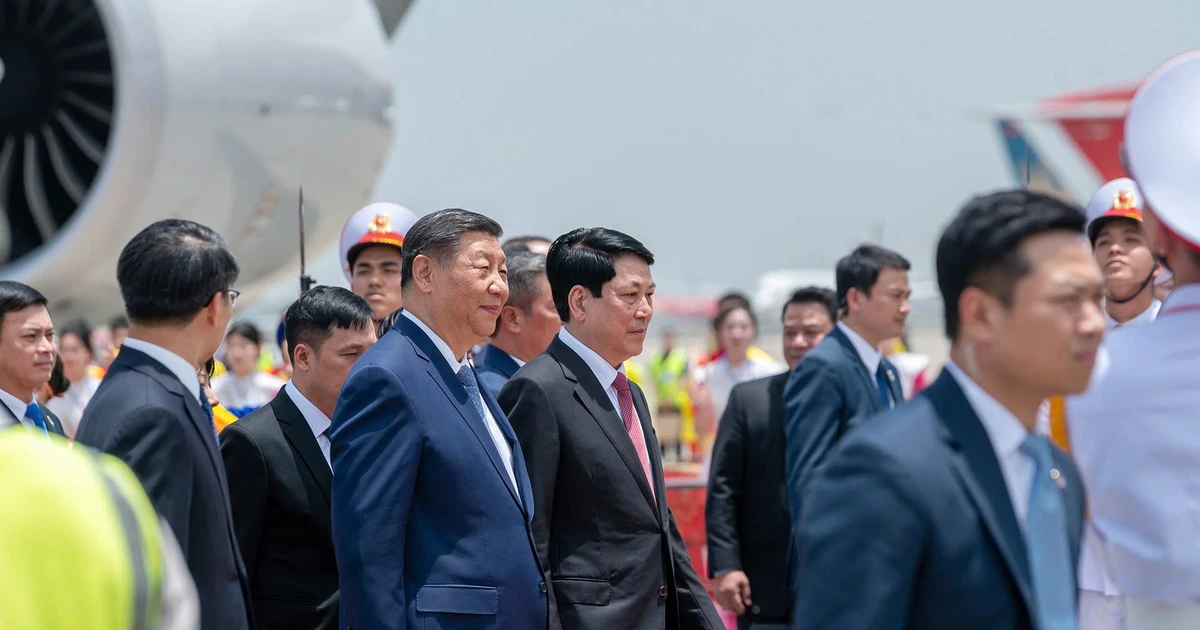

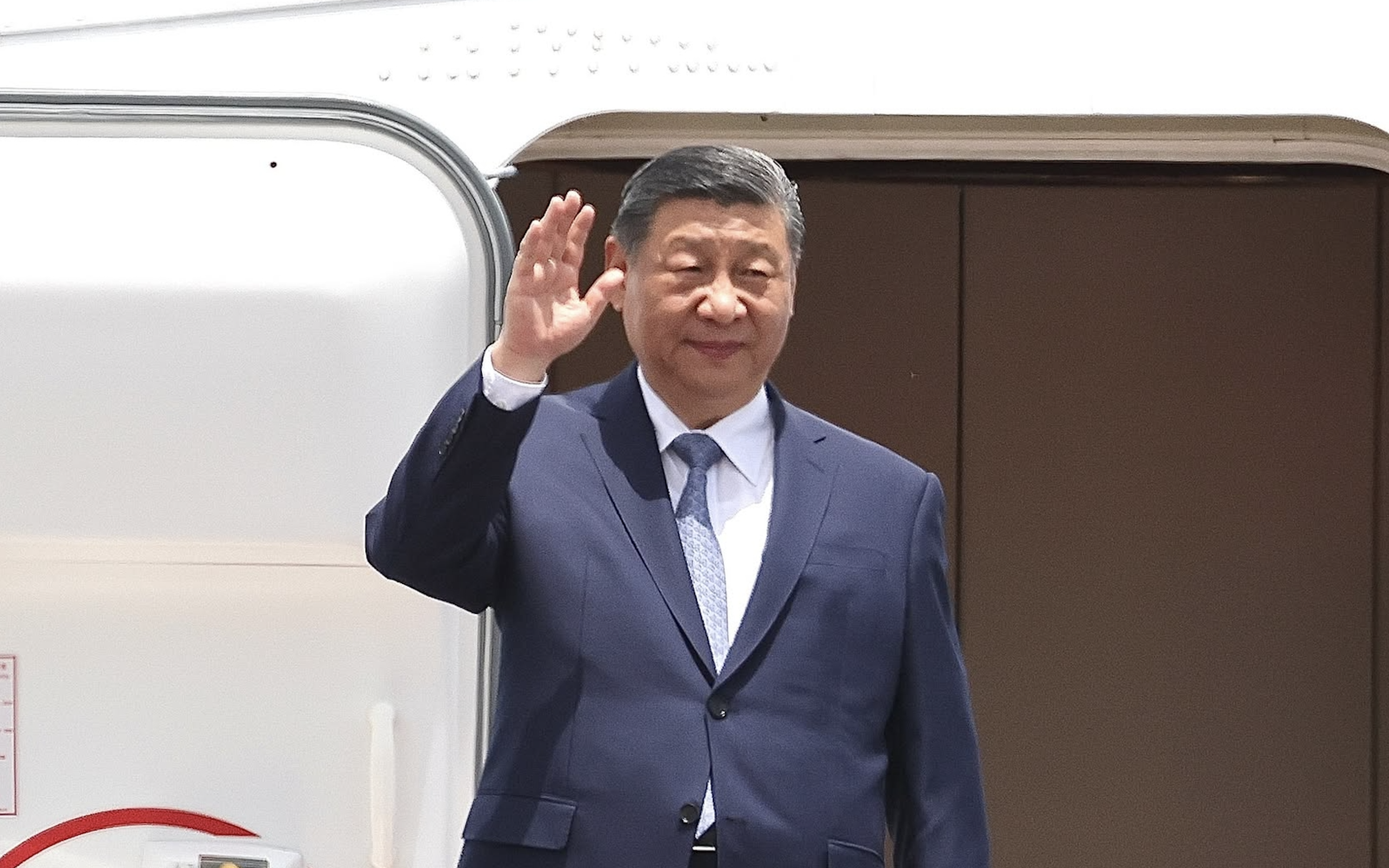

![[Foto] El Secretario General y Presidente de China, Xi Jinping, llega a Hanoi, iniciando una visita de Estado a Vietnam.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/14/9e05688222c3405cb096618cb152bfd1)

Kommentar (0)