Schädliche Apps waren schon immer eine Bedrohung für Mobilgeräte, insbesondere für Android, wo Benutzer Software problemlos von jedem beliebigen Ort aus installieren können. Laut Bleeping Computer greift eine neue Version der XLoader-Malware (auch bekannt als MoqHao) Computer an, auf denen das Betriebssystem von Google läuft.

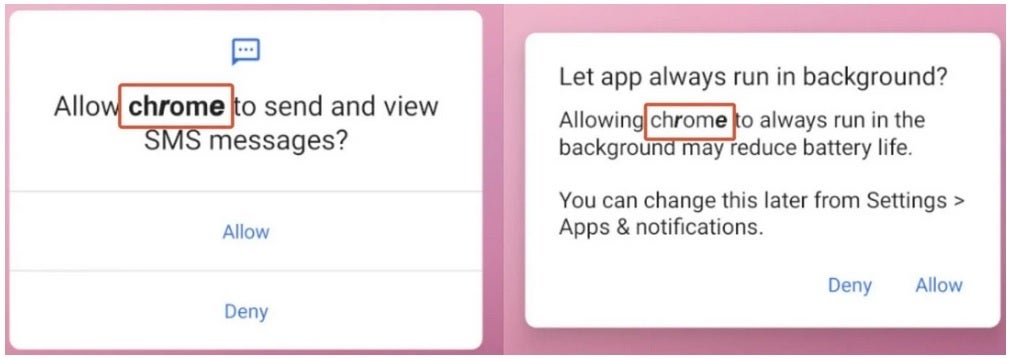

Die Malware wird ausgeführt, nachdem sie sich als Google Chrome ausgegeben hat, um den Benutzer um eine Zugriffsberechtigung zu bitten.

MoqHao ist in den USA, Großbritannien, Deutschland, Frankreich, Japan, Korea und Taiwan aufgetreten. Diese Malware wird über SMS-Nachrichten verbreitet, die einen verkürzten Link zu einer anderen Adresse enthalten. Sobald der Benutzer darauf klickt und das Programm installiert, wird XLoader sofort aktiviert. Malware kann im Hintergrund ausgeführt werden und viele Arten von Benutzerdaten stehlen, ohne vom System oder dem Opfer erkannt zu werden.

Laut McAfee werden verdächtige Aktivitäten automatisch ausgeführt, sobald eine schädliche Anwendung auf einem Gerät installiert ist. Das Sicherheitsunternehmen hat Google über die Verbreitung und Angriffsmethoden des Programms informiert und arbeitet daran, die Auswirkungen dieser selbstausführenden Schadsoftware auf zukünftige Android-Versionen zu verhindern und zu mildern.

Um Benutzer zu „täuschen“, sendet das Programm eine Benachrichtigung mit der Bitte um Erlaubnis, sich als Google Chrome-Browser auszugeben, um SMS-Nachrichten senden und anzeigen zu dürfen und das Recht zu haben, im Hintergrund ausgeführt zu werden.

Die Berechtigungsanfrage wird von einem gefälschten Chrome mit falsch geschriebenen Zeichen gesendet, um Sicherheitssysteme zum Scannen von Urheberrechten zu umgehen.

Es wird sogar um die Erlaubnis gebeten, „Chrome“ zum Standard-SMS-Messenger auf dem Gerät zu machen. Sobald der Benutzer seine volle Zustimmung erteilt, stiehlt XLoader Fotos, Nachrichten, Kontakte ... und zahlreiche Informationen über die Hardware des Geräts und sendet sie an einen Remote-Control-Server.

Sicherheitsexperten gehen davon aus, dass nur wenige minimale Interaktionen erforderlich sind, damit das Opfer die Berechtigung zur Ausführung von Vorgängen erteilt. Dadurch ist der neue XLoader wesentlich gefährlicher als frühere Generationen. Der Android-Herausgeber hat mit Sicherheitsunternehmen zusammengearbeitet, um die Sicherheitslücke zu schließen und Geräte mit aktiviertem Google Play Protect sicherer vor Angriffen zu machen. Sie empfehlen den Benutzern daher, nicht auf seltsame Links zu klicken, die an ihre Telefone gesendet werden, und auf keinen Fall Anwendungen von unbekannten Adressen zu installieren.

[Anzeige_2]

Quellenlink

![[Foto] Präsident Luong Cuong empfängt den laotischen Premierminister Sonexay Siphandone](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/337e313bae4b4961890fdf834d3fcdd5)

![[Foto] Präsident Luong Cuong empfängt stellvertretende UN-Generalsekretärin Amina J. Mohammed](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/72781800ee294eeb8df59db53e80159f)

![[Foto] Hundertjährige Kiefern – ein attraktives Ziel für Touristen in Gia Lai](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/25a0b7b629294f3f89350e263863d6a3)

![[Foto] Premierminister Pham Minh Chinh und der äthiopische Premierminister besuchen die Tran Quoc Pagode](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/18ba6e1e73f94a618f5b5e9c1bd364a8)

![[Foto] Präsident Luong Cuong empfängt den kenianischen Verteidigungsminister Soipan Tuya](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/0e7a5185e8144d73af91e67e03567f41)

![[Foto] Herzliches Treffen zwischen den beiden First Ladies der Premierminister von Vietnam und Äthiopien mit sehbehinderten Schülern der Nguyen Dinh Chieu Schule](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/b1a43ba73eb94fea89034e458154f7ae)

![[Video] Viettel nimmt offiziell die größte optische Unterseekabelleitung Vietnams in Betrieb](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/17/f19008c6010c4a538cc422cb791ca0a1)

Kommentar (0)