لا تزال عمليات سرقة معلومات الحسابات المصرفية وعمليات الاحتيال عبر الإنترنت للاستيلاء على الأموال منتشرة على الرغم من أن فيتنام نفذت العديد من اللوائح الصارمة المتعلقة بالهوية ومصادقة الحسابات المصرفية والمعاملات التي تتطلب المصادقة البيومترية. لماذا؟

وفي حديثه إلى Tuoi Tre، قال السيد Ngo Tan Vu Khanh، مدير الأعمال في شركة Kaspersky Security Company في فيتنام، إن تطبيق طرق المصادقة البيومترية مثل التعرف على الوجه وبصمات الأصابع والتعرف على الصوت يساعد في تقليل مخاطر أمن المعلومات عند إجراء معاملات عالية القيمة.

ومع ذلك، ومع تطور التكنولوجيا، لا تزال هناك نقاط ضعف محتملة وتصبح أهدافًا لمجرمي الإنترنت لاستغلالها لتنفيذ أعمال احتيالية.

الاحتيال أصبح أكثر تعقيدًا

* هل يمكنك أن تكون أكثر تحديدًا بشأن نقاط الضعف وكيف يستغلها مجرمو الإنترنت لمهاجمة الأشخاص؟

- أولاً، تظل تقنية التزييف العميق واحدة من أخطر التهديدات. يستخدم مجرمو الإنترنت الذكاء الاصطناعي لإنشاء صور وأصوات مزيفة واقعية للغاية، والتي يمكنها تجاوز بروتوكولات المصادقة بسهولة، وإجراء معاملات غير مصرح بها، وإضعاف أنظمة الأمان.

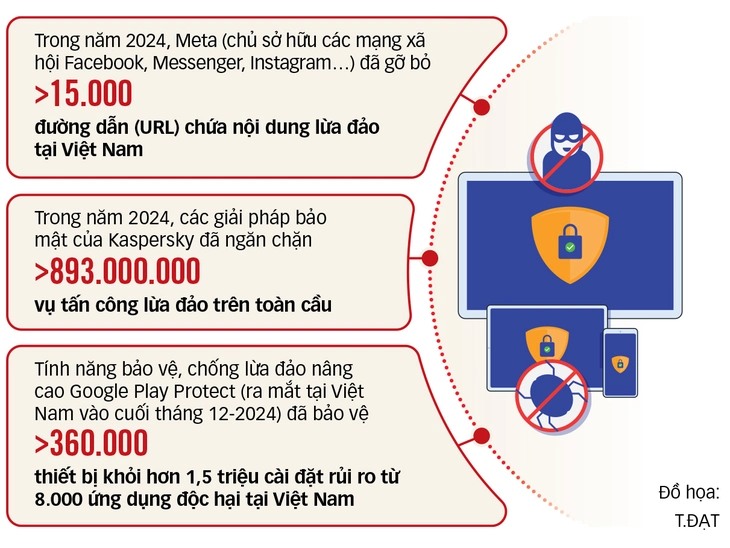

في عام 2024، سجلت كاسبرسكي حوالي 21% من رسائل التصيد الاحتيالي التي تم إنشاؤها باستخدام الذكاء الاصطناعي، مما يدل على التطور المتزايد لهذه الهجمات.

وتظل هجمات الهندسة الاجتماعية واحدة من أكثر الأساليب شيوعًا التي يستخدمها المجرمون لسرقة المعلومات الشخصية.

في كثير من الأحيان ينتحلون صفة موظفي البنوك لإقناع العملاء بالكشف عن رموز OTP وصور وثائق الهوية ومعلومات الحساب. ويقوم بعض المحتالين أيضًا بإجراء مكالمات فيديو لالتقاط صوت الضحية ووجهها، ثم استخدام هذه البيانات لإجراء معاملات احتيالية أو إنشاء حسابات وهمية.

ويقوم العديد من الأشخاص أيضًا بانتحال شخصية السلطات لتهديدهم أو التلاعب بعلم النفس لسرقة البيانات الحيوية، مما يجعل الضحايا غير قادرين على الدفاع عن أنفسهم. والبرمجيات الخبيثة تشكل أيضًا تهديدًا خطيرًا. في كثير من الأحيان، يخدع مجرمو الإنترنت المستخدمين لتحميل برامج مزيفة متخفية في شكل تطبيقات لجمع البيانات البيومترية من خلال روابط التصيد الاحتيالي.

بمجرد تثبيت البرامج الضارة بنجاح، يمكن للمتسللين التحكم عن بعد ومراقبة أنشطة الضحية وسرقة البيانات الحيوية الحساسة، بما في ذلك صور الوجه ومقاطع الفيديو. يمكن استغلال هذه المعلومات المسروقة لتجاوز أنظمة المصادقة، مما يمهد الطريق لإجراء معاملات مالية غير مصرح بها باستخدام هويات بيومترية مزيفة.

ليس من السهل منع ذلك تمامًا

* مع تحديد هوية المستخدم الحالي، يجب أن يكون من الأسهل اكتشاف المحتالين الذين يسرقون الأموال من الحسابات المصرفية، سيدي؟

- يعد التحقيق في عمليات الاحتيال عبر الإنترنت مشكلة صعبة حيث أصبحت أساليب الاختراق متطورة بشكل متزايد وغير قابلة للتنبؤ. يستغل مجرمو الإنترنت عدم الكشف عن هوية المستخدمين وسرعتهم ويستخدمون مجموعة متنوعة من التكتيكات الاحتيالية مثل هجمات التصيد الاحتيالي وتوزيع البرامج الضارة وبرامج الفدية وبرامج الفدية.

ويقوم المحتالون بسرقة الأموال والهجوم باستخدام أساليب الهندسة الاجتماعية لخداع الضحايا، مع إخفاء هوياتهم بطريقة متطورة.

إن ميزة المعاملات عبر الإنترنت هي السرعة، ولكن هذا يصبح أداة تساعد المجرمين على توزيع الأموال المسروقة بسهولة قبل أن تتمكن السلطات من التدخل.

علاوة على ذلك، لتجنب تعقبهم، فإنهم يقومون باستمرار بمحو الآثار الرقمية، مما يجعل من الصعب للغاية متابعة الأدلة.

وعلى وجه الخصوص، عندما يعمل المجرمون عبر الحدود، فإن تحديد هويتهم وتحديد مكانهم واعتقالهم يصبح أكثر صعوبة لأنهم يستطيعون الاستفادة من الثغرات القانونية بين البلدان للتهرب من المسؤولية وعدم ترك أي أدلة وراءهم.

* هل هناك أي تحديات أخرى إلى جانب الفجوات التكنولوجية المذكورة أعلاه؟

- هناك حاجز آخر يأتي من نفسية الضحية نفسها. ويتردد كثير من الناس في الإبلاغ عن الجرائم بسبب الخوف أو الانتقام، مما يؤدي دون قصد إلى إبطاء عملية جمع الأدلة والتسبب في العديد من العقبات أمام التحقيق.

وهذه هي الثغرة التي تخلق الظروف لاستمرار الجريمة في الازدهار، الأمر الذي يتطلب تنسيقاً أوثق بين الأفراد والمؤسسات المالية ووكالات إنفاذ القانون لتحسين فعالية منع الجرائم ذات التقنية العالية.

* هل من الممكن منع عمليات الاحتيال على الحسابات المصرفية والمحافظ الإلكترونية بشكل كامل؟

- مع تطور التكنولوجيا، أصبحت عمليات الاحتيال أكثر تعقيدًا، لذلك يجب أن نكون دائمًا يقظين ضد عمليات الاحتيال الجديدة. ومع ذلك، هناك علامة إيجابية تتمثل في أن معظم المؤسسات المالية تتبنى بشكل متزايد تدابير أمنية متقدمة، وتتضمن طبقات متعددة من الدفاع الحديث مثل المصادقة البيومترية، والذكاء الاصطناعي للكشف عن الاحتيال، وتكنولوجيا البلوك تشين.

لقد أثبتت هذه الحلول فعاليتها الكبيرة في تقليل المخاطر الأمنية وحماية المستخدمين بشكل أفضل.

دمج الذكاء الاصطناعي لمكافحة الاحتيال

* هل يمكن للذكاء الاصطناعي مساعدة السلطات في تعقب المحتالين الذين استولوا على أموال من الحسابات المصرفية والمحافظ الإلكترونية لأشخاص آخرين على الفور، يا سيدي؟

- على الرغم من أن الذكاء الاصطناعي لا يستطيع القضاء على الاحتيال المالي بشكل كامل، إلا أنه لا يزال أداة قوية للمساعدة في منع التهديدات والاستجابة السريعة لها. بفضل قدرتها على تحليل كميات هائلة من البيانات، يمكن للذكاء الاصطناعي اكتشاف الشذوذ والسلوك الاحتيالي في الوقت الفعلي، مما يساعد المؤسسات المالية على التدخل بسرعة.

ومع ذلك، لا تزال هناك العديد من العقبات التي تحول دون تعقب الجرائم الإلكترونية على الفور، بما في ذلك: عدم الكشف عن هوية بعض المعاملات الرقمية، وشعبية المنصات المالية اللامركزية، والتحديات القانونية في التعامل مع الجرائم المالية عبر الحدود.

ومن ثم، من أجل البقاء في صدارة الجرائم الإلكترونية، يتعين على الحكومات والشركات الاستثمار بكثافة في ابتكار الذكاء الاصطناعي، وتحسين الأطر القانونية، والحفاظ على التدابير الوقائية المنتظمة.

* برأيك ما هي مسؤولية الجهات المعنية في كشف ومنع عمليات الاحتيال لسرقة معلومات الحسابات المصرفية والاستيلاء على الأموال اليوم؟

- في مواجهة التهديدات المتطورة بشكل متزايد، تحتاج المؤسسات المالية إلى تحسين قدراتها على الدفاع عن النفس بشكل استباقي والحفاظ على اليقظة المستمرة. تحتاج السلطات إلى زيادة الوعي بشأن عمليات الاحتيال الشائعة، وإجراءات الوقاية، وكيفية الاستجابة عند مواجهة عمليات الاحتيال.

تقوم المنظمات بمراقبة المعاملات بشكل منتظم للكشف الفوري عن أي خلل ومنع السلوك الاحتيالي بسرعة. تحتاج الشركات إلى زيادة تدريب موظفيها على الأمن السيبراني لمنع الهجمات باستخدام أساليب الهجوم غير التقنية.

يحتاج مسؤولو أنظمة الشبكة إلى التحقق بانتظام وتثبيت تحديثات جديدة لإصلاح الثغرات الأمنية؛ تنفيذ حلول أمنية متقدمة يمكنها اكتشاف التشوهات في البريد الإلكتروني، مثل أنماط النص الغريبة

أو البيانات الوصفية المشبوهة؛ وفي الوقت نفسه، قم بتحديث المعلومات حول أحدث التهديدات حتى يتمكن خبراء الأمن السيبراني من التعامل بشكل استباقي مع مخاطر الهجوم...

نصائح لحماية نفسك من عمليات الاحتيال عبر الإنترنت

- الحد من تنزيل وتثبيت التطبيقات من مصادر غير موثوقة، وتحديث البرامج بانتظام بأحدث التحديثات لضمان أقصى قدر من أمان الجهاز.

- استخدم دائمًا معلومات تسجيل دخول منفصلة لكل حساب مصرفي لتحقيق أقصى قدر من الأمان وتقليل مخاطر الاختراق.

- كن حذرًا بشأن طلبات المعلومات الشخصية من الغرباء وقلل من مشاركة المعلومات الشخصية بأي شكل من الأشكال.

- كن حذرًا عند النقر على أي روابط من مصادر غير معروفة أو إعلانات مشبوهة عبر الإنترنت.

- لا تشارك معلومات حسابك أو كلمة المرور أو رمز OTP مع أي شخص أبدًا.

- تمكين المصادقة متعددة العوامل أو المصادقة البيومترية لتعزيز أمان الجهاز.

- قم بفحص كشوفات حسابك البنكي وكشوفات بطاقتك الائتمانية بشكل دوري، وأبلغ البنك فورًا في حالة اكتشاف أي معاملات غير عادية.

- إنشاء كلمات مرور قوية وفريدة من نوعها مع مزيج من الأحرف الصغيرة والكبيرة والأرقام وعلامات الترقيم والأحرف الخاصة؛ يمكنك أيضًا زيادة الأمان عن طريق إعداد المصادقة الثنائية.

المصدر: https://tuoitre.vn/tang-dung-ai-ngan-lua-dao-truc-tuyen-2025030408103071.htm

![[صورة] ابتسامات الأطفال - الأمل بعد كارثة الزلزال في ميانمار](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/14/9fc59328310d43839c4d369d08421cf3)

![[صورة] صور مؤثرة تم إعادة إنتاجها في برنامج "موارد من أجل النصر"](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/14/99863147ad274f01a9b208519ebc0dd2)

![[صورة] افتتاح الدورة الـ44 للجنة الدائمة للجمعية الوطنية](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/14/03a1687d4f584352a4b7aa6aa0f73792)

![[صورة] رئيس الجمعية الوطنية تران ثانه مان يحضر حفل الاحتفال بالذكرى السنوية الـ1015 لتتويج الملك لي تاي تو](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/13/6d642c7b8ab34ccc8c769a9ebc02346b)

تعليق (0)