Процесс цифровой трансформации — это прорывная возможность для бизнеса. Наряду с этим процессом они сталкиваются со множеством рисков вторжения и кражи данных. Чтобы адаптироваться к рискам в постоянно меняющемся обществе, предприятиям необходимо обеспечить безопасность сетей, способствуя обеспечению устойчивости по отношению к развитым платформам.

Обнаружены тысячи уязвимостей безопасности

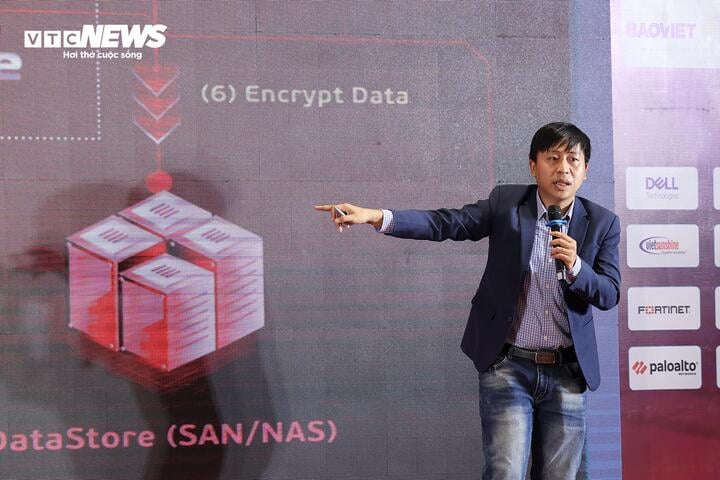

На семинаре «Реагирование и восстановление системы после катастрофы», проведенном 13 ноября Альянсом информационной безопасности CYSEEX, г-н Чан Куанг Хунг, заместитель директора Департамента информационной безопасности ( Министерство информации и коммуникаций ), дал оценку: « В последние годы учения перешли от пассивного к реальному упражнению. В ходе учений было обнаружено множество уязвимостей, что способствовало раннему предупреждению и раннему обнаружению, что позволило системе стать все более и более безопасной».

В ближайшее время учения будут сосредоточены на возможностях реагирования и гибких возможностях восстановления. С 2024 года испытания систем проводиться не будут, а основное внимание будет уделяться обучению персонала, что является ключевым фактором обеспечения информационной безопасности. Будут проводиться более глубокие и реалистичные испытания.

Представитель Департамента информационной безопасности также привел статистику, что в 2023 году было организовано более 100 учений, в которых приняли участие многие министерства, отрасли и предприятия. Было обнаружено до 1200 уязвимостей высокого и критического уровня (548 критических, 366 высоких). В случае, если эти 1200 уязвимостей будут обнаружены хакерами первыми, риск потери данных и разрушения системы будет очень велик.

Г-н Чан Куанг Хунг - заместитель директора Департамента информационной безопасности (Министерство информации и коммуникаций).

Подготовка к реагированию на инциденты кибербезопасности и восстановлению после них имеет решающее значение для обеспечения безопасности и устойчивости информационных систем к все более изощренным и опасным атакам.

Серия недавних атак с использованием программ-вымогателей была направлена против частных лиц и предприятий во Вьетнаме. Статистика показывает, что в 2023 году вредоносным ПО было заражено более 745 000 устройств, что привело к убыткам в размере 716 миллионов долларов.

В частности, программы-вымогатели как услуга (RaaS) — это тип вредоносного ПО, который предоставляет вредоносное ПО как услугу с быстро растущим разделением прибыли, что становится серьезной угрозой, наносящей большой ущерб бизнесу и обществу...

Г-н Нгуен Суан Хоанг, председатель CYSEEX Alliance.

Председатель Альянса CYSEEX, заместитель председателя Совета директоров акционерного общества MISA г-н Нгуен Суан Хоанг сообщил, что под девизом «лучшая защита — это упреждающее нападение» в 2024 году альянс успешно организовал 9 учений по 18 важным информационным системам членов альянса.

За последние 2 года мы стали свидетелями серии кибератак, в частности атак с использованием программ-вымогателей. Атаки не только наносят ущерб информационной безопасности, но и нарушают работу предприятий, нанося огромный ущерб финансам, репутации и престижу предприятий.

«Перед лицом этих опасностей подготовка и повышение способности реагировать на катастрофы и восстанавливать систему после них являются неотложной задачей», — поделился г-н Хоанг.

Каждый бизнес — это цель

Г-н Нгуен Конг Куонг, директор центра SOC компании Viettel Cyber Security, отметил, что многие представители малого бизнеса по-прежнему очень стесняются, когда думают, что не станут целью хакерских группировок.

«Многие предприятия думают, что если они не относятся к сектору экономики или не являются крупными, хакеры не обратят на них внимания. Однако любая отрасль или компания любого размера в конечном итоге станет объектом атаки.

«Атакующие группы, которые не вложили достаточно средств, будут выбирать в качестве своей мишени малый бизнес, чтобы легче было атаковать и проникать в него, в то время как крупные атакующие группы с высокими операционными расходами часто выбирают для атак крупные компании, чтобы получить от них больше денег», — поделился г-н Нгуен Конг Куонг.

Г-н Нгуен Конг Куонг – директор SOC-центра – компании Viettel Cyber Security.

По статистике, в среднем злоумышленникам требуется до 275 дней, чтобы проникнуть в систему и быть обнаруженными. Однако это лишь среднее число. Для обнаружения некоторых систем требуется несколько лет.

На самом деле, в системах безопасности крупных компаний по всему миру были обнаружены уязвимости, и они подверглись взлому. Это показывает, что необходимо уделять внимание управлению уязвимостями и пробелами в системе безопасности.

Г-н Куонг также указал на 5 распространенных уязвимостей многих популярных предприятий, таких как отсутствие тестирования уязвимостей безопасности для самостоятельно разработанных или переданных на аутсорсинг приложений и программного обеспечения; Использую сторонние операционные системы и приложения, но не обновляю регулярно исправления.

Высокопривилегированным учетным записям назначено слишком много ненужных прав или сотрудник уволился, но компания не возвращает учетную запись; Настройте серверную систему в одной сети, легко получите доступ к серверам одновременно и, наконец, в случае, если многие системы выполняют резервное копирование данных в режиме онлайн, при атаке все эти данные будут немедленно зашифрованы.

Г-н Ле Конг Фу, заместитель директора VNCERT.

На семинаре заместитель директора VNCERT г-н Ле Конг Фу рассказал, что технологии безопасности имеют много ограничений, поскольку методы и действия атак меняются очень быстро и их трудно обнаружить из-за шифрования.

Первое, что нужно сделать, когда субъекты атакуют систему, — отключить систему оповещения на устройствах мониторинга, поэтому нам необходимо заблаговременно отреагировать на инцидент до того, как он произойдет, чтобы атака не переросла в катастрофу, особенно в подразделениях с большими системными платформами.

Контроль всей информационной системы злоумышленников занимает много времени, иногда недели или годы. Процесс «охоты» за угрозами повышает идентификацию и сокращает время «пребывания» злоумышленников в системе.

Г-н Фу также подчеркнул важность Threat Hunting в обнаружении потенциальных угроз безопасности.

Это упреждающий метод поиска вредоносных признаков без опоры на предварительные предупреждения, позволяющий преодолеть ограничения традиционных технологий защиты.

Threat Hunting сокращает время, в течение которого угроза может существовать в системе, одновременно повышая способность быстро реагировать на все более сложные кибератаки.

Источник

![[Фото] Готовы к главным соревнованиям по вьетнамскому настольному теннису](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/18/9c547c497c5a4ade8f98c8e7d44f5a41)

![[Фото] Многие молодые люди терпеливо выстраивались в очередь под палящим солнцем, чтобы получить специальное приложение от газеты Nhan Dan.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/18/6f19d322f9364f0ebb6fbfe9377842d3)

![[Фото] Лидеры партии и государства посещают специальную художественную программу «Ты — Хо Ши Мин»](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/18/6895913f94fd4c51aa4564ab14c3f250)

Комментарий (0)