របាយការណ៍វិភាគ LockBit 3.0 Ransomware ត្រូវបានចេញផ្សាយ

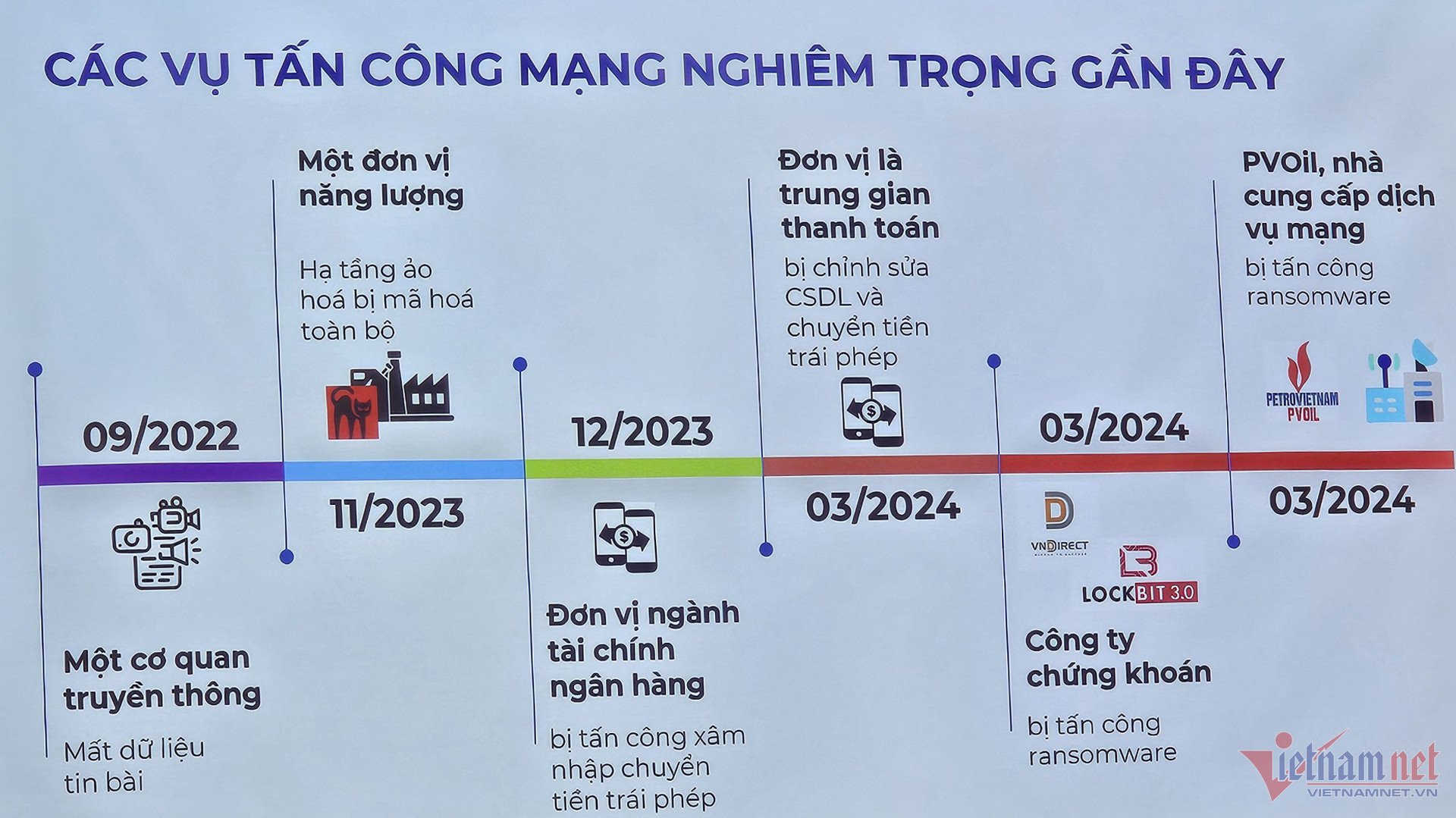

ក្នុងរយៈពេល 3 សប្តាហ៍ចាប់ពីថ្ងៃទី 24 ខែមីនាដល់សប្តាហ៍ដំបូងនៃខែមេសាឆ្នាំនេះ អ៊ិនធឺណិតរបស់វៀតណាមបានកត់ត្រាការវាយប្រហារតាមគោលដៅជាប់ៗគ្នាក្នុងទម្រង់ជា ransomware លើសហគ្រាសវៀតណាមធំៗដែលកំពុងប្រតិបត្តិការលើវិស័យសំខាន់ៗដូចជា ហិរញ្ញវត្ថុ សន្តិសុខ ថាមពល ទូរគមនាគមន៍ជាដើម។

ក្នុងដំណើរការវិភាគ និងស៊ើបអង្កេតមូលហេតុ និងក្រុមមុខវិជ្ជាដែលវាយប្រហារប្រព័ន្ធព័ត៌មានរបស់សហគ្រាសវៀតណាមនាពេលថ្មីៗនេះ អាជ្ញាធរបានរកឃើញថាឧប្បត្តិហេតុទាំងនេះជាផលិតផលរបស់ក្រុមវាយប្រហារផ្សេងៗគ្នាដូចជា LockBit, BlackCat, Mallox... ជាពិសេសជាមួយនឹងការវាយប្រហារ ransomware លើប្រព័ន្ធ VNDIRECT នៅម៉ោង 10:00 ព្រឹក អាជ្ញាធរវៀតណាមបានអ៊ិនគ្រីបទិន្នន័យទាំងអស់ក្នុង 24 មិនា បានបញ្ចូលក្រុម LockBit ជាមួយនឹងមេរោគ LockBit 3.0 ថាជាអ្នកនៅពីក្រោយឧប្បត្តិហេតុនេះ។

នៅជុំវិញពិភពលោក ក្រុម LockBit បានចាប់ផ្តើមការវាយប្រហារ ransomware ជាច្រើនដែលផ្តោតលើអាជីវកម្ម និងអង្គការធំៗ។ ជាឧទាហរណ៍ ក្នុងឆ្នាំ 2023 ក្នុងខែមិថុនា និងខែតុលា រៀងគ្នា ក្រុម ransomware ដ៏ល្បីល្បាញនេះបានវាយប្រហារក្រុមហ៊ុន Semiconductor Manufacturing TSMC (តៃវ៉ាន់ ប្រទេសចិន) និងក្រុមហ៊ុនបច្ចេកវិទ្យាព័ត៌មាន និងសេវាកម្ម CDW ជាមួយនឹងចំនួនទឹកប្រាក់លោះទិន្នន័យដែលក្រុម Lockbit តម្រូវឱ្យអាជីវកម្មបង់ប្រាក់រហូតដល់ 70 ទៅ 80 លានដុល្លារ។

ដោយមានបំណងចង់ជួយភ្នាក់ងារ អង្គការ និងអាជីវកម្មក្នុងប្រទេសវៀតណាមឱ្យយល់កាន់តែច្បាស់អំពីកម្រិតគ្រោះថ្នាក់ និងវិធីការពារ និងកាត់បន្ថយហានិភ័យពីការវាយប្រហារដោយមេរោគ ransomware ជាទូទៅក៏ដូចជាការវាយប្រហារដោយក្រុម LockBit មជ្ឈមណ្ឌលតាមដានសន្តិសុខតាមអ៊ីនធឺណិតជាតិ - NCSC ក្រោមនាយកដ្ឋានសន្តិសុខព័ត៌មាន (ក្រសួងព័ត៌មាន និងទំនាក់ទំនង) ទើបតែបានសំយោគប្រភពព័ត៌មានដែលបានចេញផ្សាយនៅលើ 'LockBit Report on'0.0.

ក្រុម ransomware ដ៏គ្រោះថ្នាក់បំផុតរបស់ពិភពលោក

របាយការណ៍ថ្មីដែលធ្វើឡើងដោយ NCSC ផ្តោតលើការផ្តល់នូវខ្លឹមសារសំខាន់ៗចំនួន 4 រួមមានៈ ព័ត៌មានអំពីក្រុមវាយប្រហារ LockBit ransomware ។ ចង្កោម LockBit សកម្ម។ បញ្ជីនៃសូចនាករការវាយប្រហារតាមអ៊ីនធឺណិតទាក់ទងនឹង LockBit 3.0 ត្រូវបានកត់សម្គាល់។ វិធីការពារ និងកាត់បន្ថយហានិភ័យពីការវាយប្រហារ ransomware ។

ដោយបញ្ជាក់ LockBit ជាក្រុម ransomware ដ៏គ្រោះថ្នាក់បំផុតមួយនៅក្នុងពិភពលោក របាយការណ៍ NCSC ក៏បាននិយាយផងដែរថា ចាប់តាំងពីការបង្ហាញខ្លួនលើកដំបូងក្នុងឆ្នាំ 2019 LockBit បានធ្វើការវាយលុកជាច្រើនដែលផ្តោតលើអាជីវកម្ម និងអង្គការក្នុងវិស័យផ្សេងៗគ្នាជាច្រើន។ ក្រុមនេះដំណើរការក្រោមគំរូ 'Ransomware-as-a-Service (RaaS)' ដែលអនុញ្ញាតឱ្យតួអង្គគំរាមកំហែងដាក់ពង្រាយ ransomware និងចែករំលែកប្រាក់ចំណេញជាមួយអ្នកដែលនៅពីក្រោយសេវាកម្មនេះ។

គួរកត់សម្គាល់ថានៅក្នុងខែកញ្ញាឆ្នាំ 2022 កូដប្រភពនៃ LockBit 3.0 រួមទាំងឈ្មោះមួយចំនួនដែលអាចត្រូវបានប្រើដើម្បីបង្កើត ransomware នេះត្រូវបានលេចធ្លាយដោយបុគ្គលម្នាក់ដែលមានឈ្មោះថា 'ali_qushji' នៅលើវេទិកា X (អតីត Twitter) ។ ការលេចធ្លាយនេះបានអនុញ្ញាតឱ្យអ្នកជំនាញវិភាគបន្ថែមទៀតនូវគំរូ ransomware LockBit 3.0 ប៉ុន្តែចាប់តាំងពីពេលនោះមក តួអង្គគំរាមកំហែងបានបង្កើតរលកនៃវ៉ារ្យ៉ង់ ransomware ថ្មីដោយផ្អែកលើកូដប្រភព LockBit 3.0 ។

រួមជាមួយនឹងការវិភាគវិធីសាស្រ្តនៃការវាយប្រហារនៃក្រុម ransomware LockBit សកម្មដូចជា TronBit, CriptomanGizmo ឬ Tina Turnet របាយការណ៍ NCSC ក៏ផ្តល់ឱ្យភ្នាក់ងារនូវបញ្ជីនៃសូចនាករការវាយប្រហារតាមអ៊ីនធឺណិតទាក់ទងនឹង LockBit 3.0 ដែលត្រូវបានកត់ត្រាទុក។ អ្នកជំនាញ NCSC បាននិយាយថា "យើងនឹងបន្តធ្វើបច្ចុប្បន្នភាពព័ត៌មានសូចនាករ IOC នៅលើទំព័រ alert.khonggianmang.vn នៃវិបផតថលអ៊ីនធឺណេតជាតិ" ។

ផ្នែកសំខាន់ជាពិសេសដែលបានលើកឡើងនៅក្នុង 'LockBit 3.0 Ransomware Analysis Report' គឺជាភ្នាក់ងារណែនាំ អង្គការ និងអាជីវកម្មអំពីវិធីការពារ និងកាត់បន្ថយហានិភ័យពីការវាយប្រហារដោយ ransomware ។ កំណត់ចំណាំសំខាន់ៗដើម្បីគាំទ្រអង្គភាពក្នុងប្រទេសវៀតណាមក្នុងការទប់ស្កាត់ និងឆ្លើយតបទៅនឹងការវាយប្រហារ ransomware ត្រូវបានបញ្ជាក់ដោយនាយកដ្ឋានសន្តិសុខព័ត៌មាននៅក្នុង 'សៀវភៅណែនាំស្តីពីវិធានការមួយចំនួនដើម្បីការពារ និងកាត់បន្ថយហានិភ័យពីការវាយប្រហារ ransomware' ដែលបានចេញផ្សាយនៅថ្ងៃទី 6 ខែមេសា ហើយបន្តត្រូវបានណែនាំសម្រាប់ការអនុវត្តដោយអ្នកជំនាញ NCSC ។

យោងតាមអ្នកជំនាញ ការវាយប្រហារ ransomware នាពេលបច្ចុប្បន្ននេះ ច្រើនតែចាប់ផ្តើមពីភាពទន់ខ្សោយផ្នែកសុវត្ថិភាពរបស់ភ្នាក់ងារ ឬអង្គការ។ អ្នកវាយប្រហារជ្រៀតចូលប្រព័ន្ធ រក្សាវត្តមាន ពង្រីកលទ្ធភាពរបស់ពួកគេ គ្រប់គ្រងហេដ្ឋារចនាសម្ព័ន្ធ IT របស់អង្គការ និងធ្វើឱ្យប្រព័ន្ធនេះខ្វិន ដោយមានគោលបំណងបង្ខំឱ្យអង្គការជនរងគ្រោះពិតប្រាកដបង់ប្រាក់លោះ ប្រសិនបើពួកគេចង់ទាញយកទិន្នន័យដែលបានអ៊ិនគ្រីបឡើងវិញ។

ចែករំលែកជាមួយអ្នកយកព័ត៌មាន VietNamNet នៅពេលការវាយប្រហារលើប្រព័ន្ធ VNDIRECT បានកើតឡើងកាលពី 5 ថ្ងៃមុន តាមទស្សនៈរបស់អង្គភាពដែលចូលរួមក្នុងការសម្របសម្រួលសកម្មភាពឆ្លើយតបឧប្បត្តិហេតុ អ្នកតំណាងនាយកដ្ឋានសន្តិសុខព័ត៌មានបានអត្ថាធិប្បាយថា៖ ឧបទ្ទវហេតុនេះគឺជាមេរៀនសំខាន់ដើម្បីលើកកម្ពស់ការយល់ដឹងអំពីសុវត្ថិភាពបណ្តាញ និងសន្តិសុខរបស់អង្គភាព និងអាជីវកម្មនៅក្នុងប្រទេសវៀតណាម។

ដូច្នេះ ភ្នាក់ងារ អង្គការ និងអាជីវកម្ម ជាពិសេសអ្នកដែលកំពុងប្រតិបត្តិការលើវិស័យសំខាន់ៗដូចជា ហិរញ្ញវត្ថុ ធនាគារ សន្តិសុខ ថាមពល ទូរគមនាគមន៍ ជាដើម ចាំបាច់ត្រូវពិនិត្យ និងពង្រឹងទាំងប្រព័ន្ធសន្តិសុខ និងបុគ្គលិកវិជ្ជាជីវៈដែលមានស្រាប់ ហើយទន្ទឹមនឹងនោះត្រូវរៀបចំផែនការឆ្លើយតបឧបទ្ទវហេតុ។

តំណាងនាយកដ្ឋានសន្តិសុខព័ត៌មានបានសង្កត់ធ្ងន់ថា "អង្គការត្រូវតែគោរពយ៉ាងតឹងរឹងនូវបទប្បញ្ញត្តិ តម្រូវការ និងគោលការណ៍ណែនាំស្តីពីសុវត្ថិភាពព័ត៌មាន និងសុវត្ថិភាពបណ្តាញដែលត្រូវបានចេញ។ នេះគឺជាការទទួលខុសត្រូវរបស់ស្ថាប័ន និងសហគ្រាសនីមួយៗដើម្បីការពារខ្លួន និងអតិថិជនរបស់ពួកគេពីការវាយប្រហារតាមអ៊ីនធឺណិតដែលអាចកើតមាន" ។

| LockBit ransomware ត្រូវបានគេស្គាល់ជាលើកដំបូងថា ABCD បន្ទាប់ពីផ្នែកបន្ថែមឯកសារដែលបានអ៊ិនគ្រីប ហើយបន្ទាប់ពីពីរបីខែ វ៉ារ្យ៉ង់នៃ ABCD បានបង្ហាញខ្លួនជាមួយនឹងឈ្មោះបច្ចុប្បន្ន Lockbit ។ មួយឆ្នាំក្រោយមក ក្រុមនេះបានចេញផ្សាយកំណែអាប់ដេត LockBit 2.0 (ត្រូវបានគេស្គាល់ផងដែរថាជា LockBit Red) ដែលរួមបញ្ចូលមេរោគរួមបញ្ចូលគ្នាមួយទៀតហៅថា StealBit ជាមួយនឹងគោលបំណងលួចទិន្នន័យរសើប។ LockBit 3.0 ដែលត្រូវបានគេស្គាល់ថា LockBit Black គឺជាកំណែចុងក្រោយបំផុតដែលនឹងមកដល់ក្នុងឆ្នាំ 2022 ជាមួយនឹងមុខងារថ្មីៗ និងបច្ចេកទេសការគេចវេសពីសុវត្ថិភាពដែលប្រសើរឡើង។ |

ហេតុអ្វីបានជាប្រព័ន្ធ PVOIL អាចងើបឡើងវិញយ៉ាងឆាប់រហ័សបន្ទាប់ពីការវាយប្រហារ ransomware?

បង្កើតវប្បធម៌សុវត្ថិភាព ដើម្បីបង្កើនការការពារប្រឆាំងនឹងការវាយប្រហារ ransomware

ការបង់ប្រាក់លោះសម្រាប់ទិន្នន័យនឹងលើកទឹកចិត្តពួក Hacker ឱ្យបង្កើនការវាយប្រហារ ransomware

ប្រភព

![[រូបថត] អគ្គលេខាបក្ស To Lam ទទួលជួបឯកអគ្គរដ្ឋទូតរុស្ស៊ីប្រចាំនៅវៀតណាម](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/2/b486192404d54058b15165174ea36c4e)

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ទទួលជួបឧបនាយករដ្ឋមន្ត្រី នៃសាធារណរដ្ឋបេឡារុស Anatoly Sivak](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/2/79cdb685820a45868602e2fa576977a0)

![[រូបថត] នាយករដ្ឋមន្ត្រី Pham Minh Chinh ទទួលនាយកប្រតិបត្តិនៃក្រុមហ៊ុន Standard Chartered Group](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/2/125507ba412d4ebfb091fa7ddb936b3b)

![[វីដេអូ] ពិធីប្រគល់រង្វាន់នៃការប្រកួត "ប្រទេសដាណឺម៉ាកនៅក្នុងភ្នែករបស់អ្នក 2024"](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/2/5204aa8890024b2e932f28393f139f27)

Kommentar (0)