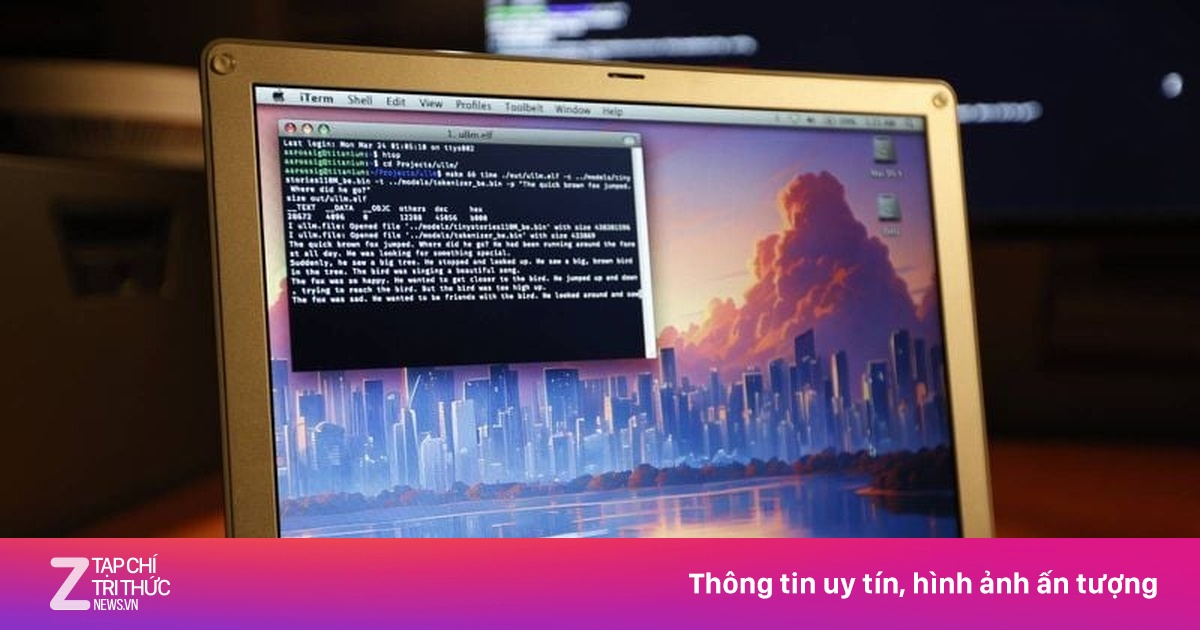

ទម្រង់ថ្មីនៃការវាយប្រហារបន្លំកំពុងកើនឡើង

ការផ្ទៀងផ្ទាត់ពីរកត្តាបានក្លាយទៅជាលក្ខណៈសុវត្ថិភាពស្តង់ដារនៅក្នុងសុវត្ថិភាពតាមអ៊ីនធឺណិត។ ទម្រង់បែបបទនេះតម្រូវឱ្យអ្នកប្រើប្រាស់ផ្ទៀងផ្ទាត់អត្តសញ្ញាណរបស់ពួកគេជាមួយនឹងជំហានទីពីរនៃការផ្ទៀងផ្ទាត់ ជាធម្មតាពាក្យសម្ងាត់តែម្តង (OTP) ដែលបានផ្ញើតាមរយៈសារអត្ថបទ អ៊ីមែល ឬកម្មវិធីផ្ទៀងផ្ទាត់។

ស្រទាប់សុវត្ថិភាពបន្ថែមនេះមានគោលបំណងការពារគណនីរបស់អ្នកប្រើ ទោះបីជាពាក្យសម្ងាត់របស់ពួកគេត្រូវបានលួចក៏ដោយ។ ទោះជាយ៉ាងណាក៏ដោយ អ្នកបោកប្រាស់បានប្រើវិធីសាស្ត្រស្មុគ្រស្មាញដើម្បីបញ្ឆោតអ្នកប្រើប្រាស់ឱ្យបង្ហាញ OTPs ទាំងនេះ ដែលអនុញ្ញាតឱ្យពួកគេឆ្លងកាត់ការការពារ 2FA តាមរយៈ OTP bots ។

OTP Bot គឺជាឧបករណ៍ស្មុគ្រស្មាញដែលប្រើដោយអ្នកបោកប្រាស់ដើម្បីស្ទាក់ចាប់លេខកូដ OTP តាមរយៈការវាយប្រហារផ្នែកវិស្វកម្មសង្គម។ ជារឿយៗអ្នកវាយប្រហារព្យាយាមលួចព័ត៌មានសម្ងាត់នៃការចូលរបស់ជនរងគ្រោះដោយប្រើវិធីសាស្រ្តដូចជាការបន្លំ ឬកេងប្រវ័ញ្ចភាពងាយរងគ្រោះនៃទិន្នន័យដើម្បីលួចព័ត៌មាន។

បន្ទាប់មកពួកគេចូលទៅក្នុងគណនីរបស់ជនរងគ្រោះដោយបង្កឱ្យមានការផ្ញើលេខកូដ OTP ទៅកាន់ទូរស័ព្ទរបស់ជនរងគ្រោះ។ បន្ទាប់មក OTP bot នឹងហៅទៅជនរងគ្រោះដោយស្វ័យប្រវត្តិ ដោយក្លែងបន្លំជាបុគ្គលិកនៃអង្គការដែលទុកចិត្ត ដោយប្រើស្គ្រីបសន្ទនាដែលបានរៀបចំទុកជាមុន ដើម្បីបញ្ចុះបញ្ចូលជនរងគ្រោះឱ្យបង្ហាញលេខកូដ OTP ។ ចុងក្រោយ អ្នកវាយប្រហារទទួលបានលេខកូដ OTP តាមរយៈ bot ហើយប្រើវាដើម្បីទទួលបានការចូលប្រើដោយគ្មានការអនុញ្ញាតទៅកាន់គណនីរបស់ជនរងគ្រោះ។

អ្នកបោកប្រាស់ចូលចិត្តប្រើការហៅជាសំឡេងតាមរយៈសារជាអក្សរ ពីព្រោះជនរងគ្រោះមានទំនោរឆ្លើយតបយ៉ាងរហ័សចំពោះវិធីសាស្ត្រនេះ។ ដូច្នោះហើយ OTP bot នឹងធ្វើត្រាប់តាមសម្លេង និងភាពបន្ទាន់របស់មនុស្សក្នុងការហៅ ដើម្បីបង្កើតអារម្មណ៍នៃការជឿជាក់ និងការបញ្ចុះបញ្ចូល។

ដើម្បីប្រើ OTP bot អ្នកបោកប្រាស់ត្រូវលួចអត្តសញ្ញាណប័ណ្ណចូលរបស់ជនរងគ្រោះជាមុនសិន។ ពួកគេតែងតែប្រើគេហទំព័របន្លំដែលត្រូវបានរចនាឡើងដើម្បីឱ្យមើលទៅដូចគ្នាបេះបិទទៅនឹងទំព័រចូលស្របច្បាប់សម្រាប់ធនាគារ សេវាកម្មអ៊ីមែល ឬគណនីអនឡាញផ្សេងទៀត។ នៅពេលដែលជនរងគ្រោះបញ្ចូលឈ្មោះអ្នកប្រើប្រាស់ និងពាក្យសម្ងាត់របស់ពួកគេ អ្នកបោកប្រាស់នឹងប្រមូលព័ត៌មាននេះដោយស្វ័យប្រវត្តិភ្លាមៗ (ក្នុងពេលវេលាជាក់ស្តែង)។

យោងតាមស្ថិតិរបស់ Kaspersky ចាប់ពីថ្ងៃទី 1 ខែមីនា ដល់ថ្ងៃទី 31 ខែឧសភា ឆ្នាំ 2024 ដំណោះស្រាយសុវត្ថិភាពរបស់ពួកគេបានរារាំងការចូលមើលគេហទំព័រចំនួន 653,088 ដែលបង្កើតឡើងដោយកញ្ចប់ឧបករណ៍បន្លំដែលផ្តោតលើធនាគារ។

ទិន្នន័យដែលត្រូវបានលួចពីគេហទំព័រទាំងនេះ ជារឿយៗត្រូវបានប្រើប្រាស់ក្នុងការវាយប្រហារដោយ OTP bot ។ ក្នុងអំឡុងពេលដូចគ្នានោះ ក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតបានរកឃើញគេហទំព័របន្លំចំនួន 4,721 ដែលបង្កើតឡើងដោយប្រអប់ឧបករណ៍ដែលមានបំណងឆ្លងកាត់ការផ្ទៀងផ្ទាត់កត្តាពីរក្នុងពេលជាក់ស្តែង។

ដំណោះស្រាយ

ខណៈពេលដែល 2FA គឺជាវិធានការសុវត្ថិភាពដ៏សំខាន់មួយ វាមិនមែនជាគ្រាប់កាំភ្លើងទេ។ ដើម្បីការពារអ្នកប្រើប្រាស់ពីការបោកប្រាស់ដ៏ស្មុគ្រស្មាញទាំងនេះ អ្នកជំនាញសន្តិសុខតាមអ៊ីនធឺណិតសូមណែនាំ៖

- ជៀសវាងការចុចលើតំណភ្ជាប់ក្នុងសារអ៊ីមែលគួរឱ្យសង្ស័យ។ ប្រសិនបើអ្នកប្រើត្រូវចូលទៅក្នុងគណនីរបស់គាត់នៅក្នុងស្ថាប័នណាមួយ សូមបញ្ចូលអាសយដ្ឋានគេហទំព័រពិតប្រាកដ ឬប្រើចំណាំ។

- ត្រូវប្រាកដថាអាសយដ្ឋានគេហទំព័រត្រឹមត្រូវ និងគ្មានការវាយអក្សរ។ អ្នកអាចប្រើឧបករណ៍ Whois ដើម្បីពិនិត្យមើលព័ត៌មានចុះឈ្មោះគេហទំព័រ។ ប្រសិនបើគេហទំព័រនេះត្រូវបានចុះឈ្មោះនាពេលថ្មីៗនេះ មានឱកាសខ្ពស់ដែលវាជាគេហទំព័របោកប្រាស់។

- កុំផ្តល់លេខកូដ OTP តាមទូរស័ព្ទ ទោះអ្នកហៅចូលហាក់ដូចជាគួរឱ្យជឿជាក់យ៉ាងណា។ ធនាគារ និងស្ថាប័នល្បីឈ្មោះផ្សេងទៀត មិនដែលស្នើឱ្យអ្នកប្រើប្រាស់អាន ឬបញ្ចូលលេខកូដ OTP តាមទូរស័ព្ទ ដើម្បីផ្ទៀងផ្ទាត់អត្តសញ្ញាណរបស់ពួកគេឡើយ។

ប្រភព៖ https://laodong.vn/cong-nghe/canh-bao-ve-cac-hinh-thuc-tan-cong-gia-mao-de-vuot-xac-thuc-2-yeu-to-1351735.ldo

![[រូបថត] ទិដ្ឋភាពជិតស្និទ្ធនៃក្រុមឆ្កែ sniffer របស់ប្រទេសវៀតណាម កំពុងស្វែងរកជនរងគ្រោះដោយរញ្ជួយដីនៅប្រទេសមីយ៉ាន់ម៉ា](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/1/d4949a0510ba40af93a15359b5450df2)

![[រូបថត] កិច្ចប្រជុំលើកទី៣ នៃអនុគណៈកម្មាធិការរៀបចំ បម្រើមហាសន្និបាតបក្សលើកទី១៤](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/2/3f342a185e714df58aad8c0fc08e4af2)

![[រូបថត] សាច់ញាតិជនរងគ្រោះដោយសារការរញ្ជួយដីនៅប្រទេសមីយ៉ាន់ម៉ាត្រូវបានរំកិលខ្លួន និងថ្លែងអំណរគុណចំពោះក្រុមជួយសង្គ្រោះនៃក្រសួងការពារជាតិវៀតណាម។](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/2/aa6a37e9b59543dfb0ddc7f44162a7a7)

Kommentar (0)