Según Security Online , se descubrieron dos nuevas vulnerabilidades en PHP y se les asignaron los identificadores CVE-2023-3823 y CVE-2023-3824. CVE-2023-3823 con una puntuación CVSS de 8.6 es una vulnerabilidad de divulgación de información que permite a atacantes remotos obtener información confidencial de una aplicación PHP.

Esta vulnerabilidad se debe a una validación insuficiente de la entrada XML proporcionada por el usuario. Un atacante podría aprovechar esto enviando un archivo XML especialmente diseñado a la aplicación. La aplicación analizará el código y el atacante podrá obtener acceso a información confidencial, como el contenido de los archivos del sistema o los resultados de solicitudes externas.

El peligro es que cualquier aplicación, biblioteca y servidor que analice o interactúe con documentos XML sea vulnerable a esta vulnerabilidad.

Como lenguaje de programación popular hoy en día, las fallas de seguridad de PHP son graves.

Mientras tanto, CVE-2023-3824 es una vulnerabilidad de desbordamiento de búfer con una puntuación CVSS de 9,4, que permite a atacantes remotos ejecutar código arbitrario en sistemas que utilizan PHP. Esta vulnerabilidad se debe a una función en PHP que realiza una verificación de límites incorrecta. Un atacante puede aprovechar esto enviando una solicitud especialmente diseñada a la aplicación, lo que puede causar un desbordamiento del búfer y ayudar a obtener el control del sistema para ejecutar código arbitrario.

Debido a este peligro, se recomienda a los usuarios que actualicen sus sistemas a la versión PHP 8.0.30 lo antes posible. Además, se deben tomar medidas para proteger las aplicaciones PHP de ataques, como validar todas las entradas del usuario y utilizar un firewall de aplicaciones web (WAF).

[anuncio_2]

Enlace de origen

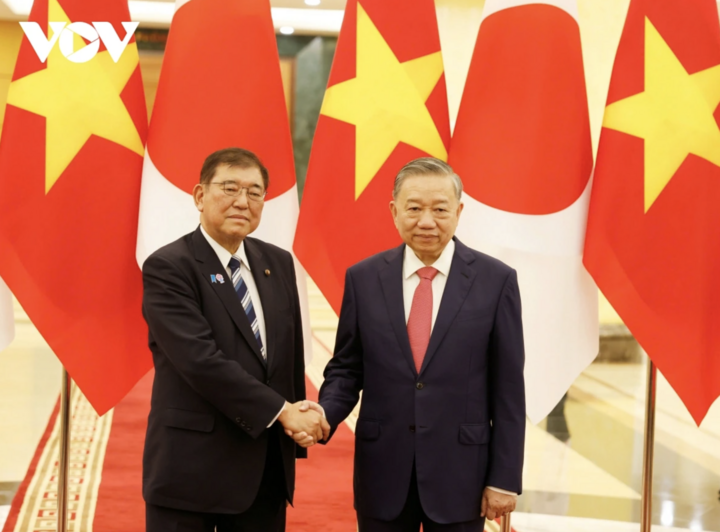

![[Foto] La esposa del Secretario General To Lam y la esposa del Primer Ministro japonés preparan juntas pasteles de arroz verde tradicionales.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/27/7bcfbf97dd374eb0b888e9e234698a3b)

![[Foto] Testigos vivos del día de la liberación del país presentes en la exposición interactiva del periódico Nhan Dan](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/27/b3cf6665ebe74183860512925b0b5519)

![[Foto] Fuegos artificiales iluminan el cielo de Hanoi para celebrar el Día de la Reunificación Nacional](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/28/5b4a75100b3e4b24903967615c3f3eac)

![[Foto] La esposa del primer ministro japonés visita el Museo de Mujeres Vietnamitas](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/27/8160b8d7c7ba40eeb086553d8d4a8152)

![[Foto] El Secretario General To Lam recibe al Presidente del Partido Liberal Democrático, el Primer Ministro japonés Ishiba Shigeru](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/27/63661d34e8234f578db06ab90b8b017e)

Kommentar (0)