Como cualquier ataque de phishing, Darcula suplanta la identidad de entidades reconocidas para recopilar información de los usuarios. Sin embargo, su método de ataque es bastante sofisticado. Mientras que la mayoría de los ataques anteriores se propagaban por SMS, Darcula utiliza el estándar de comunicación RCS.

Los estafadores están distribuyendo Darcula en más de 100 países.

Este es un método de ataque poco común que ha desconcertado tanto a Google como a Apple. Esto se debe a que tanto Google Messages como iMessage utilizan cifrado de extremo a extremo para los mensajes. Gracias a este mecanismo de seguridad, las empresas no pueden bloquear la amenaza basándose en su contenido textual.

Darcula fue descubierto el verano pasado por el experto en seguridad Oshri Kalfon. Sin embargo, Netcraft informa que esta amenaza de phishing se está volviendo más frecuente recientemente y se ha utilizado en casos notables.

Los métodos que utiliza Darcula son más complejos de lo habitual, ya que emplean tecnologías modernas como JavaScript, React, Docker y Harbor. Cuentan con una biblioteca de más de 200 plantillas web que imitan marcas u organizaciones en más de 100 países. Estas plantillas son de alta calidad y muy similares a los sitios web oficiales.

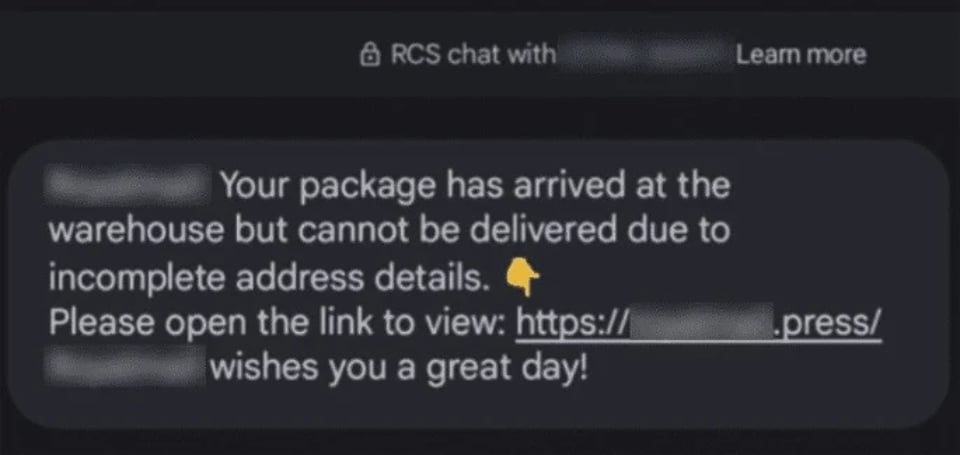

Un mensaje creado por atacantes de phishing.

El modus operandi de Darcula consiste en enviar un enlace a la víctima con contenido incompleto y pedirle que visite su página para obtener más información. Debido a la alta fidelidad de estos sitios web de phishing, usuarios inexpertos pueden proporcionarles datos, que luego se utilizan con fines desconocidos.

Netcraft afirma haber detectado 20.000 nombres de dominio Darcula transferidos a más de 11.000 direcciones IP. El informe también indica que se añaden 120 nuevos nombres de dominio a diario, lo que dificulta aún más la identificación.

Ante lo ocurrido, se recomienda a los usuarios tener mayor cautela al ingresar sus datos personales en fuentes proporcionadas vía mensajes de texto, llamadas en vivo y remitentes desconocidos.

[anuncio_2]

Enlace de origen

![[Foto] Conmemorando la inquebrantable amistad entre Vietnam y Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769518372051_ndo_br_1-jpg.webp&w=3840&q=75)

![[Foto] Ceremonia de Anunciación del Programa de Arte “Concierto de Luz – Recibiendo el Año Nuevo 2026”](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769514762857_le-cong-bo-ct-hoa-nhac-anh-sang-1772-9042-jpg.webp&w=3840&q=75)

![[Hightling] Conferencia sobre la Implementación de Tareas para 2026](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769477856197_dsc01637.jpeg&w=3840&q=75)

![OCOP durante la temporada del Tet: [Parte 2] La aldea de incienso de Hoa Thanh brilla en rojo.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769480573807_505139049_683408031333867_2820052735775418136_n-180643_808-092229.jpeg&w=3840&q=75)

![OCOP durante la temporada del Tet: [Parte 1] Chirimoyas de Ba Den en su "temporada dorada"](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F26%2F1769417540049_03-174213_554-154843.jpeg&w=3840&q=75)

Kommentar (0)