Der digitale Transformationsprozess ist eine bahnbrechende Chance für Unternehmen. Im Zuge dieses Vorgangs sind sie zahlreichen Risiken von Eindringlingen und Datendiebstahl ausgesetzt. Um sich an die Risiken einer sich ständig verändernden Gesellschaft anzupassen, müssen Unternehmen die Netzwerksicherheit gewährleisten und so zur Sicherung der Nachhaltigkeit gegenüber entwickelten Plattformen beitragen.

Tausende Sicherheitslücken entdeckt

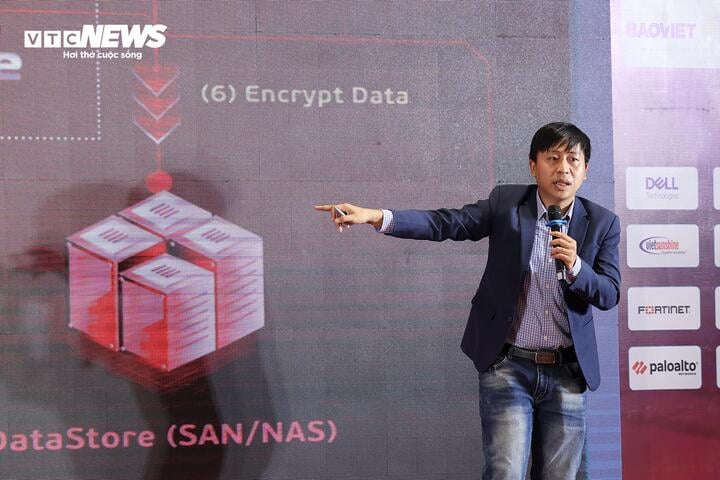

Beim Workshop „Reaktion und Wiederherstellung des Systems nach einer Katastrophe“, der am 13. November von der CYSEEX Information Security Alliance veranstaltet wurde, stellte Herr Tran Quang Hung, stellvertretender Direktor der Abteilung für Informationssicherheit ( Ministerium für Information und Kommunikation ), fest: „ In den letzten Jahren hat sich die Übung von einer passiven zu einer Praxisübung gewandelt. Durch die Übungen wurden viele Schwachstellen entdeckt, die zu einer Frühwarnung und Früherkennung beitragen, sodass das System immer sicherer wird.“

In der kommenden Zeit werden sich die Übungen auf Reaktionsfähigkeit und flexible Wiederherstellungsfähigkeiten konzentrieren. Ab 2024 soll es keine Systemtests mehr geben, sondern der Fokus soll auf der Schulung des Personals liegen, die einen wesentlichen Faktor zur Gewährleistung der Informationssicherheit darstellt. Es wird ausführlichere und realistischere Tests geben.

Der Vertreter des Ministeriums für Informationssicherheit gab außerdem bekannt, dass im Jahr 2023 mehr als 100 Übungen mit Beteiligung zahlreicher Ministerien, Zweigstellen und Unternehmen organisiert wurden. Es wurden bis zu 1.200 schwerwiegende und kritische Schwachstellen erkannt (548 kritisch, 366 schwerwiegend). Sollten diese 1.200 Schwachstellen zuerst von Hackern entdeckt werden, wäre das Risiko eines Datenverlusts und einer Systemzerstörung sehr groß.

Herr Tran Quang Hung – Stellvertretender Direktor der Abteilung für Informationssicherheit (Ministerium für Information und Kommunikation).

Um die Sicherheit und Stabilität von Informationssystemen gegenüber immer ausgefeilteren und gefährlicheren Angriffen zu gewährleisten, ist es wichtig, sich auf die Reaktion auf Cybersicherheitsvorfälle und die Wiederherstellung danach vorzubereiten.

In jüngster Zeit richtete sich eine Reihe von Ransomware-Angriffen gegen Einzelpersonen und Unternehmen in Vietnam. Statistiken zeigen, dass im Jahr 2023 mehr als 745.000 Geräte mit Malware infiziert waren, was zu Verlusten in Höhe von 716 Millionen US-Dollar führte.

Insbesondere Ransomware-as-a-Service (RaaS) ist eine Art von Schadsoftware, die Schadsoftware als Dienstleistung mit schnell steigender Gewinnbeteiligung anbietet und so zu einer ernsthaften Bedrohung wird, die großen Schaden für Unternehmen und die Gesellschaft anrichtet.

Herr Nguyen Xuan Hoang, Vorsitzender der CYSEEX Alliance.

Herr Nguyen Xuan Hoang, Vorsitzender der CYSEEX Alliance und stellvertretender Vorstandsvorsitzender der MISA Joint Stock Company, sagte, dass die Allianz unter dem Motto „Die beste Verteidigung ist ein proaktiver Angriff“ im Jahr 2024 erfolgreich neun Übungen an 18 wichtigen Informationssystemen der Allianzmitglieder organisiert habe.

In den letzten zwei Jahren waren wir Zeugen einer Reihe von Cyberangriffen, insbesondere Ransomware-Angriffen. Angriffe beeinträchtigen nicht nur die Informationssicherheit, sondern stören auch den Geschäftsbetrieb und fügen den Unternehmen finanziell, rufig und prestigeträchtig großen Schaden zu.

„Angesichts dieser Gefahren ist es eine dringende Aufgabe, vorbereitet zu sein und die Reaktionsfähigkeit zu verbessern und das System nach einer Katastrophe wiederherzustellen“, erklärte Herr Hoang.

Jedes Unternehmen ist ein Ziel

Herr Nguyen Cong Cuong – Direktor des SOC Center – Viettel Cyber Security Company wies darauf hin, dass viele kleine Unternehmen immer noch sehr unsicher sind, wenn sie befürchten, nicht zum Ziel von Hackergruppen zu werden.

„Viele Unternehmen glauben, dass Hacker ihnen keine Beachtung schenken, wenn sie nicht zum Wirtschaftssektor gehören oder kein großes Unternehmen sind. Doch jede Branche und jedes Unternehmen, egal welcher Größe, wird irgendwann zum Ziel von Angriffen.

„Angreifergruppen, die nicht genug investiert haben, zielen auf kleine Unternehmen ab, die sie leichter angreifen und infiltrieren können, während große Angreifergruppen mit hohen Betriebskosten sich für ihre Angriffe oft große Unternehmen aussuchen, um mehr Geld von den Unternehmen zu bekommen“, erklärte Herr Nguyen Cong Cuong.

Herr Nguyen Cong Cuong – Direktor des SOC Center – Viettel Cyber Security Company.

Statistiken zufolge dauert es im Durchschnitt bis zu 275 Tage, bis Angreifer in ein System eindringen und entdeckt werden. Dies ist jedoch nur ein Durchschnittswert. Bei manchen Systemen kann es mehrere Jahre dauern, bis sie entdeckt werden.

Tatsächlich gab es bei großen Unternehmen auf der ganzen Welt Sicherheitslücken und sie wurden gehackt. Dies zeigt, dass es notwendig ist, sich mit der Bewältigung von Schwachstellen und Sicherheitslücken auseinanderzusetzen.

Herr Cuong wies auch auf fünf häufige Schwachstellen vieler namhafter Unternehmen hin, z. B. das Nichtdurchführen von Sicherheitstests für selbst entwickelte oder ausgelagerte Anwendungen und Software; Verwenden Sie Betriebssysteme und Anwendungen von Drittanbietern, aktualisieren Sie die Patches jedoch nicht regelmäßig.

Konten mit hohen Privilegien werden zu viele unnötige Rechte zugewiesen oder der Mitarbeiter hat das Unternehmen verlassen, ohne dass das Konto vom Unternehmen zurückgefordert wird. Richten Sie ein Serversystem im selben Netzwerk ein, können Sie problemlos gemeinsam auf die Server zugreifen und schließlich werden im Falle mehrerer Systeme, die Daten online sichern, bei einem Angriff alle diese Daten sofort verschlüsselt.

Herr Le Cong Phu, stellvertretender Direktor von VNCERT.

Auf dem Workshop erklärte Herr Le Cong Phu, stellvertretender Direktor des VNCERT, dass Sicherheitstechnologien viele Einschränkungen hätten, da sich Angriffstechniken und -aktivitäten sehr schnell änderten und aufgrund der Verschlüsselung schwer zu erkennen seien.

Wenn die Angreifer das System angreifen, schalten sie als Erstes das Warnsystem der Überwachungsgeräte ab. Daher müssen wir den Vorfall proaktiv angehen, bevor er passiert, um zu verhindern, dass der Angriff zu einer Katastrophe wird, insbesondere bei Einheiten mit großen Systemplattformen.

Die Kontrolle des gesamten Informationssystems von Eindringlingen nimmt viel Zeit in Anspruch, manchmal Wochen oder Jahre. Der Bedrohungsjagdprozess verbessert die Identifizierung und verkürzt die Zeit, die Angreifer im System „verweilen“.

Herr Phu betonte außerdem die Bedeutung von Threat Hunting bei der Erkennung potenzieller Sicherheitsbedrohungen.

Dabei handelt es sich um eine proaktive Methode zur Suche nach bösartigen Anzeichen, ohne auf vorherige Warnungen angewiesen zu sein, und umgeht damit die Einschränkungen herkömmlicher Abwehrtechnologien.

Threat Hunting verkürzt die Zeit, die eine Bedrohung in einem System bestehen kann, und verbessert gleichzeitig die Fähigkeit, schnell auf zunehmend komplexere Cyberangriffe zu reagieren.

[Anzeige_2]

Quelle

![[Foto] Nationale Konferenz zur Verbreitung und Umsetzung der Resolution Nr. 66-NQ/TW und der Resolution Nr. 68-NQ/TW des Politbüros](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/18/adf666b9303a4213998b395b05234b6a)

![[Foto] Generalsekretär To Lam besucht Ausstellung über Erfolge in der privaten Wirtschaftsentwicklung](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/18/1809dc545f214a86911fe2d2d0fde2e8)

Kommentar (0)