Scannen, um von Sicherheitslücken betroffene Windows-Computer zu identifizieren

Eine Warnung über 16 schwerwiegende und ernste Sicherheitslücken in Microsoft-Produkten wurde soeben von der Abteilung für Informationssicherheit (Ministerium für Information und Kommunikation) an spezialisierte IT- und Informationssicherheitseinheiten von Ministerien, Zweigstellen und Kommunen verschickt; Unternehmen, staatliche Unternehmen, Aktiengesellschaften, Geschäftsbanken und Finanzinstitute.

Die Abteilung für Informationssicherheit warnte vor den oben genannten Schwachstellen auf Grundlage der Bewertung und Analyse der von Microsoft im April 2024 veröffentlichten Patchliste, die 147 Schwachstellen in den Produkten dieses Technologieunternehmens aufwies.

Unter den 16 neu gemeldeten Sicherheitslücken gibt es zwei, bei denen Experten besondere Aufmerksamkeit empfehlen: Sicherheitslücke CVE-2024-20678 in Remote Procedure Call Runtime – RPC (eine Windows-Komponente, die die Kommunikation zwischen verschiedenen Prozessen im System über das Netzwerk erleichtert – PV), die es Angreifern ermöglicht, Code aus der Ferne auszuführen; Die Sicherheitslücke CVE-2024-29988 in SmartScreen (einer in Windows integrierten Sicherheitsfunktion) ermöglicht es Angreifern, den Schutzmechanismus zu umgehen.

Die Liste der Sicherheitslücken in Microsoft-Produkten, vor denen dieses Mal gewarnt wird, umfasst auch 12 Schwachstellen, die Angreifern die Ausführung von Remotecode ermöglichen, darunter: 3 Schwachstellen CVE-2024-21322, CVE-2024-21323, CVE2024-29053 in „Microsoft Defender for IoT“; CVE-2024-26256-Sicherheitslücke in der Open-Source-Bibliothek Libarchive; CVE-2024-26257-Sicherheitslücke in Microsoft Excel-Tabellen; 7 Schwachstellen CVE-2024-26221, CVE-2024-26222, CVE2024-26223, CVE-2024-26224, CVE-2024-26227, CVE-2024-26231 und CVE2024-26233 in „Windows DNS Server“.

Darüber hinaus wird den Einheiten geraten, auf zwei Sicherheitslücken zu achten, die es Subjekten ermöglichen, Spoofing-Angriffe durchzuführen. Dazu gehören die Sicherheitslücke CVE-2024-20670 in der Software Outlook für Windows, die „NTML-Hashes“ offenlegt, und die Sicherheitslücke CVE-2024-26234 im Proxy-Treiber.

Die Abteilung für Informationssicherheit empfiehlt Behörden, Organisationen und Unternehmen, Computer mit Windows-Betriebssystemen, die möglicherweise betroffen sind, zu überprüfen und zu identifizieren und umgehend Patches zu aktualisieren, um das Risiko von Cyberangriffen zu vermeiden. Ziel ist es, die Informationssicherheit der Informationssysteme der Einheiten zu gewährleisten und so zur Sicherheit des vietnamesischen Cyberspace beizutragen.

Den Einheiten wird außerdem empfohlen, ihre Überwachung zu verstärken und Reaktionspläne vorzubereiten, wenn sie Anzeichen für Missbrauch und Cyberangriffe erkennen. Darüber hinaus sollten Sie regelmäßig die Warnkanäle von Behörden und großen Organisationen zur Informationssicherheit überwachen, um Cyberangriffsrisiken rechtzeitig zu erkennen.

Ebenfalls im April warnte das Ministerium für Informationssicherheit die Einheiten und wies sie an, die Sicherheitslücke CVE-2024-3400 in der PAN-OS-Software zu überprüfen und zu beheben. Der Exploit-Code für diese Sicherheitslücke wurde von der betroffenen Person verwendet, um die Informationssysteme vieler Behörden und Organisationen anzugreifen. Einheiten, die PAN-OS-Software verwenden, wird empfohlen, den Patch für die betroffenen Versionen vom 14. April zu aktualisieren.

Priorisieren Sie die Behandlung potenzieller Risiken im System

Das Angreifen von Systemen durch Ausnutzen von Sicherheitslücken in häufig verwendeten Software- und Technologielösungen wird von Experten seit jeher als einer der wichtigsten Trends bei Cyberangriffen angesehen. Cyberangriffsgruppen nutzen nicht nur Zero-Day-Schwachstellen (noch nicht entdeckte Schwachstellen) oder neue, von Unternehmen bekannt gegebene Sicherheitslücken aus, sondern suchen auch aktiv nach bereits entdeckten Sicherheitslücken, die sie ausnutzen und als Sprungbrett für Angriffe auf Systeme verwenden können.

Tatsächlich geben das Ministerium für Informationssicherheit und die im Bereich Informationssicherheit tätigen Behörden und Einheiten jedoch regelmäßig Warnungen vor neuen Schwachstellen oder neuen Angriffstrends heraus, doch viele Behörden und Einheiten haben nicht wirklich darauf geachtet, diese umgehend zu aktualisieren und zu beheben.

Experte Vu Ngoc Son, Technischer Direktor der NCS Company, berichtete über einen konkreten Fall, bei dem es um die Unterstützung einer Organisation ging, die Ende März angegriffen wurde: „Nach der Analyse stellten wir fest, dass der Vorfall früher hätte behandelt werden müssen, da die Organisation gewarnt worden war, dass das Rezeptionistenkonto kompromittiert war und sofortige Maßnahmen erforderlich waren. Da sie das Rezeptionistenkonto für unwichtig hielten, ignorierte sie es und kümmerte sich nicht darum. Der Hacker nutzte das Rezeptionistenkonto, nutzte die Schwachstelle aus, verschaffte sich Administratorrechte und griff das System an.“

Statistiken des Department of Information Security vom Ende letzten Jahres zeigten, dass mehr als 70 % der Organisationen der Überprüfung und Handhabung von Updates sowie dem Patchen von Schwachstellen und Sicherheitslücken, vor denen gewarnt wurde, keine Aufmerksamkeit geschenkt haben.

Angesichts der oben beschriebenen Situation forderte das Ministerium für Informationssicherheit die Einheiten auf, innerhalb der sechs Gruppen von Schlüsselaufgaben, die Ministerien, Zweigstellen, Kommunen, Behörden, Organisationen und Unternehmen zur Umsetzung im Jahr 2024 empfohlen wurden, die Beseitigung potenzieller oder bereits im System vorhandener Risiken zu priorisieren.

„Einheiten sollten sich mit bekannten und bestehenden Risiken im System auseinandersetzen, bevor sie über Investitionen zum Schutz vor neuen Risiken nachdenken. Die regelmäßige Überprüfung und Bewertung der Informationssicherheit gemäß den Vorschriften sowie die Suche nach Bedrohungen zur Erkennung und Beseitigung von Systemrisiken ist sehr wichtig und muss regelmäßig durchgeführt werden“, betonte der Vertreter der Abteilung für Informationssicherheit.

[Anzeige_2]

Quelle

![[Foto] Nghe An: Ausgelassene Atmosphäre anlässlich des 50. Jahrestages der Befreiung des Südens und des Nationalen Wiedervereinigungstages](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/29/64f2981da7bb4b0eb1940aa64034e6a7)

![[Foto] Ho-Chi-Minh-Stadt: Die Menschen sind bereit, die ganze Nacht aufzubleiben, um die Parade zu sehen](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/29/cf71fdfd4d814022ac35377a7f34dfd1)

![[Foto] Premierminister Pham Minh Chinh trifft sich, um Verhandlungen mit den Vereinigten Staaten vorzubereiten](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/29/76e3106b9a114f37a2905bc41df55f48)

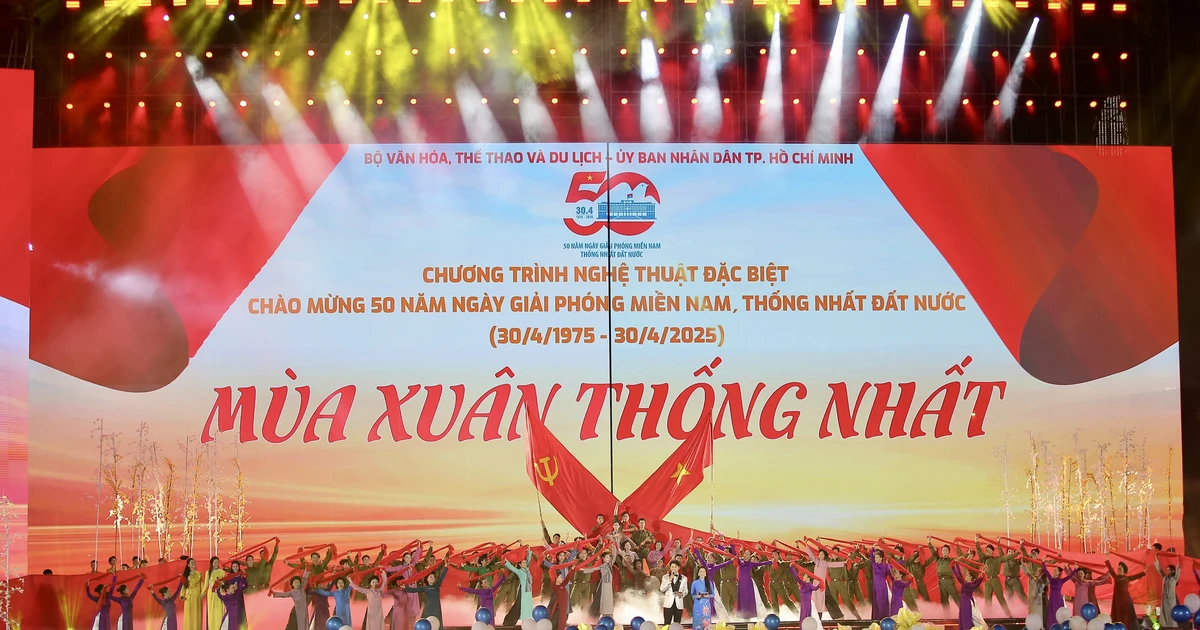

![[Foto] Generalsekretär nimmt am besonderen Kunstprogramm „Frühling der Vereinigung“ teil](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/29/e90c8902ae5c4958b79e26b20700a980)

![[Foto] Hanoi ist hell geschmückt, um den 50. Jahrestag des Nationalen Wiedervereinigungstages zu feiern](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/29/ad75eff9e4e14ac2af4e6636843a6b53)

![[Foto] Menschen suchen sich Plätze aus, um die Parade ab Mittag am 29. April zu sehen](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/29/3f7525d7a7154d839ff9154db2ecbb1b)

Kommentar (0)