Theo SlashGear, trong một bài đăng trên blog nêu chi tiết về vấn đề này, Eclypsium tiết lộ lỗ hổng bảo mật với bo mạch chủ do Gigabyte sản xuất đã được tìm thấy trong phần firmware. Mặc dù chưa ghi nhận trường hợp ai đó sử dụng lỗ hổng này để gây ra thiệt hại có chủ ý, tuy nhiên việc lỗ hổng ảnh hưởng đến chức năng tự động cập nhật của bo mạch chủ thực sự dấy lên lo ngại. Eclyspium mô tả lỗ hổng này là một cửa hậu (backdoor) chưa bị phát hiện trong nhiều năm được tìm thấy trên một số bo mạch chủ Gigabyte.

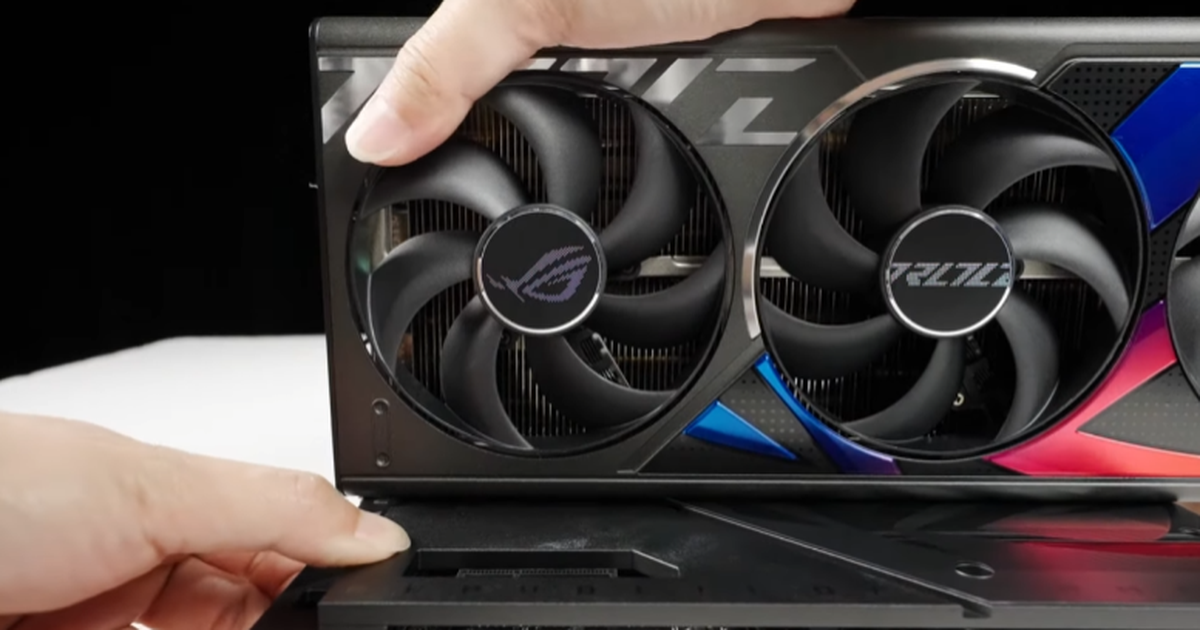

Lỗ hổng bảo mật được phát hiện trên 257 model bo mạch chủ của nhà sản xuất Đài Loan

Vấn đề nằm ở các thiếu sót trong chương trình cập nhật của Gigabyte, một tính năng quan trọng trên bo mạch chủ. Nó được kích hoạt khi bo mạch chủ cố gắng kết nối với máy chủ Gigabyte để tìm phiên bản phần mềm mới, nơi chương trình cập nhật sẽ ping ba trang web khác nhau cho phiên bản cập nhật của firmware. Các nhà nghiên cứu cho biết, một trong những trang web này không có chứng chỉ SSL và hoàn toàn không được bảo mật. Trong trường hợp hai liên kết còn lại, mặc dù đạt chứng chỉ bảo mật hợp lệ nhưng Gigabyte được cho là đã không triển khai chính xác để thực hiện chứng chỉ máy chủ từ xa.

Điều trớ trêu ở đây là các bản cập nhật firmware thường được sử dụng để khắc phục các lỗ hổng và các mối đe dọa bảo mật. Tuy nhiên, trong trường hợp này, cách thức cập nhật firmware mà công ty đang triển khai lại khiến hàng triệu người dùng gặp phải các mối đe dọa bảo mật nghiêm trọng. Trong thực tế, Eclypsium cho biết trình cập nhật đã thực thi nhiều mã khác nhau mà không có xác thực người dùng phù hợp.

Liên quan đến các bo mạch chủ bị ảnh hưởng bởi lỗ hổng, Eclypsium xác định con số này là 257 model đã được Gigabyte sản xuất và bán cho người tiêu dùng trong vài năm qua. Trong số những sản phẩm bị ảnh hưởng bao gồm các mẫu Z790 và X670 mới nhất của Gigabyte, bên cạnh một danh sách dài các bo mạch từ các máy dòng 400 của AMD.

Vì lỗ hổng bảo mật ở cấp độ BIOS, người dùng thông thường có thể khó khăn trong việc phòng tránh các mối đe dọa. Tuy nhiên, Eclypsium đã chia sẻ một số mẹo với người dùng để giải thích cách giữ an toàn trước mọi sự cố tiềm ẩn do lỗ hổng này gây ra. Để bắt đầu, công ty khuyên người dùng nên tắt tính năng có tên “APP Center Download & Install” trong BIOS của bo mạch chủ, cũng như áp dụng mật khẩu cho tính năng này. Điều đó sẽ ngăn BIOS thực hiện kiểm tra cập nhật firmware tự động mà không có sự can thiệp của người dùng.

Gigabyte đã thừa nhận vấn đề thông qua một thông cáo báo chí. Trên thực tế, công ty cũng đã bắt đầu tung ra các phiên bản beta của BIOS để vá lỗi. Các bo mạch Intel 700 series/600 series và AMD 500/400 series mới nhất của Gigabyte là những bo mạch chủ đầu tiên nhận được phần firmware cập nhật. Ngoài ra, Gigabyte cũng cho biết một bản cập nhật BIOS cho bo mạch chủ dành cho dòng Intel 500/400 và AMD 600 đã được lên kế hoạch phát hành.

Source link

![[Ảnh] Bế mạc Hội nghị lần thứ 11 Ban Chấp hành Trung ương Đảng Cộng sản Việt Nam khóa XIII](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/114b57fe6e9b4814a5ddfacf6dfe5b7f)

![[Ảnh] Vượt mọi khó khăn, đẩy nhanh tiến độ thi công Dự án Nhà máy Thủy điện Hoà Bình mở rộng](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/12/bff04b551e98484c84d74c8faa3526e0)

Bình luận (0)