Развитие искусственного интеллекта (ИИ) сделало кибератаки все более изощренными, превратив программы-вымогатели в услугу для киберпреступников. Также появились новые угрозы, нацеленные на операционную систему iOS в рамках операции «Триангуляция 2024».

Поскольку угрозы кибербезопасности продолжают развиваться, появляются новые злоумышленники, технологии и угрозы, организации и сообщества сталкиваются с неопределенностью. Даже открытие любого электронного письма может повлечь за собой непредсказуемые риски.

По данным отчета «Лаборатории Касперского» об анализе инцидентов за 2023 год, 75% кибератак используют уязвимости Microsoft Office. Что касается методов атак, 42,3% были нацелены на бесплатные приложения, доступные в Интернете, 20,3% использовали взломанные учетные записи, и только 8,5% использовали метод подбора пароля.

Большинство атак начинаются следующим образом: злоумышленники используют украденные или незаконно приобретенные учетные данные. Затем они запускают атаки через RDP, рассылают фишинговые письма, содержащие вредоносные вложения или ссылки, и заражают системы через вредоносные файлы, замаскированные под документы в общедоступных источниках. Положительным моментом является то, что количество атак в первом квартале 2023 года сократилось на 36% по сравнению с аналогичным периодом 2022 года.

Одна из самых опасных кампаний кибератак, когда-либо обнаруженных «Лабораторией Касперского», называется «Операция «Триангуляция»». Кампания нацелена на устройства iOS и использует уязвимости оборудования в процессорах Apple для установки вредоносного ПО.

Примечательно, что для заражения целевых устройств хакеры использовали четыре чрезвычайно опасные уязвимости нулевого дня. Стоимость покупки этих уязвимостей на черном рынке может превышать 1 миллион долларов.

При атаке на устройство iOS оно получает невидимое сообщение iMessage, содержащее вредоносное вложение. Это вложение использует уязвимость, которая позволяет автоматически выполнять вредоносный код без взаимодействия с пользователем. После установки вредоносная программа подключается к серверу управления и начинает выполнять несколько этапов атаки. После этого злоумышленник получит полный контроль над устройством iOS и уничтожит все доказательства атаки, чтобы скрыть свои действия.

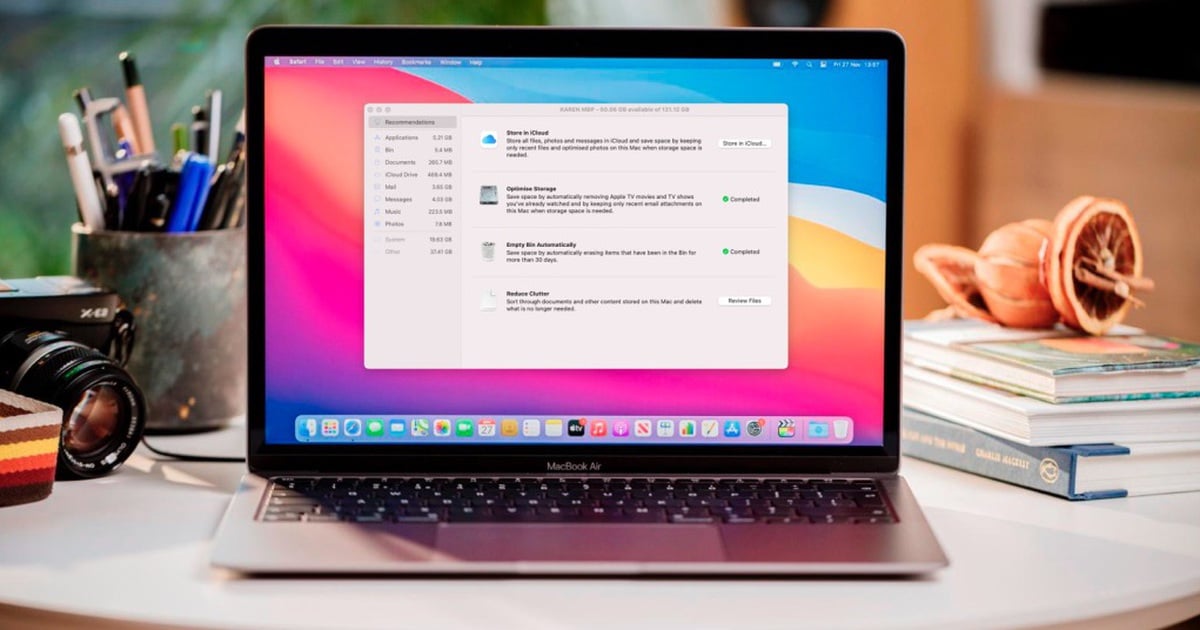

Apple устранила эти уязвимости, однако для защиты устройств от возможных будущих атак пользователям iOS следует регулярно обновлять программное обеспечение, периодически перезагружать свои устройства и отключать iMessage, чтобы свести к минимуму риск получения вредоносного ПО через сообщения.

«Государственные организации являются наиболее целевыми целями, за ними следуют производственные предприятия и финансовые учреждения. Программы-вымогатели и разрушительные кибератаки являются двумя наиболее серьезными угрозами, наносящими огромный ущерб организациям», — сказал Игорь Кузнецов, директор Глобальной группы исследований и анализа (GReAT) компании «Лаборатория Касперского».

КИМ ТХАНЬ

Источник: https://www.sggp.org.vn/tan-cong-mang-khai-thac-cac-lo-hong-phan-cung-trong-cpu-cua-apple-post754206.html

![[Фото] Полюбуйтесь фотографиями парадов и марширующих групп, увиденными сверху.](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/30/3525302266124e69819126aa93c41092)

![[Фото] Фейерверки озаряют небо Хошимина через 50 лет после Дня освобождения](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/30/8efd6e5cb4e147b4897305b65eb00c6f)

Комментарий (0)