ການໂຈມຕີ ransomware ຫຼາຍກຸ່ມເປົ້າໝາຍລະບົບໃນຫວຽດນາມ

ຂໍ້ມູນບັນທຶກຈາກລະບົບເຕັກນິກຂອງສູນຕິດຕາມກວດກາຄວາມປອດໄພທາງໄຊເບີແຫ່ງຊາດ NCSC ຂຶ້ນກັບກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານ (ກະຊວງຖະແຫຼງຂ່າວ ແລະ ສື່ສານ) ກໍ່ຄືສູນຄວາມປອດໄພທາງໄຊເບີແຫ່ງຊາດພາຍໃຕ້ A05 (ກະຊວງຕຳຫຼວດ) ລ້ວນແຕ່ຊີ້ແຈ້ງວ່າ ຫວ່າງມໍ່ໆມານີ້, ກຸ່ມໂຈມຕີ ransomware ພວມສຸມໃສ່ໂຈມຕີບັນດາອົງການຈັດຕັ້ງ ແລະ ວິສາຫະກິດຫວຽດນາມ.

ນັບແຕ່ທ້າຍເດືອນມີນາເປັນຕົ້ນມາ, ຈາກການຄົ້ນພົບການໂຈມຕີ ransomware ຕໍ່ລະບົບຂໍ້ມູນຂ່າວສານຢູ່ຫວຽດນາມ ມີທ່າອ່ຽງເພີ່ມຂຶ້ນ, ໃນສະບັບປັບປຸງໃນວັນທີ 6 ເມສາ, ກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວສານ ໃຫ້ຮູ້ວ່າ: ຂະບວນການໂຈມຕີ ransomware ພວມປະກົດຕົວຢູ່ບັນດາອົງການ, ອົງການຈັດຕັ້ງ ແລະ ວິສາຫະກິດຢູ່ຫວຽດນາມ.

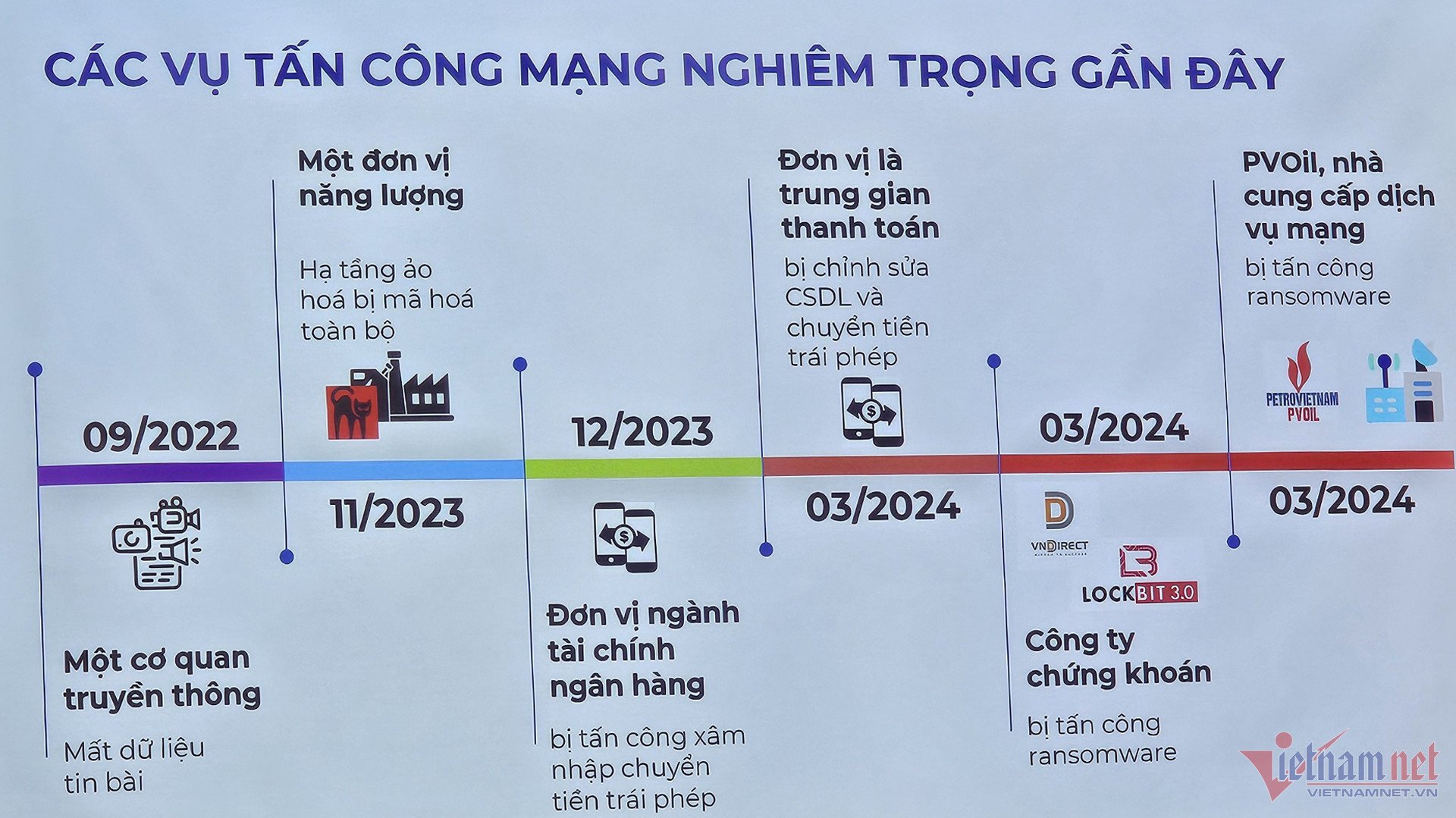

ລະບົບການຕິດຕາມຂອງ NCSC ຍັງບັນທຶກວ່າກຸ່ມໂຈມຕີ ransomware ໄດ້ສຸມໃສ່ຫຼາຍອົງການທີ່ດໍາເນີນທຸລະກິດໃນຂົງເຂດການເງິນ, ການທະນາຄານ, ພະລັງງານ, ໂທລະຄົມມະນາຄົມ, ແລະອື່ນໆ. ຄວາມຈິງແລ້ວ, ການໂຈມຕີ ransomware ໃນລະບົບຂອງບາງວິສາຫະກິດຫວຽດນາມໃນຊຸມມື້ທີ່ຜ່ານມາໄດ້ເຮັດໃຫ້ເກີດຄວາມເສຍຫາຍຕໍ່ຊັບສິນ, ຊື່ສຽງຂອງຍີ່ຫໍ້ທີ່ໄດ້ຮັບຜົນກະທົບ, ແລະໂດຍສະເພາະແມ່ນການຂັດຂວາງການດໍາເນີນທຸລະກິດຂອງຫນ່ວຍງານເຫຼົ່ານີ້.

ກ່າວຄຳເຫັນທີ່ກອງປະຊຸມສຳມະນາ “ປ້ອງກັນການໂຈມຕີ ransomware” ທີ່ຈັດຂຶ້ນໃນວັນທີ 5 ເມສານີ້, ທ່ານ ຟ້າມໄທຊອນ, ຮອງຜູ້ອຳນວຍການອົງການ NCSC, ຜ່ານການວິເຄາະ ແລະ ໄຈ້ແຍກສາເຫດ ແລະ ເປົ້າໝາຍຂອງການໂຈມຕີລະບົບຂໍ້ມູນຂ່າວສານຢູ່ຫວຽດນາມ, ກົມຮັກສາຄວາມໝັ້ນຄົງຂໍ້ມູນຂ່າວສານ ພົບວ່າ ຫຼາຍກຸ່ມໂຈມຕີໄດ້ເລືອກເຟັ້ນບຸກໂຈມຕີລະບົບຂອງອົງການຈັດຕັ້ງພາຍໃນ ແລະ ທຸລະກິດເຊັ່ນ: Lockbit, Blackcat, Mall.

ຜູ້ຕາງຫນ້າ NCSC ຍັງກ່າວວ່າເຖິງແມ່ນວ່າການໂຈມຕີ ransomware ຈະມີມາເປັນເວລາດົນ, ແຕ່ຄວາມຊັບຊ້ອນ, ຄວາມສັບສົນແລະຄວາມເປັນມືອາຊີບຂອງກຸ່ມການໂຈມຕີໃນປັດຈຸບັນແມ່ນສູງກວ່າແຕ່ກ່ອນ. ໃນຂະນະນັ້ນ, ເຖິງວ່າ ຫວຽດນາມ ພວມຍູ້ແຮງການຫັນເປັນດີຈີຕອນ, ແຕ່ມີຫຼາຍການເຄື່ອນໄຫວຫັນສູ່ສະພາບແວດລ້ອມດີຈີຕອນ; ຢ່າງໃດກໍຕາມ, ອົງການຈັດຕັ້ງແລະທຸລະກິດພາຍໃນປະເທດຈໍານວນຫຼາຍຍັງບໍ່ຮັບປະກັນຄວາມປອດໄພຂອງລະບົບຂໍ້ມູນຂ່າວສານຂອງເຂົາເຈົ້າຢ່າງເຕັມສ່ວນ, ເຮັດໃຫ້ລະບົບດັ່ງກ່າວເປັນເປົ້າຫມາຍງ່າຍສໍາລັບກຸ່ມແຮກເກີ.

ທ່ານ ຟ້າມໄທເຊີນ ຍັງແບ່ງປັນວ່າ: ກົມຮັກສາຄວາມປອດໄພຂໍ້ມູນຂ່າວສານເປັນປະຈຳ ແລະ ສືບຕໍ່ສົ່ງຄຳເຕືອນກ່ຽວກັບຊ່ອງຫວ່າງໃໝ່ ແລະ ທ່າອ່ຽງການບຸກໂຈມຕີໃໝ່ໃຫ້ບັນດາອົງການ, ອົງການ ແລະ ວິສາຫະກິດ ເພື່ອໃຫ້ບັນດາຫົວໜ່ວຍສາມາດປັບປຸງ ແລະ ແກ້ໄຂຄວາມຜິດພາດໄດ້ທັນການ. ຢ່າງໃດກໍ່ຕາມ, ຄວາມເປັນຈິງແມ່ນວ່າອົງການຈັດຕັ້ງແລະທຸລະກິດຈໍານວນຫຼາຍບໍ່ໄດ້ເອົາໃຈໃສ່ຢ່າງແທ້ຈິງໃນການຈັດການນີ້, ແລະພວກເຂົາໄດ້ລົງທຶນຢ່າງຖືກຕ້ອງເພື່ອຮັບປະກັນຄວາມປອດໄພຂອງຂໍ້ມູນ.

ຕາມສະຖິຕິ, ພາຍຫຼັງກວ່າ 7 ປີ ນັບແຕ່ກົດໝາຍວ່າດ້ວຍຄວາມປອດໄພທາງດ້ານເຄືອຂ່າຍຂໍ້ມູນຂ່າວສານ ແລະ ດຳລັດ 85 ວ່າດ້ວຍການຮັບປະກັນຄວາມປອດໄພລະບົບຂໍ້ມູນຂ່າວສານແຕ່ລະຂັ້ນໄດ້ມີຜົນບັງຄັບໃຊ້, ມາຮອດປະຈຸບັນ, ລະບົບຂໍ້ມູນຂ່າວສານຂອງອົງການຂອງລັດກວ່າ 33% ຍັງບໍ່ທັນສຳເລັດການອະນຸມັດລະດັບຄວາມໝັ້ນຄົງຂອງລະບົບຂໍ້ມູນຂ່າວສານ, ອັດຕາລະບົບທີ່ໄດ້ປະຕິບັດມາດຕະການປ້ອງກັນຢ່າງຄົບຖ້ວນຕາມເອກະສານລະດັບທີ່ສະເໜີມາຍັງຕ່ຳກວ່າ, ເຫຼືອພຽງປະມານ 20%.

ແບ່ງປັນທັດສະນະດຽວກັນ, ຜູ້ຕາງໜ້າສູນຮັກສາຄວາມປອດໄພ Cyber ແຫ່ງຊາດ, ກົມ A05 ກໍ່ໃຫ້ຄຳເຫັນວ່າ: ສະພາບຄວາມປອດໄພ ແລະ ຄວາມປອດໄພທາງອິນເຕີເນັດຢູ່ ຫວຽດນາມ ນັບມື້ນັບສັບສົນ, ຄວາມຖີ່ຂອງການບຸກໂຈມຕີນັບມື້ນັບເພີ່ມຂຶ້ນ, ຄວາມເສຍຫາຍກໍ່ນັບມື້ນັບຫຼາຍຂຶ້ນ. ປະມານ 2-3 ປີກ່ອນ, ແຮກເກີເອົາເງິນໄປ 40-50 ຕື້ດົ່ງ ຖືວ່າເປັນຈຳນວນຫຼວງຫຼາຍ, ແຕ່ປະຈຸບັນກໍ່ມີການໂຈມຕີທາງອິນເຕີເນັດສ້າງຄວາມເສຍຫາຍເຖິງ 200 ຕື້ດົ່ງ.

ເນັ້ນຫນັກໃສ່ວ່າຫວຽດນາມແມ່ນການຫັນປ່ຽນຕົວຢ່າງແບບດິຈິຕອລແລ້ວ, ຜູ້ຕາງຫນ້າການສື່ສານ, ການທະນາຄານຂອງຫວຽດນາມແຕ່ເດືອນກັນຍາ, ໂດຍມີການເພີ່ມຂື້ນຂອງການໂຈມຕີ.

ການຈ່າຍຄ່າໄຖ່ສໍາລັບຂໍ້ມູນຈະກໍານົດແບບຢ່າງທີ່ບໍ່ດີ

ເປັນທີ່ຫນ້າສັງເກດ, ເຖິງແມ່ນວ່າພວກເຂົາທັງຫມົດຕົກລົງເຫັນດີກັບລະດັບອັນຕະລາຍທີ່ສຸດຂອງການໂຈມຕີ ransomware, ເພາະວ່າເມື່ອຂໍ້ມູນຖືກເຂົ້າລະຫັດ, ເກືອບບໍ່ມີໂອກາດທີ່ຈະຖອດລະຫັດຂໍ້ມູນ, ແລະອັດຕາການຟື້ນຕົວແມ່ນເກືອບສູນ, ຜູ້ຊ່ຽວຊານຍັງແນະນໍາວ່າອົງການແລະອົງການຈັດຕັ້ງບໍ່ຈ່າຍຄ່າແຮກເກີເພື່ອຄ່າໄຖ່ຂໍ້ມູນທີ່ຖືກເຂົ້າລະຫັດ.

ຜູ້ຕາງຫນ້າຂອງສູນຄວາມປອດໄພ Cyber ແຫ່ງຊາດກ່າວວ່າພາກສ່ວນທີ່ເຂົ້າຮ່ວມໃນຂໍ້ລິເລີ່ມຕ້ານ ransomware ຂອງໂລກທັງຫມົດໄດ້ຕົກລົງເຫັນດີວ່າມັນຈໍາເປັນຕ້ອງຊຸກຍູ້ໃຫ້ຫນ່ວຍງານບໍ່ຈ່າຍເງິນເພາະວ່າມັນຈະສ້າງຄວາມຕ້ອງການ, ກະຕຸ້ນໃຫ້ກຸ່ມການໂຈມຕີທາງອິນເຕີເນັດສຸມໃສ່ການໂຈມຕີຫຼາຍຂຶ້ນ.

"ຖ້າຫນ່ວຍງານມີຄວາມຕ້ານທານຕໍ່ການໂຈມຕີ, ແຮງຈູງໃຈຂອງກຸ່ມແຮກເກີຈະຫຼຸດລົງ. ເດືອນມີນາຜ່ານມາ, ໜ່ວຍງານໜຶ່ງໃນຫວຽດນາມ ໄດ້ຈ່າຍເງິນຄ່າໄຖ່ເພື່ອຟື້ນຟູລະບົບດັ່ງກ່າວ. ພວກເຮົາໄດ້ແນະນໍາວ່ານີ້ກໍານົດຕົວຢ່າງທີ່ບໍ່ດີສໍາລັບທຸລະກິດຕົວມັນເອງແລະຄົນອື່ນໃນຕະຫຼາດ. ໃນປັດຈຸບັນບໍ່ມີກົດລະບຽບສະເພາະ, ດັ່ງນັ້ນການຈ່າຍຄ່າໄຖ່ສໍາລັບຂໍ້ມູນແມ່ນຍັງເປັນທາງເລືອກຂອງທຸລະກິດແລະອົງການຈັດຕັ້ງ, " ຜູ້ຕາງຫນ້າຂອງສູນຄວາມປອດໄພ Cyber National ກ່າວ.

ໂອ້ລົມກັບນັກຂ່າວ VietNamNet ກ່ຽວກັບບັນຫານີ້, ຊ່ຽວຊານ ຫວູຫງອກເຊີນ, ຜູ້ອໍານວຍການດ້ານວິຊາການຂອງບໍລິສັດ NCS ຍັງໃຫ້ຮູ້ວ່າ: ທ່າອ່ຽງທົ່ວໄປໃນໂລກແມ່ນພະຍາຍາມບໍ່ຈ່າຍເງິນຄ່າໄຖ່ໃຫ້ແຮກເກີ, ບໍ່ແມ່ນການສ້າງແບບຢ່າງທີ່ບໍ່ດີ ເພາະການກະທຳນີ້ສາມາດຊຸກຍູ້ໃຫ້ແຮກເກີບຸກໂຈມຕີເປົ້າໝາຍອື່ນໃນປະເທດ ຫຼື ຊຸກຍູ້ກຸ່ມແຮັກເກີອື່ນສືບຕໍ່ບຸກໂຈມຕີທຸລະກິດ ແລະ ອົງການຈັດຕັ້ງທີ່ຈ່າຍເງິນຄ່າໄຖ່.

ຄໍາແນະນໍາທົ່ວໄປຈາກເຈົ້າຫນ້າທີ່ແລະຜູ້ຊ່ຽວຊານແມ່ນວ່າທຸລະກິດແລະອົງການຈັດຕັ້ງຈໍາເປັນຕ້ອງ "ປ້ອງກັນແທນທີ່ຈະຕໍ່ສູ້" ເມື່ອປະເຊີນກັບການໂຈມຕີ ransomware. ໃນ 'ປື້ມຄູ່ມືກ່ຽວກັບການປ້ອງກັນແລະຫຼຸດຜ່ອນຄວາມສ່ຽງຈາກການໂຈມຕີ ransomware' ທີ່ເປີດຕົວໃນວັນທີ 6 ເດືອນເມສາ, ກົມຄວາມປອດໄພຂໍ້ມູນຂ່າວສານໄດ້ແນະນໍາ 9 ມາດຕະການສໍາລັບທຸລະກິດເພື່ອປ້ອງກັນການໂຈມຕີປະເພດອັນຕະລາຍນີ້.

ທີ່ມາ

![[ຮູບພາບ] ທ່ານນາຍົກລັດຖະມົນຕີ ຟ້າມມິງຈິ້ງ ເປັນປະທານກອງປະຊຸມລັດຖະບານກັບທ້ອງຖິ່ນກ່ຽວກັບການເຕີບໂຕເສດຖະກິດ](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/2/21/f34583484f2643a2a2b72168a0d64baa)

(0)