TechRadar 에 따르면, 새로운 연구에 따르면 악의적인 사람들이 Facebook 메시지를 악용하여 Snake라는 정교한 Python 기반 정보 탈취 도구를 배포하고 있다고 경고했습니다.

이에 따라 보안 솔루션 회사인 Cybereason의 연구원들은 이 위험한 공격 캠페인에 대한 세부 정보를 공유하면서, Snake의 주요 목표는 순진한 사용자로부터 민감한 데이터와 로그인 정보를 훔치는 것이라고 밝혔습니다. 이는 2023년 8월에 처음 감지된 비교적 새로운 캠페인으로, 베트남 사용자를 타겟으로 하는 것으로 보입니다.

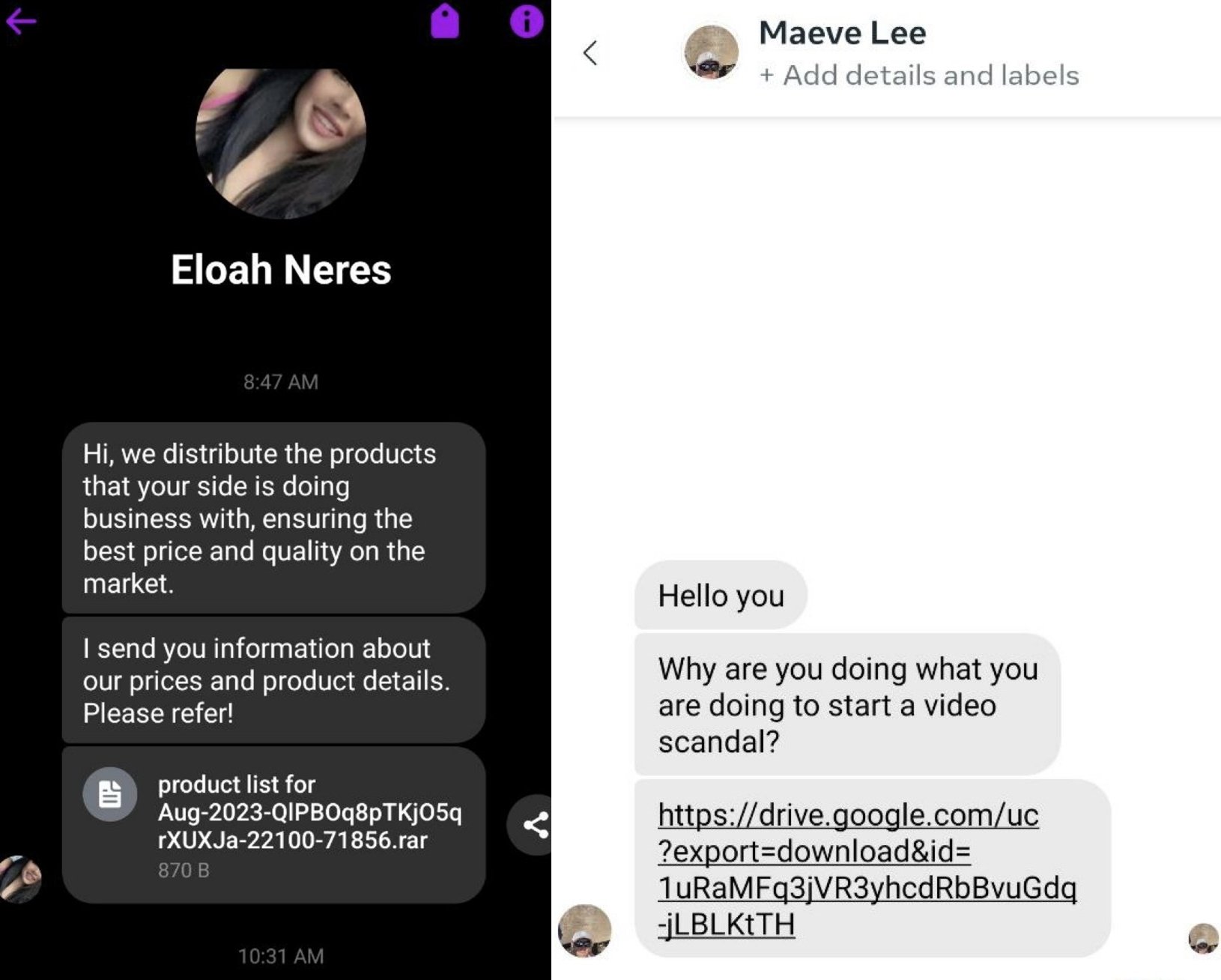

공격 방법과 관련하여 공격자는 호기심을 유발하는 내용이 담긴 메시지를 보내는데, 종종 피해자의 민감한 영상이 유출되었다는 내용과 함께 압축된 RAR 또는 ZIP 파일을 다운로드할 수 있는 링크를 보냅니다. 겉보기에는 무해해 보이지만, 이 맬웨어를 열면 배치 스크립트와 cmd 스크립트를 포함한 두 개의 맬웨어 다운로더를 포함하는 감염 체인이 시작됩니다. 이 스크립트에서 cmd 스크립트는 공격자가 제어하는 GitLab 저장소에서 Snake 정보를 훔치는 도구를 실행하는 역할을 합니다.

악성 링크가 포함된 메시지는 Facebook 메시지를 통해 확산됩니다.

Cybereason은 Snake의 세 가지 변종을 발견했는데, 세 번째 변종은 PyInstaller로 만든 실행 파일로, 베트남에서 인기 있는 Cốc Cốc 브라우저 사용자를 대상으로 합니다.

수집된 로그인 정보와 쿠키는 Discord, GitHub, Telegram 등 다양한 플랫폼에서 공유됩니다. 또한 이 맬웨어는 쿠키 정보를 추출하여 Facebook 계정을 표적으로 삼는데, 이는 계정 인수가 맬웨어 확산 목적으로 사용될 수 있음을 나타냅니다.

공격자가 제어하는 저장소의 명명 규칙으로 인해 이 캠페인은 베트남 해커와 관련이 있는 것으로 보이며, 소스 코드에 베트남어가 언급되어 있을 것으로 추정됩니다. 예를 들어 'hoang.exe' 또는 'hoangtuan.exe', 또는 'Khoi Nguyen'이라는 이름과의 연결을 보여주는 GitLab 경로입니다.

Cybereason은 이 맬웨어가 Brave, Chromium, Google Chrome, Microsoft Edge, Mozilla Firefox, Opera 등 다른 브라우저도 표적으로 삼는다고 밝혔습니다.

이번 발견은 페이스북이 계정 해킹 피해자들을 지원하지 못하는 것으로 인식되면서 이에 대한 조사가 강화되는 와중에 나온 것입니다. 자신을 보호하기 위해 사용자는 보안 예방 조치를 취해야 하며, 특히 복잡한 비밀번호와 2단계 인증(2FA)을 사용하는 것이 좋습니다.

[광고_2]

소스 링크

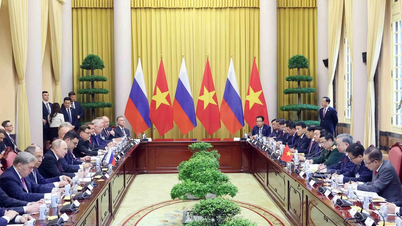

![[포토] 사무총장, 아제르바이잔 방문 마무리하고 러시아 연방 방문 출발](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/7a135ad280314b66917ad278ce0e26fa)

![[사진] 루옹 꾸엉 대통령이 대통령실 부실장 임명 결정 발표](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/501f8ee192f3476ab9f7579c57b423ad)

![[사진] 토람 사무총장, 러시아 공식 방문 시작, 파시즘 전승 80주년 기념 행사 참석](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/5d2566d7f67d4a1e9b88bc677831ec9d)

![[사진] 국회의장 쩐탄만, 제1차 국회당대회 문서분과위원회 회의 주재](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/72b19a73d94a4affab411fd8c87f4f8d)

![[사진] 팜민친 총리, 민간경제개발정책자문위원회와 회동](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/387da60b85cc489ab2aed8442fc3b14a)

![[사진] 팜민친 총리가 로렌스 웡 싱가포르 총리와 전화 통화를 하고 있다](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/5/8/e2eab082d9bc4fc4a360b28fa0ab94de)

댓글 (0)