사용자는 종종 타사 모드를 사용하여 인기 있는 메시징 앱에 추가 기능을 추가합니다. 이러한 모드는 기능을 향상시키지만 잠재적인 맬웨어도 함께 제공됩니다. 카스퍼스키는 메시지 예약 및 사용자 정의 옵션과 같은 기능을 제공할 뿐만 아니라 악성 스파이웨어 모듈도 포함된 새로운 WhatsApp 모드를 발견했습니다.

사용자는 알 수 없는 출처의 애플리케이션을 설치할 때 주의해야 합니다.

WhatsApp 클라이언트 매니페스트 파일을 수정한 후, 원래 버전에는 없었던 의심스러운 구성 요소(서비스 및 브로드캐스트 수신기)가 발견되었습니다. 휴대폰의 전원이 켜지고 충전 모드에 들어가면 수신기가 서비스를 시작하고 스파이 모듈을 활성화합니다. 따라서 악성 임플란트는 장치 정보가 포함된 요청을 공격자의 서버로 보냅니다. 이 데이터에는 국제 모바일 기기 식별 번호(IMEI) 번호, 전화번호, 국가 코드, 네트워크 코드가 포함됩니다. 또한 5분마다 피해자의 연락처와 계정 정보를 전송하고, 마이크 녹음을 설정하고 외부 메모리에서 파일을 추출할 수도 있습니다.

악성 버전은 Telegram의 인기 채널을 통해 유포되었는데, 그 중 일부는 구독자 200만 명에 달합니다. 카스퍼스키 연구원들은 이 문제에 대해 텔레그램에 경고했습니다. 10월 한 달 동안만 카스퍼스키의 원격 측정 시스템이 이 모드와 관련된 공격을 34만 건 이상 감지했습니다. 이 위협은 최근에 나타나 2023년 8월 중순에 활성화되었습니다.

아제르바이잔, 사우디아라비아, 예멘, 튀르키예, 이집트는 공격률이 가장 높은 국가입니다. 공격 추세는 아랍어와 아제르바이잔어를 사용하는 사용자를 중심으로 나타났지만 미국, 러시아, 영국, 독일 등의 사용자에게도 영향을 미쳤습니다.

카스퍼스키의 보안 전문가인 드미트리 칼리닌은 "사람들은 인기 있는 출처의 애플리케이션을 신뢰하는 경우가 많지만 사기꾼들은 이러한 신뢰를 악용합니다."라고 말했습니다. 인기 있는 타사 플랫폼을 통해 악성 코드가 확산됨에 따라 공식 인스턴트 메시징(IM) 클라이언트 사용의 중요성이 더욱 커지고 있습니다. 하지만 기존 클라이언트에서 제공되지 않는 추가 기능이 필요한 경우, 타사 소프트웨어를 설치하기 전에 신뢰할 수 있는 보안 솔루션을 사용하는 것이 좋습니다. 그래야 데이터 유출을 방지할 수 있습니다. 개인 정보 보호를 위해서는 항상 공식 앱 스토어나 웹사이트에서 앱을 다운로드하세요.

[광고_2]

소스 링크

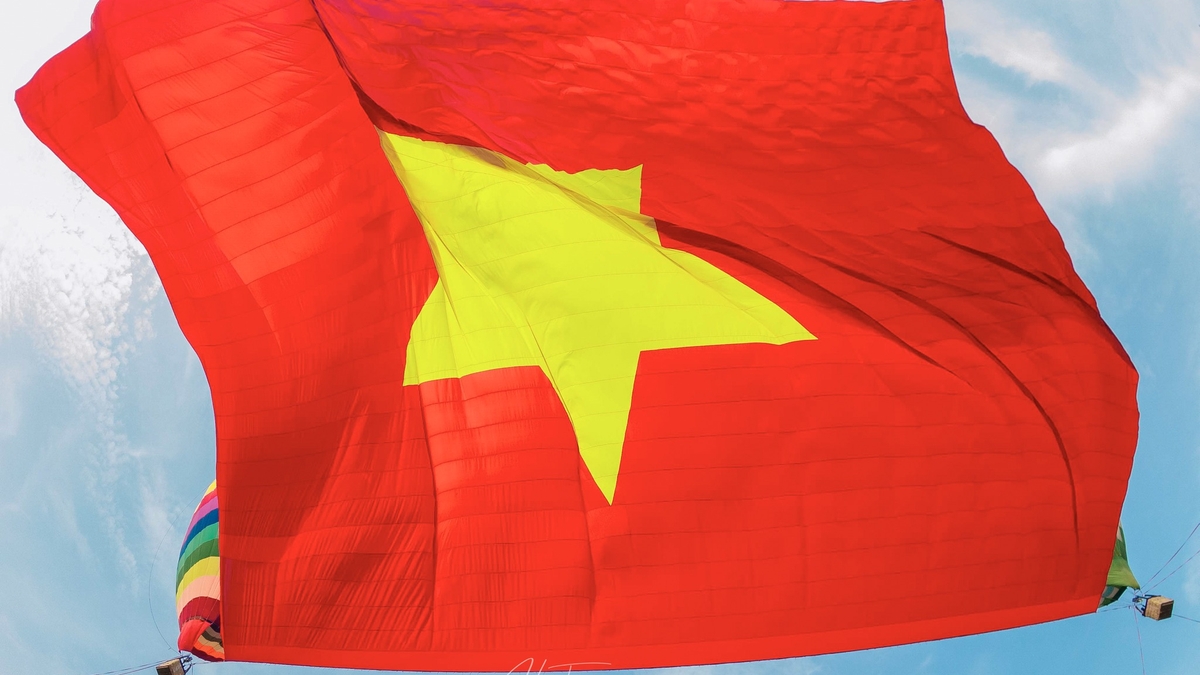

![[사진] 호치민 주석 135주년 기념 특별 국기 게양식](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/19/1c5ec80249cc4ef3a5226e366e7e58f1)

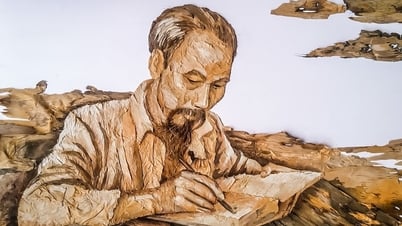

![[사진] 당·국가 지도자들, 호치민 주석 묘소 참배](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/19/d7e02f242af84752902b22a7208674ac)

![[영상] - 무역 연계를 통한 광남 OCOP 제품의 가치 향상](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/5/17/5be5b5fff1f14914986fad159097a677)

댓글 (0)