TechRadarによると、新たな調査では、悪意のある人物が Facebook のメッセージを悪用して Snake と呼ばれる高度な Python ベースの情報窃盗ツールを展開していると警告されています。

そのため、セキュリティソリューション企業サイバーリーズンの研究者は、この危険な攻撃キャンペーンの詳細を共有し、Snake の主な目的は、知識のないユーザーから機密データやログイン情報を盗むことだと述べています。これは比較的新しいキャンペーンのようで、2023 年 8 月に初めて検出され、ベトナムのユーザーをターゲットにしているようです。

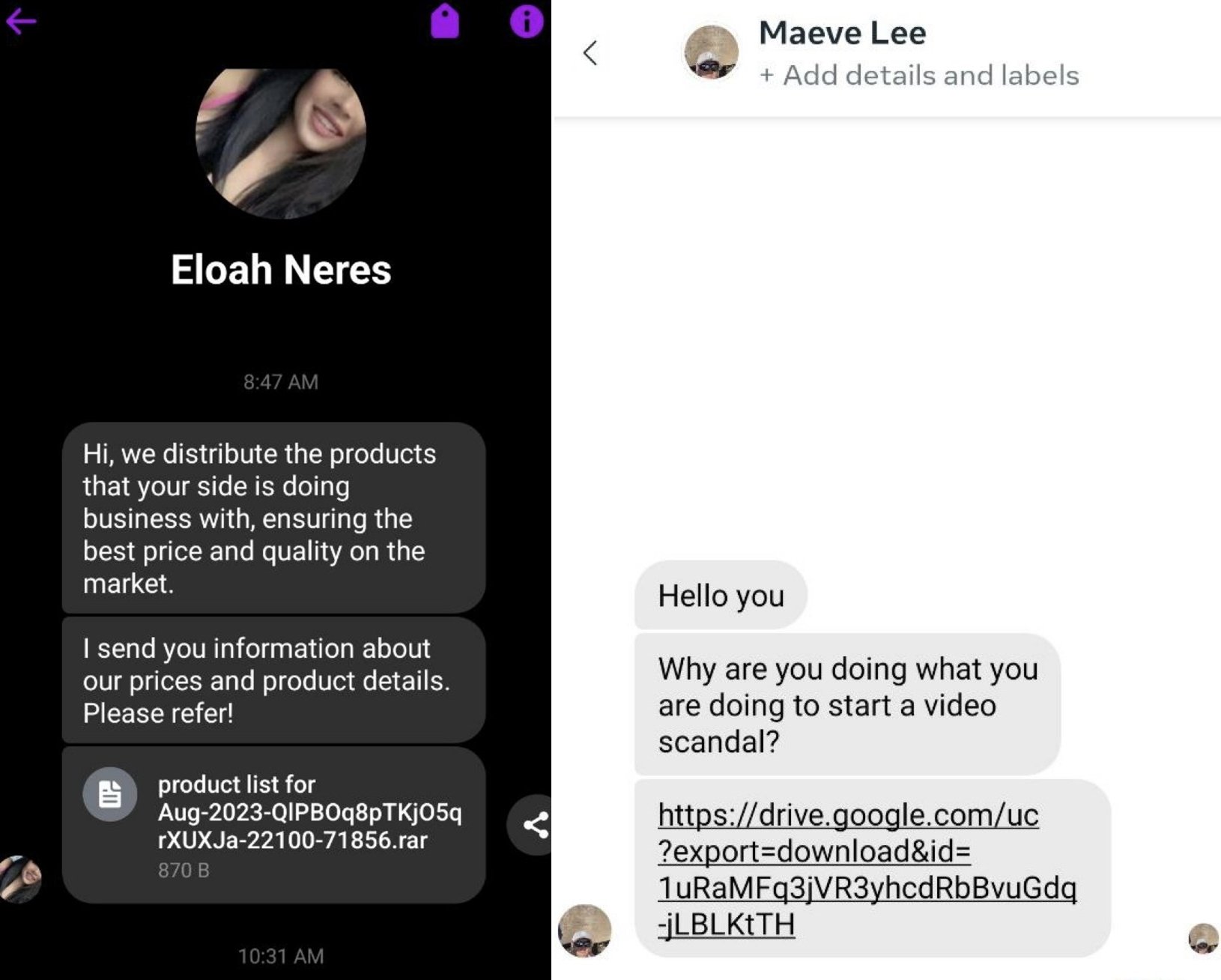

攻撃方法については、攻撃者は好奇心をそそる内容のメッセージを送信し、多くの場合、被害者の機密ビデオが漏洩したことに言及し、圧縮された RAR ファイルまたは ZIP ファイルをダウンロードするためのリンクを添付します。一見無害に見えますが、開くと、バッチ スクリプトと cmd スクリプトを含む 2 つのマルウェア ダウンローダーが関与する感染チェーンがトリガーされます。このスクリプトでは、cmd スクリプトが、攻撃者が管理する GitLab リポジトリから Snake 情報窃取ツールを実行する役割を果たします。

悪意のあるリンクを含むメッセージは、Facebook メッセージを通じて拡散されます。

サイバーリーズンはSnakeの3つの亜種を特定しており、3つ目はPyInstallerによって作成された実行可能ファイルで、ベトナムで人気のCốc Cốcブラウザのユーザーを標的にしています。

収集されたログイン情報と Cookie は、Discord、GitHub、Telegram などの複数のプラットフォーム間で共有されます。このマルウェアは、Cookie 情報を抽出して Facebook アカウントも標的にしており、アカウントの乗っ取りがマルウェア拡散の目的で利用される可能性を示唆している。

この攻撃は、攻撃者が管理するリポジトリの命名規則から、ベトナムのハッカーとのつながりがうかがえる。ソースコードにはベトナム語の参照が含まれていると考えられる。たとえば、「hoang.exe」や「hoangtuan.exe」、または「Khoi Nguyen」という名前への接続を示す GitLab パスなどです。

サイバーリーズンは、このマルウェアがBrave、Chromium、Google Chrome、Microsoft Edge、Mozilla Firefox、Operaなどの他のブラウザも標的にしていると指摘した。

この発見は、アカウント乗っ取りの被害者に対するサポートを怠ったとしてFacebookに対する監視が強化される中で起きた。ユーザーは、自分自身を保護するために、特に複雑なパスワードと 2 要素認証 (2FA) を使用して、セキュリティ対策を講じる必要があります。

[広告2]

ソースリンク

![[写真] ホーチミン市の人々のパレードへの愛情](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/26/7fcb6bcae98e46fba1ca063dc570e7e5)

![[写真] ニャンダン新聞の南部解放50周年記念特別付録を受け取るために列を作る若者たち](https://vstatic.vietnam.vn/vietnam/resource/IMAGE/2025/4/26/9e7e624ae81643eba5f3cdc232cd07a5)

コメント (0)