3年前、AppleはiPhoneとiPadをネットワークに接続する際にWi-Fiアドレスを隠すプライバシー強化機能を導入しました。しかし、 Arstechnicaによると、Appleデバイスは依然としてネットワーク上のすべての接続デバイスに実際のアドレスを表示しているとのことです。

MACアドレスはWi-Fiのアクセス制御アドレスであり、あるネットワークから別のネットワークへとデバイスを追跡するために使用できます。これは、ナンバープレートを使って街中を移動する個人や車両を追跡するのと似ています。2013年、ある研究者が、接触したすべてのデバイスのMACアドレスを記録できるテストデバイスを公開しました。

10年を経てHTTPS暗号化が標準となったため、同じネットワーク上のユーザーが互いのトラフィックを監視することは一般的には不可能になりました。しかし、MACアドレスは依然として多くの追跡手段を提供します。

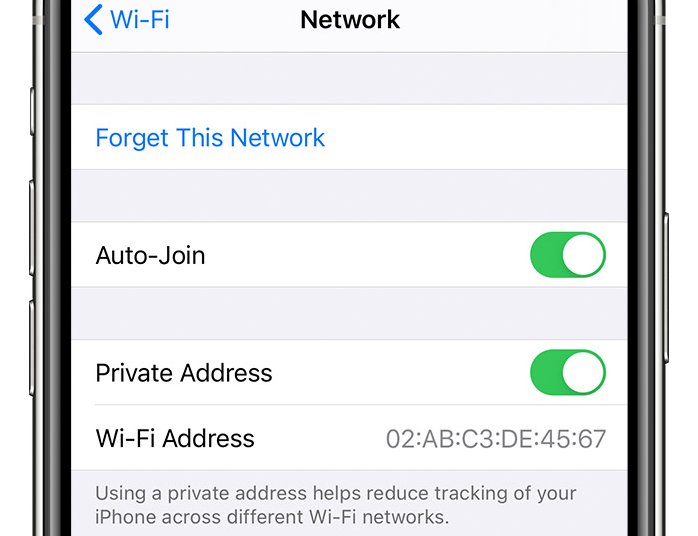

Appleは2020年にiOS 14をリリースし、iPhoneがネットワークに接続する際にMACアドレスを非表示にするデフォルト機能を追加しました。代わりに、Appleが説明しているように、デバイスにはSSIDごとに異なる「プライベートWi-Fiアドレス」が表示されます。

Appleは最近、iOS 17.1をリリースしました。このバージョンには、このセキュリティ機能の誤動作を引き起こす脆弱性(CVE-2023-42846)に対するパッチが含まれています。この脆弱性を発見し報告した2人のセキュリティ研究者のうちの1人は、最近のすべてのiPhoneオペレーティングシステムをテストした結果、2020年9月にリリースされたiOS 14にこの脆弱性が存在することを発見したと述べています。

iPhoneやその他のデバイスがネットワークに接続すると、ネットワーク上の他のすべてのデバイスに送信元のMACアドレス情報を含むマルチキャストメッセージが送信されます。iOS 14以降、この値はデフォルトでSSIDごとに異なります。

プライベートアドレス機能は3年前に導入されましたが、iOS 17.1で初めて本当に便利になりました。

研究者は、Wiresharkを使ってMacが接続しているローカルネットワーク上のトラフィックを監視する様子を示す短い動画を投稿した。iOS 17.1より前のバージョンを搭載したiPhoneの場合、ポート5353を介して実際のMACアドレスが共有される。

ただし、この機能はネットワーク上の「スニッフィング」プログラムを防ぐため、完全に役に立たないわけではありません。しかし、ポート5353/UDPから実際のMACアドレスを削除できないため、ネットワークに接続する人は誰でも簡単に一意の識別子を取得できます。

このセキュリティ上の欠陥は、ほとんどのiPhoneおよびiPadユーザーへの影響は最小限です。しかし、プライバシーを深刻に懸念する人にとっては、デバイスがMACアドレスを3年間も隠蔽できないことは大きな問題です。特に、Appleはこの機能を使用することで、異なるWi-FiネットワークをまたいでユーザーのiPhoneを追跡される可能性を低減すると明確に約束しているからです。

[広告2]

ソースリンク

コメント (0)