DNVN - 2月18日、マイクロソフト製品に13件の新たなセキュリティ脆弱性が発見されたことを受けて、情報セキュリティ部門は、各部署や組織がシステムを見直し、脆弱性を速やかに検出して対処し、サイバー攻撃のリスクを制限するための推奨事項を発表しました。

情報セキュリティ局は、マイクロソフトが2025年2月の修正プログラムで発表した67件の新たな脆弱性のうち、これら13件のセキュリティ脆弱性は影響度が高く、深刻であると判断した。新たに発表された脆弱性のリストには、ハッカーがリモートでコードを実行できる脆弱性が 10 件含まれており、その中には、Windows ライトウェイト ディレクトリ アクセス プロトコルの CVE-2025-21376 などがあります。 Microsoft SharePoint Server 上の CVE-2025-21400; Microsoft Office の 2 つの脆弱性 CVE-2025-21392、CVE-2025-21397。 Microsoft Excel に影響する 5 つの脆弱性 CVE-2025-21381、CVE-2025-21386、CVE-2025-21387、CVE-2025-21390、CVE-2025-21394、および DHCP クライアント サービスの CVE-2025-21379。

さらに、現実世界では、Windows Ancillary Function Driver for WinSock の CVE-2025-21418 と Windows Storage の CVE-2025-21391 という 2 つのセキュリティ脆弱性がハッカーによって悪用されています。これらの脆弱性により、攻撃者は権限昇格を実行できるようになります。

Windows を使用するシステムの場合、NTLM ハッシュ (Windows システムでパスワードを保存するために使用される暗号化形式) が漏洩する可能性がある脆弱性 CVE-2025-21377 にも注意する必要があります。悪用された場合、攻撃者はなりすましを実行し、ユーザーの資格情報を乗っ取ってシステムにアクセスする可能性があります。

セキュリティ専門家によると、これらの重大なセキュリティの脆弱性はハッカーに悪用され、不正アクセスされ、情報のセキュリティが損なわれ、政府機関、組織、企業のシステムに悪影響を与える可能性がある。

したがって、情報セキュリティ局は、政府機関、組織、企業に対し、警告されている脆弱性を慎重に調査することを推奨します。チェックとレビューを実施して、影響を受けるリスクのある Windows オペレーティング システムを実行しているコンピューターを特定します。システムがこれらのセキュリティ脆弱性の影響を受ける場合は、Microsoft の指示に従ってパッチ更新を迅速に展開する必要があります。同時に、部隊は監視を強化し、攻撃の兆候が検知された場合は対応計画を準備するよう奨励されている。情報セキュリティ分野の当局や大規模組織からの警告チャネルを定期的に監視し、ネットワーク セキュリティ リスクを迅速に特定します。

タンマイ(t/h)

[広告2]

出典: https://doanhnghiepvn.vn/cong-nghe/cuc-an-toan-thong-tin-dua-canh-bao-13-lo-hong-bao-mat-moi-trong-cac-san-pham-cua-microsoft/20250219110930213

![[写真] 事務総長がアゼルバイジャン訪問を終え、ロシア連邦訪問へ出発](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/7a135ad280314b66917ad278ce0e26fa)

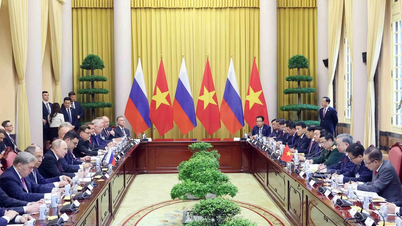

![[写真] ト・ラム書記長がロシア公式訪問を開始、対ファシズム勝利80周年記念式典に出席](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/5d2566d7f67d4a1e9b88bc677831ec9d)

![[写真] ファム・ミン・チン首相が民間経済発展政策諮問委員会と会談](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/387da60b85cc489ab2aed8442fc3b14a)

![[写真] チャン・タン・マン国会議長が第1回国会党大会文書小委員会の会議を主宰](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/72b19a73d94a4affab411fd8c87f4f8d)

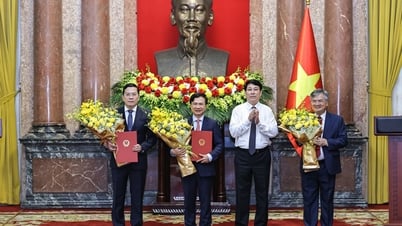

![[写真] ルオン・クオン大統領が大統領府副長官の任命決定を発表](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/5/8/501f8ee192f3476ab9f7579c57b423ad)

![[動画] 社会科学情報研究所が創立50周年を祝う](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/5/8/541d6946f8a14ed3824d7a3edafc652c)

コメント (0)