Comme toute attaque de phishing, Darcula usurpe l'identité d'entités reconnues pour collecter des informations auprès des utilisateurs. Cependant, sa méthode d'attaque est particulièrement sophistiquée. Alors que la plupart des attaques précédentes se propageaient par SMS, Darcula utilise la norme de communication RCS.

Darcula est propagée par des escrocs dans plus de 100 pays.

Il s'agit d'une méthode d'attaque inhabituelle qui a déconcerté Google et Apple. En effet, Google Messages et iMessage utilisent tous deux le chiffrement de bout en bout des messages. Grâce à ce mécanisme de sécurité, les entreprises ne peuvent pas bloquer la menace en se basant uniquement sur son contenu textuel.

Darcula a été découvert l'été dernier par l'expert en sécurité Oshri Kalfon. Cependant, Netcraft signale que cette menace de phishing est de plus en plus répandue et a été utilisée dans des cas notables.

Les méthodes employées par Darcula sont plus complexes que d'habitude car elles font appel à des technologies modernes telles que JavaScript, React, Docker et Harbor. Leur bibliothèque comprend plus de 200 modèles de sites web qui imitent des marques ou des organisations dans plus de 100 pays. Ces modèles sont de haute qualité et très similaires aux sites officiels.

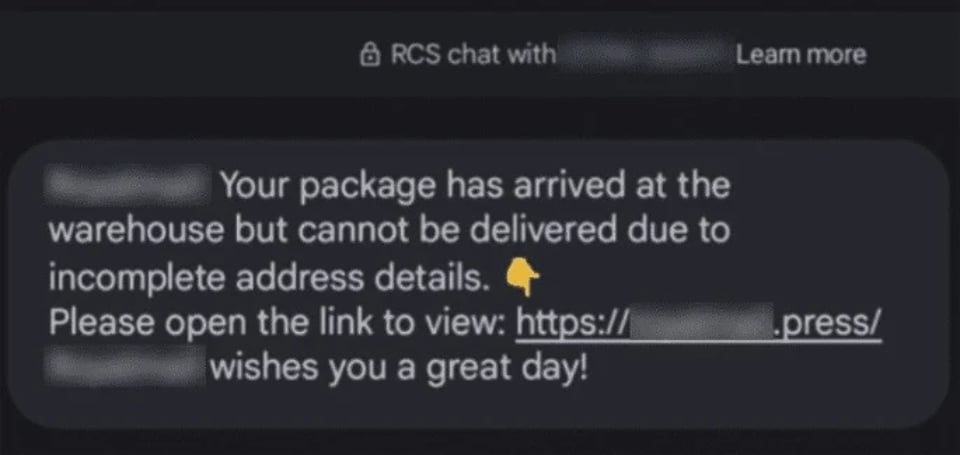

Un message créé par des auteurs d'attaques de phishing.

Le mode opératoire de Darcula consiste à envoyer à la victime un lien accompagné d'un message incomplet, l'invitant à consulter une page pour obtenir plus d'informations. La grande sophistication de ces sites d'hameçonnage permet aux utilisateurs inexpérimentés de leur communiquer des données, qui sont ensuite utilisées à des fins inconnues.

Netcraft affirme avoir détecté 20 000 noms de domaine Darcula transférés vers plus de 11 000 adresses IP. Le rapport indique également que 120 nouveaux noms de domaine sont ajoutés quotidiennement, ce qui complique encore davantage leur identification.

Compte tenu des événements récents, il est conseillé aux utilisateurs de faire preuve d'une plus grande prudence lorsqu'ils saisissent leurs données personnelles dans des sources fournies par SMS, appels en direct et expéditeurs inconnus.

Lien source

![[Photo] Commémoration de l'amitié indéfectible entre le Vietnam et le Laos](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769518372051_ndo_br_1-jpg.webp&w=3840&q=75)

![[Photo] Cérémonie d'annonce du programme artistique « Concert de lumière – Bienvenue à la nouvelle année 2026 »](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F1200x675%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769514762857_le-cong-bo-ct-hoa-nhac-anh-sang-1772-9042-jpg.webp&w=3840&q=75)

![[Point culminant] Conférence sur la mise en œuvre des tâches pour 2026](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769477856197_dsc01637.jpeg&w=3840&q=75)

![OCOP pendant la saison du Têt : [Partie 2] Le village d'encens de Hoa Thanh s'illumine en rouge.](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F27%2F1769480573807_505139049_683408031333867_2820052735775418136_n-180643_808-092229.jpeg&w=3840&q=75)

![OCOP pendant la période du Têt : [Partie 1] Les pommes cannelle de Ba Den en pleine saison](/_next/image?url=https%3A%2F%2Fvphoto.vietnam.vn%2Fthumb%2F402x226%2Fvietnam%2Fresource%2FIMAGE%2F2026%2F01%2F26%2F1769417540049_03-174213_554-154843.jpeg&w=3840&q=75)

Comment (0)